個人情報大量流出のEquifax、偽サイトへのリンクをツイート

Equifaxの公式アカウントが顧客約1億4300万人の個人情報流出事件に関連して、偽サイトへのリンクをツイートしていた。

約1億4300万人の顧客の情報を流出させたEquifaxが、情報提供を目的に開設したサイトとよく似たURLで、偽のサイトが設置されている。セキュリティ研究者が開設したもので、現在はフィッシングサイトとしてChromeなどにはブロックされる

米信用情報機関大手のEquifaxから、顧客約1億4300万人分の個人情報が流出した事件に関連して、同社の公式Twitterアカウントが誤って偽サイトへのリンクをツイートしてしまうトラブルが相次いだ。米メディアなどが9月20日に伝えた。

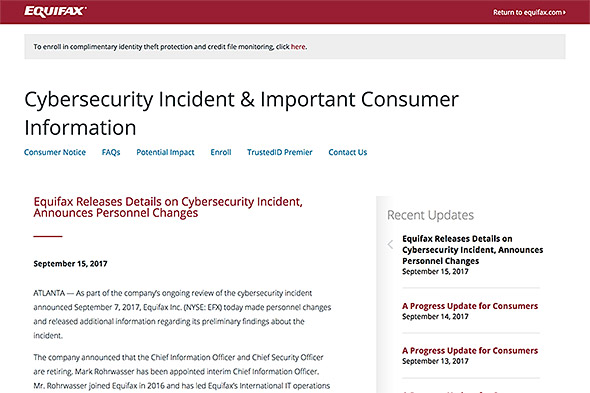

この問題でEquifaxは9月7日、サービスが不正アクセスされて約1億4300万人の個人情報が流出したと発表。同社は専用サイトの「equifaxsecurity2017.com」を開設して、今回の情報流出に関する情報を提供している。

ところがThe VergeやArs Technicaによると、Equifaxの公式Twitterアカウントに19日に掲載されたツイートでは、この専用サイトではなく、「securityequifax2017.com」という偽サイトにリンクが張られていた。

さらに9日のツイートでも、同じ偽サイトにリンクを張って閲覧を促していたという。問題のツイートはその後削除されている。

偽サイトの「securityequifax2017.com」は、セキュリティ研究者が本物のサイトに似せて開設したものだった。「なぜEquifaxはフィッシング詐欺サイトに簡単に真似されてしまうようなドメインを使うのか。Equifaxは信頼できるSSL証明書を使ったequifax.comでこれをホスティングすべきだった」と指摘している。

今回の情報流出は、Apache Strutsの脆弱性(CVE-2017-5638)が修正されていなかったために発生したことが分かっている。この脆弱性は3月に発覚して修正パッチが公開されたが、EquifaxのポータルWebアプリケーションに残っていた脆弱性を悪用され、5月13日から7月30日にかけて不正アクセスされた。

Equifaxは、CVE-2017-5638の脆弱性が発覚した時点でセキュリティ部門が社内のITインフラの脆弱性を洗い出してパッチ適用の努力をしたと説明している。9月15日には、同社最高情報責任者と最高セキュリティ責任者の入れ替え人事を発表した。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

米信用情報機関の個人情報大量流出、Strutsの脆弱性放置が原因

米信用情報機関の個人情報大量流出、Strutsの脆弱性放置が原因

今回悪用されたApache Strutsの脆弱性は、3月に修正パッチが公開されていた。Equifaxがこの脆弱性を突く不正アクセスの被害に遭ったのは5月中旬だった。 Apache Struts 2に深刻な脆弱性、既に攻撃が横行 直ちに更新を

Apache Struts 2に深刻な脆弱性、既に攻撃が横行 直ちに更新を

この脆弱性は簡単に悪用でき、既に攻撃が横行しているとの情報もあることから、Apache Struts 2を直ちにバージョン2.3.32または2.5.10.1に更新して、脆弱性に対処するよう呼び掛けている。 Apache Strutsに複数の脆弱性、攻撃実証コードも公開

Apache Strutsに複数の脆弱性、攻撃実証コードも公開

脆弱性を悪用されると、任意のコードを実行されたり、サービス不能状態にさせられたりするなどの恐れがある。 Apache Struts2の脆弱性対策はGW前に、攻撃活発化で「緊急事態」

Apache Struts2の脆弱性対策はGW前に、攻撃活発化で「緊急事態」

攻撃実証コードの有効性が確認され、国内で脆弱性の悪用を狙う攻撃が活発化している。 (更新)Apache Strutsに危険度「高」の脆弱性、攻撃実証コードも公開

(更新)Apache Strutsに危険度「高」の脆弱性、攻撃実証コードも公開

悪用された場合に任意のコードを実行される恐れがある。