5つの事例で学ぶクラウドセキュリティ なぜインシデントは減らないのか?:今日から始めるサイバーレジリエンス実践ステップ(2/2 ページ)

クラウドサービスの利用が進む今、企業のサイバーレジリエンス能力を高めるためにはこの部分のセキュリティをおろそかにはできない。事例を通して、注意すべきポイントを解説する。

SSPM:SaaSのセキュリティ設定ミスを自動検知する

SaaSの利用においては、事例に示したようなセキュリティ上の問題が起こり得る。DXの進展によって業務サーバの役割の多くがSaaSによって代替されるようになり、SaaSには顧客情報や取引先情報、従業員情報、財務情報、事業に関する機密情報、ソースコードなどさまざまな情報が保管されている。そのためこれを利用するに当たって、過剰なアクセス権の付与や不要なアカウントの放置、セキュリティ機能の設定ミス、サードパーティーからの不必要なアクセス許可などが原因となり、重要情報が漏えいしてしまう可能性がある。

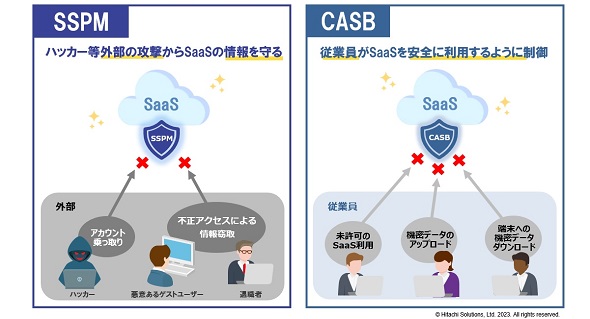

こうしたセキュリティリスクに対し、監視や評価、検知を実施するサービスがSSPMだ。CASBと混同されがちだが、SSPMは外部のサイバー攻撃からSaaSの情報を守ること、CASBは従業員が安全にSaaSを利用できるようにすることが目的という点で異なっている。

SSPMの主な機能は次の通りだ。

- セキュリティ設定(アカウント管理やアクセス権、セキュリティ設定)不備の監視

- セキュリティ設定や接続サービスの可視化

- セキュリティ設定に不備があった際の対処方法の提示

- 疑わしいアクセスの検知

- 米国国立標準技術研究所(NIST)、国際標準化機構(ISO)などが定めたコンプライアンス基準での安全性評価

- 監査に必要となる各種レポートの生成

CSPM/CWPP:PaaS/IaaSのセキュリティ設定ミスを自動検知する

PaaS/IaaSの利用においても、セキュリティインシデントが後を絶たない。信頼性や柔軟性、スピードなどの利点があるPaaS/IaaSは、開発環境やサービス環境として多く利用されている。その契約や運用を担っているのはほとんどの場合、情報システム部門ではなく、各事業部門ではないだろうか。

PCやサーバは一部を除いて情報システム部門が資産管理を担っているが、AWSやAzure、Google CloudなどPaaS/IaaSの管理は各事業部門であろう。一般的に事業部門は、情報システム部門に比べてセキュリティの知識やリスク管理の意識は低いため、解約忘れや管理漏れ、脆弱な認証設定、セキュリティ設定の不備などセキュリティの問題が発生しやすい。CSPM/CWPPのPoC(概念実証)を実施すると以下のような問題が発見されることがある。

- トライアルで利用した後、解約を忘れている

- 管理者に未申告で利用している

- セキュリティ設定が脆弱

- OSやミドルウェアなどへのセキュリティパッチが未適用

- サポート切れのOSやソフトウェアを利用している

- 利用していないアカウントがある

PaaS/IaaS提供事業者からサービス利用に関する請求書が届いて初めて表面化するケースも後を絶たない。解約忘れや管理漏れがあること、管理者権限が乗っ取られて多くの仮想環境を不正に作成されサイバー攻撃の踏み台や仮想通貨マイニングに使用されていることなどだ。このような課題に対して監視や評価、検知を実施するサービスがCSPM/CWPPだ。CSPM/CWPPの主な機能とは、次の通りだ。

- 利用状況の把握

- セキュリティ設定(アカウント管理やアクセス権、セキュリティ設定)不備の監視

- セキュリティ診断および脅威インテリジェンスを用いた脆弱性の管理

- セキュリティ設定に不備があった際の対処方法の提示

- セキュリティ設定の自動修復

- サポート切れのOSやソフトウェアの検出

- 脅威の横展開(ラテラルムーブメント)のリスクの検知

- 機密情報の検出

- NIST、ISOなどが定めたコンプライアンス基準での安全性評価

- 監査に必要となる各種レポートの生成

クラウドサービスに関するセキュリティインシデントが減らないワケ

クラウドサービスのセキュリティ運用を実施している担当者は、その大変さを理解しているだろう。大変な理由としてはおおよそ以下3つの要因がある。

- 攻撃ポイントが雪だるま式に増加している: 管理部門や開発部門、サポート部門など多くの部門が利用しており、さらにクラウドサービスの種類が異なる。また利用者も常時利用者の他、ゲストユーザーや業務委託先、API(Application Programming Interface)経由、サードパーティー経由など多岐にわたる

- クラウドサービスのセキュリティ監査のノウハウがない: クラウドサービス独自の監査項目や監査経験がない。そもそも必要性が理解されておらず、実施されていない

- クラウドサービスごとに仕様が異なる: 日本でも多数のクラウドサービスが利用されており、これらのセキュリティに関する仕様を把握するのは困難だ

このような課題からSSPMやCSPM、CWPPのニーズが生まれてきた。

サイバーレジリエンスにおけるクラウドセキュリティの位置付け

NISTが発行しているサイバーレジリエンスに関するガイダンス「NIST SP800-160 Vol.2 Rev.1 Developing Cyber-Resilient Systems : A Systems Security Engineering Approach」では、サイバーレジリエンスを具現化するために組織が備えるべきゴールとして、Anticipate(予測)、Withstand(抵抗)、Recover(回復)、Adapt(適応)を示している。SSPMやCSPM、CWPPは、この中のAnticipate(予測)に当たる。

- Anticipate(予測): 潜在的な脅威を予測するための戦略には、抑止、回避、防止、計画、準備、変更が含まれる。

サイバーレジリエンスは、ランサムウェアなどのサイバー攻撃の被害に遭ったとしても、抵抗力と回復力を高めることで事業を継続できるという考え方だ。ただし無防備に構えてサイバー攻撃の被害に遭うのではなく、できる限り攻撃対象領域を小さくして攻撃に遭う確率を下げるべきだ。それが「Anticipate」に当たるSSPMやCSPMといった、いわゆるセキュリティポスチャマネジメントだ。クラウドなどのインターネットに接する部分の脆弱性を減らすことで攻撃の的を少なくし、全体的に事業稼働率を向上できる。

今後の事業展開に欠かせないクラウドセキュリティ

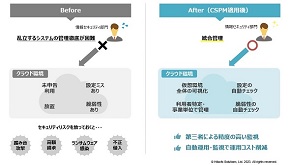

日立ソリューションズはいろいろな種類のクラウドサービスを提供しており、そのセキュリティ品質確保と維持管理のため、CSPMを適用している。CSPMによってセキュリティリスクを事前に把握し、セキュリティインシデントを減らし、運用負荷の軽減にも貢献している。

これまでPCやサーバに対して当たり前に行ってきた管理と脆弱性対策をなぜ、クラウドサービスに対しては実施しないのだろうか。これをしなければ、サイバー攻撃の被害に遭うのは当然だ。ましてやクラウドサービスはインターネットに直接つながっており、セキュリティリスクが高い。その重要性を理解していただき、まずは、現状把握とSSPMやCSPMのPoCから始めてみてほしい。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

サイバーレジリエンスをかみ砕く 構成要素と具体的な対策を把握しよう

サイバーレジリエンスをかみ砕く 構成要素と具体的な対策を把握しよう

近年注目のキーワード“サイバーレジリエンス”。よく聞く言葉だが「何をもってサイバーレジリエンス能力が高いといえるのか」を自信を持って説明できる人は少ないのではないか。本連載はサイバーレジリエンス能力向上に向けた実践的なステップを解説する。 今こそ見直すべきランサムウェア対策 脆弱性管理からバックアップまでのポイントは

今こそ見直すべきランサムウェア対策 脆弱性管理からバックアップまでのポイントは

ランサムウェア攻撃が激化する今、サイバーレジリエンスの強化が企業には求められている。では具体的に何をすればいいのか。脆弱性管理からバックアップのポイントを解説する。 95%の従業員は、サイバー攻撃からの復旧方法を“理解していない”

95%の従業員は、サイバー攻撃からの復旧方法を“理解していない”

企業は従業員のサイバーレジリエンス能力を高めるためにプログラムを提供しているが、その多くが適切な成果を挙げていないようだ。 サイバーレジリエンス(回復力)を高めるために企業は何をすべきか?

サイバーレジリエンス(回復力)を高めるために企業は何をすべきか?

BakerHostetlerの調査によると、2022年のデータセキュリティインシデントの数は前年とほぼ同じだった。悪意のある活動に適切に対応するための対策が充実する一方で、新たな攻撃手段も生まれている。