自社に“マッチ”するセキュリティ人材を育成 トレーニングの実力を徹底解説:スキル向上は「習うより慣れよ」?

サイバー攻撃が多岐にわたる中、「セキュリティ人材」に求められるスキルは多様化、細分化している。企業はどのように人材を育成するのが適切なのだろうか。

2024年もランサムウェアをはじめとするサイバー攻撃のニュースが後を絶たない一年だった。名の知れた大企業だけでなくグループ企業や取引先も攻撃を受け、影響が広範囲に波及するケースが目立った。

カスペルスキーの伊藤健大氏(セールスエンジニアリング本部)は「サイバー攻撃の産業化や分業化が進み、RaaS(Ransomware as a Service)のようなエコシステムが登場したことで、技術力がない攻撃者でもランサムウェア攻撃を実行できるようになりました。サイバー攻撃のハードルが低くなった結果、攻撃は増加して多岐にわたっています」と指摘する。

特定の組織や企業をターゲットにした高度なAPT(Advanced Persistent Threat)攻撃や標的型攻撃も変わらず横行し、企業の規模を問わずサイバーセキュリティ対策は待ったなしという状況だ。

しかし、その取り組みにブレーキをかけているのがセキュリティ人材の不足だ。SOC(Security Operation Center)を整備したいと考える企業はもちろん、ある程度体制を整えてより高度な運用をしようとする企業でも「人材不足」の悩みに直面している。

労働人口が減少してただでさえ人手不足が叫ばれている中、サイバーセキュリティに関する知識やスキルを持った人材を雇い入れるのは難しい。多くの企業は育成のノウハウがなく、内部で人材を育成しようにも学習環境を用意するのは簡単ではない。

スキルを向上させたいなら「習うより慣れよ」? 実戦形式でスキルを学ぶには

そもそも一言で「セキュリティ人材」と言っても、求められるスキルは多様化、細分化している。企業全体の立場からリスクをマネジメントするCISO(最高情報セキュリティ責任者)に始まり、SOCの運用やインシデント対応に当たるメンバー、脅威情報を使いこなして攻撃ベクトルを判断し、深く分析したりマルウェアをリバースエンジニアリングしたりできる中級以上のスキルを持ったアナリストまで、スキルもレベルも幅広い。

企業の状況や予算によっても求める人材像は異なる。中堅・中小企業であればフォレンジックやマルウェア解析まで担える高度な人材を社内に確保するのは現実的ではない。自社に必要なスキルを見極めた上で、社内のリテラシー向上や意識醸成を図りつつ外部サービスの力を借りて、背伸びしない現実的な対策を講じることになるだろう。

ある程度規模が大きく、SOCやCSIRT(Computer Security Incident Response Team)といった体制を整えて運用してきた企業なら、これまでのインシデントの傾向をベースに、脅威ハンティングなどの高度な対策を実行できるスペシャリストに近い人材をそろえる必要性を感じているかもしれない。

問題は高度な人材になればなるほど自力での育成が困難なことだ。もちろん、CISSPや情報処理安全確保支援士といったセキュリティ関連の資格取得に取り組めば一定の知識は身に付く。インターネットでも多くの教育コンテンツが提供されている。「CTF」(Capture The Flag)のような競技に参加することも、ツールの具体的な使い方を学ぶのに役立つだろう。

伊藤氏は「これらの学習でも基礎が身に付き、大切であることに間違いありません。ただ現実の攻撃に直面した際、実務に落とし込んで応用するには、もう一歩踏み込んだ学びが必要です」と、なるべく実戦に近い環境で学ぶ必要性があると述べる。

この問題意識に応えるのが、カスペルスキーが2021年から提供しているセキュリティトレーニング「Kaspersky Expert Training」(以下、xTraining)だ。2024年11月には販路を拡大し、直接販売だけでなくパートナー経由の提供も開始した。

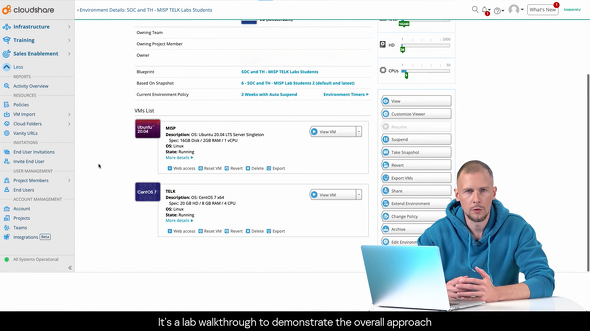

「xTrainingは、カスペルスキーで調査・対応の実務に当たってきたセキュリティ専門チームのリサーチャーらが長年の経験で培った専門知識を生かして設計したトレーニングです。動画講習を通したサイバーセキュリティに関する知識に加えて、攻撃を再現したシナリオをセットした仮想ラボにおいて、実務に近い形でマルウェア解析やインシデント対応を体験しながらスキルを習得できます」

講師を務めるのは、インシデントレスポンスやデジタルフォレンジックを担当するチームのアイマン・シャーバン氏とグローバル調査分析チーム「GReAT」のマネジャーのイゴール・クズネツォフ氏などだ。動画と字幕は英語だが、ツールの使い方から説明するため、スキル習得を目指す受講者にとってはさほど高いハードルにはならないという。講義で分からない点があれば、電子メールで問い合わせることもできる。

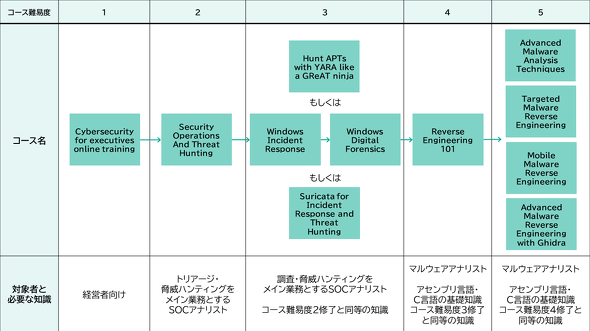

トレーニングは「サイバーリスクマネジメント」「インシデントレスポンス」「脅威ハンティング」「リバースエンジニアリング」の4領域に分かれ、12のコースが1〜5のレベルで用意されている。

サイバーリスクマネジメントに含まれる「Cybersecurity for executives online training」や脅威ハンティングの中の「Security Operations And Threat Hunting」のように、前提知識がほとんどなくても学べるコースからある程度実務を積んだ担当者がさらに上のレベルを目指すためのコースまでさまざまだ。

レベル分けのコースを用意することで、SOCを整備したりSOCの成熟度を高めたりしたいと考える企業から、より高度な解析やリサーチができる人材を育成したいと考える企業まで、幅広い人材育成のニーズに対応している。

3以降の高レベルコースの特徴は、座学と仮想環境での実践を組み合わせた内容を通して標的型攻撃で実際に使われた手法を例に学べることが挙げられる。カスペルスキー製品に限った内容ではなく、「Ghidra」や「Elastic」などのオープンソースソフトウェアや逆アセンブラの「IDA Pro」といった人気のあるツールを使った汎用(はんよう)的な手法を学べる点もポイントだ。

「Targeted Malware Reverse Engineering」(標的型マルウェアリバースエンジニアリング)は「Lazarus」をはじめとするAPTグループの攻撃を再現し、IDA Proなどを使って攻撃をどう解析するかを学習できる。「ツールを単に使うことと、実際に攻撃に遭ったときにそのスキルを適用できることの間にはギャップがあります。表にあまり出てこない攻撃を体験することでそのギャップを埋めていきます」

脅威ハンティングの「Windows Incident Response」「Windows Digital Forensics」も同様に脅威インテリジェンスを活用し、APT攻撃の痕跡をハンティングする方法を学べる。

これまでに約50カ国3000人以上がxTrainingを学び、国際刑事警察機構(インターポール)の捜査官も受講した。2023年は71人の捜査官が「Targeted Malware Reverse Engineering」「Windows Incident Response」などのコースを学習し、実務に役立つオンライントレーニングとして高く評価している。

当事者としてセキュリティに取り組む必要性を認識できる「KIPS」

ただし、高度なスキルを身に付けた人材が育っても、会社としてそれを生かせる体制がなければ宝の持ち腐れだ。IT部門はもちろん、経営層や他の部門もサイバーセキュリティに関する当事者意識を持ち、経営課題として取り組む意識や文化作りが重要だ。

カスペルスキーは、「Kaspersky Interactive Protection Simulation」(KIPS)というサイバー演習を通してそうした意識醸成も支援している。

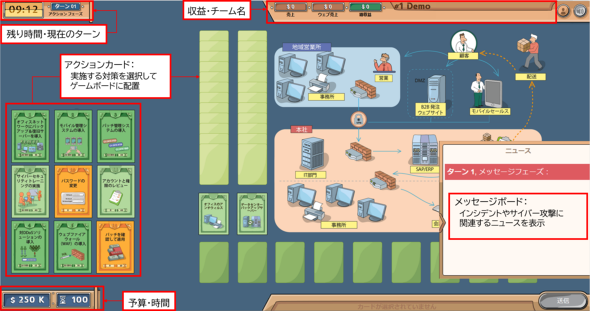

KIPSはゲーミフィケーション理論に基づいて開発されたサイバー演習だ。3〜5人で1チームを作り、複数のチームが競い合うゲーム形式によって「セキュリティインシデントが発生すると自分たちがどんな事態に直面するのか」を体験し、「どのような事柄に留意しながら対策すべきか」を学習する。

演習は状況設定と対応、結果報告から成るサイクルを5ターン繰り返し、最後に全員でディスカッションすることで、サイバーセキュリティの重要性を確認する。銀行や石油・ガス、発電所といった特定の業界にフォーカスした複数のシナリオが用意されている。各シナリオは一本道ではなく、受講者の選択が次のステップに影響するインタラクティブな構成になっている。

「適切な対策を取れば次のターンの選択肢が増え、ポイントの『収益』も上がっていきます。有効な手を打てないと攻撃が深刻化してシステムがどんどん止まり、業務ができない状態に陥ります」

対策の有無が「収益」に影響する仕組みをゲームに盛り込むことで、IT部門以外の関係者も「サイバーセキュリティ事故が起きると、自社にどのような影響が生じるのか」を数字で実感できる。深刻な事態を前に、セキュリティを重視してシステムを停止させるべきか経営的な視点からサービス継続をぎりぎりまで追求すべきかの判断を、それぞれの立場で迫られることもある。

最近はCSIRTを作ってインシデント対応訓練を実施する企業も増えているが、参加者はITシステム部門限定であることが多い。これに対しKIPSは、幅広い部署の関係者を巻き込んでより多くの学びが得られる内容となっている。

受講した企業は、経営層が「こんな事態に陥るとは知らなかったので報告の仕組みを確立しなければ」と認識したり、セキュリティに詳しいはずの専門家が先入観にとらわれて基本的な一手を後回しにしてしまったりと、それぞれが学びを得ている。年間ライセンス形式で導入した東京大学は訓練を複数回行い、担当者の理解がより深まったという。

「ゲームを通して、セキュリティ投資を怠って事故が起これば人的にも金銭的にも多大なコストがかかることを学べるようになっています」(伊藤氏)。最後に振り返りを行うことでポイントや改善点を確認し、会社としてサイバーセキュリティ戦略を検討し直すきっかけにもなる。

進化し続ける攻撃に備え、意識醸成と戦略的な人材育成を

恐らくこの先もランサムウェアやAPT攻撃が消えさることはなく、どんどん進化していくだろう。

「かつてのように、エンドポイントセキュリティやファイアウォールなどの境界防御があれば大丈夫というわけにはいきません。特に大企業は侵入される前提でさまざまな対策を取る必要があり、プロアクティブなハンティングや解析スキルを持った人材が必要です」と伊藤氏は説明する。まず従業員全体のセキュリティ意識を高め、さらに自社の対策の成熟度や予算に合わせて適切な対策と戦略的な人材育成を進めていくべきだとした。

Copyright © ITmedia, Inc. All Rights Reserved.

関連リンク

提供:株式会社カスペルスキー

アイティメディア営業企画/制作:ITmedia エンタープライズ編集部/掲載内容有効期限:2025年1月28日