ランサムウェア対策“優等生”企業でなぜ被害拡大? 想定外を招いた「勘違い」:ITmedia Security Week 2025 秋 イベントレポート

ランサムウェア対策を講じていたはずの企業で、なぜ被害が拡大したのか。その原因は“無対策”ではなく“優等生”の企業ほど陥りがちな「勘違い」にあった。専門家の見解と実例を基に、被害最小化の勘所を整理する。

「セキュリティ対策で重要なのは『サイバー攻撃を完全に防ぐこと』ではない。それは不可能だからだ」――。セキュリティに詳しい、神戸大学名誉教授の森井昌克氏はこう指摘する。企業のIT担当者やセキュリティ担当者にとって、サイバー攻撃を未然に防ぐことが理想であることは変わらない。だが国内企業への被害が相次ぐランサムウェア(身代金要求型マルウェア)攻撃をはじめ、攻撃者の手口が高度化・巧妙化する中、サイバー攻撃を受けないことを前提とした考え方には限界が見え始めている。

企業に求められるのは、サイバー攻撃を受けた後に、被害をいかに抑えるかという視点への転換だ。サイバー攻撃の被害を最小限に抑えるために、IT・セキュリティ担当者は何を考え、何を備えるべきなのか。アサヒグループホールディングスやアスクルなどへのランサムウェア攻撃を踏まえ、森井氏の見解を基に、IT・セキュリティ担当者が認識すべきこと、やるべきことを整理する。

本稿は、アイティメディアが主催したオンラインセミナー「ITmedia Security Week 2025 秋」(2025年11月25日〜12月1日)で、神戸大学の森井昌克氏(名誉教授 工学博士)が「事例で学ぶ、国内企業にランサムウェア被害が拡大する本当の理由 〜なぜ対策が不十分なのか、なぜ復旧が進まないのか〜」というテーマで講演した内容を編集部で再構成したものです。

2025年11月、アサヒグループホールディングスは自社が受けたランサムウェア攻撃に関する会見を開き、同社のセキュリティ対策の実態を明らかにした。同社はバックアップの取得などの基本的なランサムウェア対策に加えて、「サイバーセキュリティフレームワーク」(CSF)に基づいたセキュリティ対策を実施し、外部ベンダーによるセキュリティ評価やペネトレーションテストも受けていた。米国国立標準技術研究所(NIST)が定めた指針であるCSFは、個別対策の寄せ集めではない、継続的なセキュリティリスク管理を目的とする。

一般的な企業から見れば「十分過ぎる」とも考えられるセキュリティ対策を講じていたにもかかわらず、アサヒグループホールディングスはランサムウェア攻撃によって、大規模なシステム障害の被害を受けてしまった。同社のように、セキュリティ対策を施していたはずの企業でランサムウェア攻撃の被害が拡大してしまう背景には「セキュリティ対策における“勘違い”がある」と森井氏は指摘する。それはどういうことなのか。

“優等生”企業が陥るランサムウェア対策の「勘違い」

「セキュリティ対策を“やっているつもり”になってしまうことが一番いけない」。森井氏はセキュリティ対策における勘違いの正体を、こう説明する。

アサヒグループホールディングスは会見で、ランサムウェア攻撃の具体的な侵入経路は明言しなかった。ただし同社の説明から判断すると、VPN(仮想プライベートネットワーク)機器における既知の脆弱(ぜいじゃく)性が侵入のきっかけになった可能性がある。加えて同社は、システムのパスワード管理が不十分だったことなど、基本的なセキュリティ対策に不備があったことを認めている。表面的には備えが十分に見えたとしても「セキュリティ対策の“形骸化”があったことは想像に難くない」と森井氏は指摘する。

アサヒグループホールディングスは、システムの復旧に役立つバックアップも当然ながら取得していた。同社に限らず、バックアップは基本的なランサムウェア対策として、企業の間で認識が広がっている。ただし「単にバックアップを取得するだけではなく、実際に復旧できるかどうかが重要だ」と森井氏は指摘する。確実な復旧には、どの時点のバックアップが安全なのかを確かめた上で、汚染されていないバックアップを基に業務システムを再構築し、整合性をチェックしながら段階的に本番環境に戻す必要がある。

身代金を支払えば……“悪魔のささやき”に耳を傾けてはいけない理由

アサヒグループホールディングスやアスクルへのランサムウェア攻撃が大々的に報道されたのは、業務が停止し、商品の流通が滞るといった事態が1カ月単位で継続したためだ。仮に数日〜数週間といった短期間でシステムおよび業務を復旧できていたら、ここまで社会的な問題にはならなかったと考えられる。

ビジネスへの影響を長期化させるくらいであれば、攻撃者に身代金を支払い、システムを迅速に復旧させるべきなのではないか――。ランサムウェア攻撃の被害企業の中には、こうした考え方に至るところがあってもおかしくはない。それでも「『絶対に』と言ってよいほど、身代金を払ってはいけない」というのが森井氏の考えだ。「攻撃者はそもそも反社会的な存在であることを忘れてはならない」と同氏は強調する。

攻撃者に身代金を支払ったからといって、企業が無事に復号鍵を入手し、システムを復旧できるとは限らない。身代金と引き換えに“復号鍵のようなもの”を入手できたとしても、それに対して悪意のある仕掛けが施されている恐れがある。攻撃者の間で“身代金を支払う企業だ”という評判が立ち、別の攻撃者に狙われる可能性も出てくる。こうしたリスクを踏まえれば、森井氏が企業に対して「原則として身代金を支払うべきではない」と訴えるのは自然なことだ。

直視すべきランサムウェアの真実 早期発見の難しさと重要性

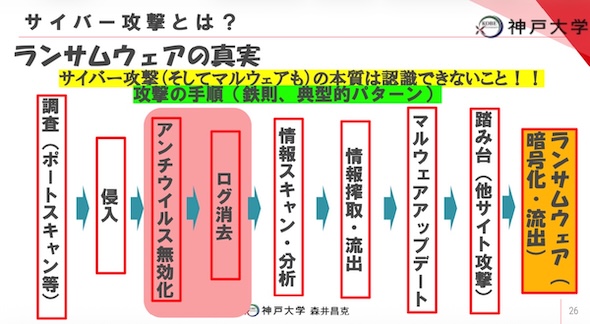

身代金を払わないことを前提にして、IT・セキュリティ担当者はランサムウェア攻撃にどう対処すればよいのだろうか。被害を最小限に抑えるには、まずは攻撃実態の把握が欠かせない(図1)。データの暗号化や窃取といった、ランサムウェア攻撃の代表的な手口や被害は、既に広く知られるようになった。重要なのは「ランサムウェア攻撃の本質は『認識できないこと』であることを認識することだ」と森井氏は強調する。攻撃者は侵入後、マルウェア対策製品を無効化し、自分自身の存在を隠そうとする。そのため被害が発生するまで、侵入された側はランサムウェアの存在に気付きにくい。

地方独立行政法人の岡山県精神科医療センターでは、ランサムウェア攻撃の被害を検知する半年ほど前から、「Active Directory」(AD)サーバの不調が数回発生していたという。バックアップデータを活用してADサーバを復旧させる必要があったものの、当時はこの事象自体に対する認識は「軽微な不調だ」といった程度にとどまっていた。その約半年後の2024年5月、基幹システムをはじめとする各サーバや端末が暗号化されてしまった。ADサーバ不調を発見した際に、ランサムウェアの侵入に気付いていれば、被害を回避できた可能性が高まったと考えられる。

2025年10月にランサムウェア攻撃の被害に遭った、自動車用アルミダイカスト製造の美濃工業では、最初の侵入からシステムの破壊および暗号化までの期間は約48時間だった。同月1日に攻撃者は、VPN用の正規のIDとパスワードを悪用して同社のネットワークに侵入した。システム管理者権限を悪用して攻撃範囲を広げ、同月3日にはシステムの破壊やファイルの暗号化、サーバの初期化を実行した。48時間は決して長い時間ではないものの、この間に実効性のあるセキュリティ対策が打てれば、被害を回避できた可能性がある。

ランサムウェア対策で真に目指すべき「被害の最小化」の処方箋

ランサムウェア攻撃の実態を把握した上で、被害を最小化するための基本的な方針として、森井氏が挙げるのは「ゼロトラストセキュリティ」だ。ゼロトラストセキュリティは「何も信頼しない」ことを前提にしたセキュリティ対策の考え方を指す。「『VPNを使っているから安全』『閉域網だから安全』などの考えを捨てる必要がある」と同氏は語る。被害最小化のためには「可視化」も欠かせない。自社のシステム構成やセキュリティ対策の現状を可視化し、情報流出やシステム停止といった最悪の場合を想定する必要がある。

システム停止といった被害からの迅速な復旧を実現するには、事業継続計画(BCP)を具現化するための訓練が必須だ。BCPを定めても、IT・セキュリティ部門や現業部門などの現場が、計画に沿った動き方を理解していなければ、文字通り“計画倒れ”に終わってしまう可能性がある。計画を具現化するための訓練を重ねることで、発生した事象に対して適切かつ迅速に対処できるようになり、復旧の確実性が向上する。万が一の際に、実際に現場が動けるようになることが、本来のBCPなのだ。

“自社だけ安全”では不十分 「サプライチェーンリスク」に向き合う

ランサムウェア攻撃の影響を受けるのは、直接的な攻撃対象となった企業にとどまらない。グループ企業や取引先、顧客といった、サプライチェーンを構成する関係各所にも影響が波及する。アスクルに対するランサムウェア攻撃では、良品計画やロフト、そごう・西武、ネスレ日本といったアスクルの法人向け流通網を利用していた企業に加えて、商品の配送を担う中小物流企業にまで影響が及んだ。

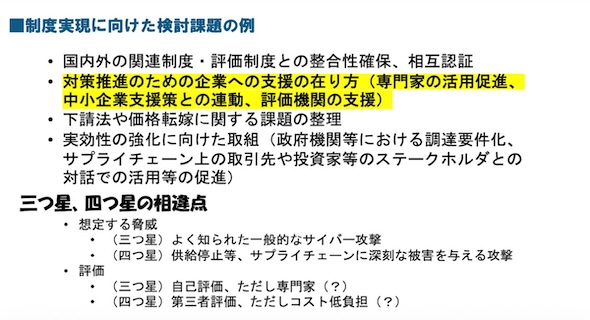

自社が受けたランサムウェア攻撃の影響を、サプライチェーンを構成する他社に広げないためには、自社の被害の最小化が欠かせない。こうした認識の下で経済産業省が整備しているのが、企業のセキュリティ対策状況を評価し、サプライチェーン全体のセキュリティ水準を評価・可視化する「サプライチェーン強化に向けたセキュリティ対策評価制度」だ。

サプライチェーン強化に向けたセキュリティ対策評価制度は、企業ごとのセキュリティ対策の水準を「★3」(三つ星)や「★4」(四つ星)などで評価する(図2)。三つ星は基本的な防御策の実装段階、四つ星は組織的・包括的なセキュリティ対策段階を示す(国際規格に準拠した高度な対策段階を示す「★5」も検討中)。こうした共通の評価基準で、企業は取引先のセキュリティ対策状況を把握できるようになる。

予算がなくてもできる「基本的な対策」が実は重要

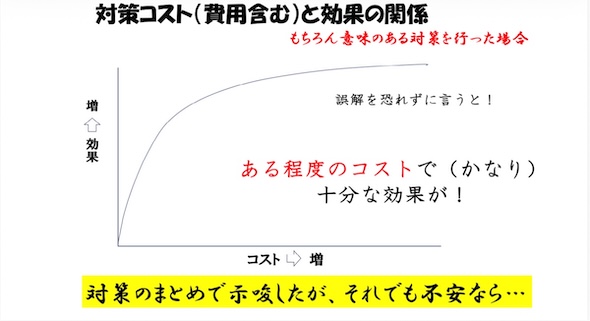

ランサムウェア攻撃の被害を防ぐには、さまざまなセキュリティ対策が必要になる。とはいえセキュリティ対策は基本的には利益を生まないことから、セキュリティに対する経営陣の理解があったとしても、IT・セキュリティ部門が潤沢な予算を確保できるとは限らない。「セキュリティ対策が進まないのは、十分な予算がないからだ」という声はいまだに聞かれる。

セキュリティ対策の中には、マルウェア対策製品やファイアウォールなど、製品/サービスの導入を伴うものがあるのは確かだ。だが全てのセキュリティ対策が製品/サービス導入を伴うわけではない。「コストが掛からないセキュリティ対策の中にも、高い効果を期待できるものはある」と森井氏は語る(図3)。

例えばアカウント共有の禁止や厳格な権限管理、定期的なアクセス監査といった、基本的なセキュリティ対策だけでも十分な効果が見込める。むしろ表面的な製品導入で満足するのではなく、こうした基本的な項目を徹底することこそが、セキュリティ対策を“勘違いの産物”から、実効的なものに変えるために不可欠だ。

セキュリティ対策の予算を確保できても、社内の人材やノウハウが不足している企業にとっては、マネージドセキュリティサービス(MSS)をはじめとするアウトソーシングサービスの利用が選択肢となる。その際も「セキュリティ対策をベンダーに丸投げするのは駄目だ」と森井氏は注意を促す。過不足のないセキュリティ対策を実現するには、IT・セキュリティ担当者はベンダーの担当者との間で「自社が直面しているリスク」「守るべき情報資産」「求める復旧レベル」といった、最低限の会話ができる知識を持って相談することが欠かせない。

ランサムウェア攻撃の被害を最小化するために、IT・セキュリティ担当者が取れる手段はさまざまだ。「まずはできることから着手していこう」と森井氏は述べる。

Copyright © ITmedia, Inc. All Rights Reserved.