「予算がない」はもう言い訳にならない 医療DXで変わるセキュリティの力学:医療×セキュリティの未来を考える(1/2 ページ)

医療機関のセキュリティ対策はどこまで進むのか。診療報酬では難しかった予算確保に対し、医療DXを起点とした新たな資金の流れが生まれている。一方でその恩恵は一様ではない。制度と現場のギャップを踏まえ、改革の実効性を検証する。

この連載ではこれまで、病院におけるIT・セキュリティ予算および人材の構造的欠乏、米国と日本の病院のIT・セキュリティの違いなどを深掘りしてきた。最終回である今回は、国や業界団体がこうした根深い課題に対し、どのようなルールや仕組みで解決を図ろうとしているのかを明らかにしていこう。

病院のセキュリティ予算確保に“一筋の兆し” 変革成功の鍵とは?

――直近の大きな動きとして医療機関のセキュリティ対策強化に向けた「予算」の付き方に変化はあったのでしょうか。

若村氏: 大きな進展があった一方、依然として「道半ば」という現実も突き付けられました。2026年6月は、2年に1回の診療報酬改定のタイミングです。日本医療情報学会としては、ここで「セキュリティ人材を直接雇用するための診療報酬の加算」を実現したかったのですが、残念ながら今回の改定では見送りとなりました。

これまでの連載で触れてきた通り、多くの病院にはIT・セキュリティの専門家が足りていません。本来であれば、大学病院などの大規模施設に高度な人材を配置し、その傘下にある中小病院にアドバイスするといった「人材の循環」を作るための財源が必要です。

平たく言うと、病院はそもそもネットワーク機器を入れるお金さえなく、そうなると当然人材を雇うお金もないので、その財源を診療報酬からまかなってほしいという提言ですね。しかし診療報酬は恒久的に加算されるお金なので、結構ハードルが高いのです。

――ただ、それは合意形成できなかったと。一方で別の形での予算措置は進んだようです。

若村氏: そうです。国が現在、推し進めている「医療DX」の文脈での加算は増額されることになりました。マイナポータルとの連携や、患者向けのアプリケーション導入、電子カルテ情報共有サービスなど医療DXによる「目に見える利便性」について新設の「電子的診療情報連携体制整備加算」で評価され使えるお金が増えます。

個々の患者の過去の診療情報などを参照し、「質が高く、効率的な医療」提供を目指す医療DXにはサイバーセキュリティ対策の強化が必要です。医療DXの推進にはコストがかかるため、診療報酬や補助金による経済的支援が欠かせないことは国も認識しています。直接的な「セキュリティ加算」ではありませんが、DXという“大義名分”で、結果としてネットワークを整えるための予算が現場に回りやすくなる。これは一つの現実的な落とし所でしょう。

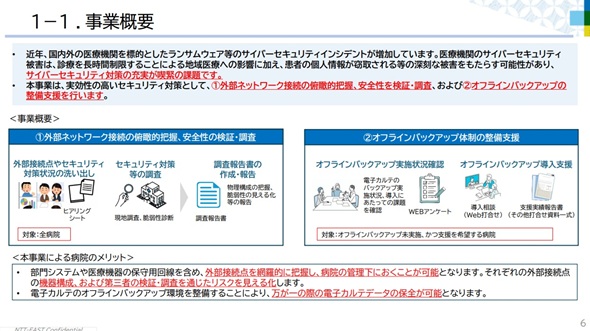

もう一つ注目したいのが、「補正予算による直接的な支援」です。医療機関におけるサイバーセキュリティ確保事業として、2023年度から病院のネットワークが安全かどうかを調査し、ランサムウェア対策として「オフラインバックアップ」を導入するための整備費用がつくようになりました。この医療機関におけるサイバーセキュリティ確保事業をより強化するために、2025年度の補正予算では15億円、2026年度の概算要求でも継続的な支援が盛り込まれています。

――15億円という数字はどう評価すべきでしょうか。

若村氏: 日本の病院は約8000施設あります。2026年度の医療機関におけるサイバーセキュリティ確保事業では約314施設です。国としては「全病院を一律では救えない」という前提に立ち、電子カルテを導入し、ネットワークの構成図を持っている「一定の自助努力ができている病院」向けに、戦略的な「選択と集中」に舵を切ったと言えます。

昨年、経済安全保障推進法に基づく基幹インフラ制度の対象に医療分野が追加されサイバー攻撃等への対応強化を図る議論がされています。こうした背景もあり対象となる施設の中でも優先されるのは「特定機能病院」だと考えます。特定機能病院は内閣府が定める「重要インフラ」の中核であり、かつ地域の医療提供体制における「最後のとりで」です。主に国立・私立の大学病院などで、全国に約88施設存在します。

例えば地域の中小病院がサイバー攻撃で止まったとしても、患者を転院させる先があれば医療崩壊は防げます。しかし生命の危険がある重篤患者に高度な集中治療を提供する大学病院が止まってしまうと、もう患者を送る先がない。だからこそ、国は「まずは絶対に倒れてはいけない場所」から強固な防衛線を敷き始めたのです。

――なるほど。ただ今回対象とならない大多数の病院、例えば半田病院のような地域の中核クラスはどうなるのでしょうか。

若村氏: 各都道府県から該当する病院に連絡し、支援対象病院が選定されます。各都道府県の判断において優先的に支援対象とする病院を選定することも可能な仕組みと聞いています。

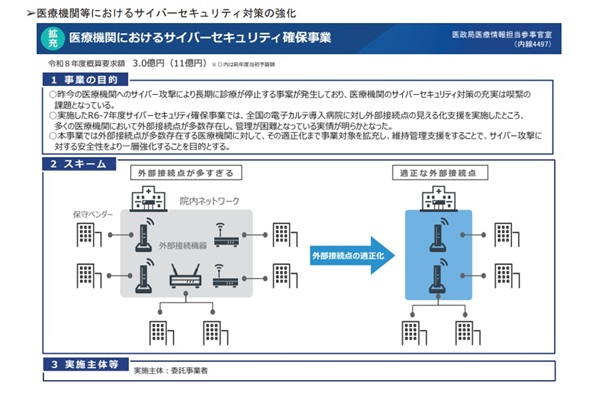

病院ネットワークでは電子カルテのベンダー、CTやMRIなどの大型機器ベンダー、さらにはナースコールシステムのベンダーなどが、それぞれ独自に外部からの保守用回線を持ち込んでおり、それがいわゆる「野良VPN」や「バックドア」の温床になっています。

病院側はネットワークの全容を把握しておらず、どのベンダーがどのような脆弱(ぜいじゃく)性を抱えたVPN機器を置いているかさえ管理できていません。「外部接点の適正化」に向けた支援は、この構造に直接メスを入れるものです。

ネットワーク適正化を阻む、医療機関の根深い商習慣

――具体的に、どのような「ネットワークの適正化」を目指しているのでしょうか。

若村氏: バラバラに存在していた複数の外部入口を、一つ、あるいは少数の「統合ゲートウェイ」に集約します。そこに強力なファイアウォールやIPS(侵入防止システム)を配置し、全ての外部通信を監視下に置くモデルを目指します。

しかしこのモデルの実現には、医療機関の根深い商習慣の壁が立ちふさがっています。医療機器や医療システムは、他へ影響を及ぼさないように、個別構築が一般的です。そして、自分たちが管理しやすい独自の経路を確保しているのです。こうして確保された個別経路上で医療機器の稼働監視や保守サービスを提供しています。

医療機器ベンダーの独自のテクノロジーや特許、ノウハウが流れているので共通のネットワークには乗せられないという論理ですね。特に海外のメーカーは統合ネットワークに乗ることを避ける傾向が強いです。「本社のグローバルポリシーで、この通信経路以外は認められない」と言われれば、日本の病院側は引き下がるしかありません。

ただ今回、国が「外部接点の適正化」を補助金の条件とし病院が用意する外部接点の統合インフラ化と、外部からネットワークに接続する際の認証強化(二要素認証・ゼロトラストネットワークなど)といった明確なルール(ガイドライン)として打ち出したことで、交渉のテーブルが整いつつあると感じます。

――ベンダー側がこの「標準化」の流れに乗るメリットはあるのでしょうか。

若村氏: 実は、ベンダー側にとってもメリットはあります。これまでのように責任分界点が曖昧(あいまい)なまま、「いつの間にかつながっていたネットワーク」でインシデントが起きると、病院と医療システム・医療機器ベンダーの間で泥沼の責任追及が始まります。もし病院が用意した強固な共通基盤に相乗りする形であれば、インフラ側の責任は病院(あるいはインフラ事業者)に集約され、ベンダーは自社のアプリケーションや医療機器の保守に専念できるでしょう。

そしてこの動きを促進させるために、私が所属するMedCSC(医療サイバーセキュリティ協議会)が注目しているのが、2025年4月に発足した日本ネットワークセキュリティ協会(JNSA)の医療ITワーキンググループが主導し、病院ネットワークが備えるべき機能や、セグメンテーションのベストプラクティスを定義する動きです。早ければ2026年度中に「医療ネットワーク標準モデル」がみられるかもしれません。

これまでは「何が正しいのか」という物差しがなかったため、ネットワークベンダーごとにムラがあったり、病院や医療システム側の要求で機能を下げざるを得なかったネットワーク導入が残念ながら散見されていました。標準モデルができれば、病院側やネットワークインフラ事業者は「このモデルに準拠して納品してください」とRFP(提案依頼書)に書けることを狙っています。

例えば、VLAN間でルーティングを制御し、ナースコールのネットワークから電子カルテのデータベースには自由に行き来できないように制御します。このようなゼロトラストセキュリティに近い考え方を、医療機関のレガシーな環境にどう実装するか。その具体的なステップが、2026年には一つの形として示される予定です。

Copyright © ITmedia, Inc. All Rights Reserved.