SCS昡壙惂搙偑帵偡乬塣梡偱庣傞乭敪憐丗掕忢嬈柋偲偟偰崻晅偐偣傞懱惂妋棫偲恖嵽僼儗乕儉儚乕僋偺妶梡丗仛偺杮幙乗乗SCS昡壙惂搙偺棤傪撉傓

SCS昡壙惂搙偱偼丄僙僉儏儕僥傿僜儕儏乕僔儑儞偺摫擖側偳偲暪偣偰丄乽宲懕揑側塣梡偺掕拝乿偑嫮偔媮傔傜傟偰偄傑偡丅仛3偱8崁栚丄仛4偱偝傜偵15崁栚偺昡壙婎弨偵偍偄偰擭1夞埲忋偺揰専丒嫵堢孭楙偺幚巤丒嫟桳偑帵偝傟偰偄傞偙偲傗丄庢摼偟偨仛偺桳岠婜娫偺愝寁偐傜傕偦偺堄恾偑姶偠庢傟傑偡丅杮峞偱偼丄偙偺乽宲懕揑側塣梡偺掕拝乿偲偄偆愝寁堄恾傪撉傒夝偄偨忋偱丄塣梡懱惂偺妋棫偵NCO偺恖嵽僼儗乕儉儚乕僋庤堷偒傪妶梡偡傞曽朄傪徯夘偟傑偡丅

丂慜夞偐傜乽僒僾儔僀僠僃乕儞嫮壔偵岦偗偨僙僉儏儕僥傿懳嶔昡壙惂搙乿乮埲壓丄SCS昡壙惂搙乯偺梫媮帠崁丄昡壙婎弨傪屄暿偵専徹偟丄偦傟傜偵崬傔傜傟偨儊僢僙乕僕傪傛傝嬶懱揑偵扵偭偰偄傑偡丅

丂崱夞庢傝忋偘傞儊僢僙乕僕偼乽宲懕揑側塣梡偺掕拝乿偱偡丅

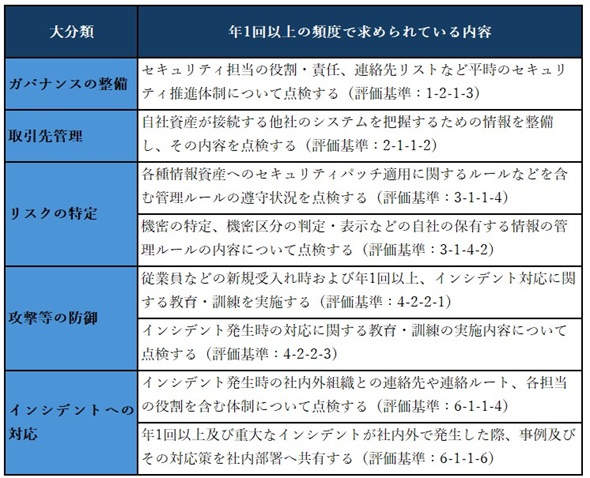

丂2026擭3寧偵岞奐偝傟偨杮惂搙偺昡壙婎弨偱偼丄乽擭1夞埲忋偺昿搙偱揰専偡傞偙偲乿偲柧婰偝傟偨崁栚傪懡偔妋擣偱偒丄仛3偱帵偝傟偨昡壙婎弨偱偼丄8崁栚偵偍偄偰丄擭1夞埲忋偺昿搙偱偺揰専側偳偑媮傔傜傟偰偄傑偡丅埲壓偵丄偦偺奣梫傪帵偟傑偡丅

丂偝傜偵丄仛4偱帵偝傟偰偄傞昡壙婎弨偱偼丄忋婰偵壛偊偰15崁栚偱摨條偺婰嵹偑妋擣偱偒傑偡丅側偍丄偙傟傜偼偁偔傑偱傕擔忢揑側塣梡偺宲懕傪慜採偲偟偨扞壍偟偱偁傝丄乽擭1夞偩偗懳墳偡傟偽廫暘乿偱偼側偄揰偵棷堄偑昁梫偱偡丅

丂傑偨丄杮惂搙偱偼偦偺桳岠婜娫偑仛3偱1擭丄仛4偱3擭乮桳岠婜娫撪偼丄擭師偺帺屓昡壙偑昁恵乯偲愝掕偝傟偰偄傑偡丅

丂偙傟傜偺揰偐傜丄杮惂搙偺愝寁偵偼丄僙僉儏儕僥傿塣梡傪掕忢嬈柋偲偟偰宲懕偡傞偙偲傪崙撪慻怐偵媮傔傞偲偄偆峫偊曽偑惂搙慡懱偵捠掙偟偰偄傞偙偲偑撉傒庢傟傑偡丅

丂堦曽偱丄偙偺傛偆側僙僉儏儕僥傿塣梡傪宲懕偡傞偵偼丄憡墳偺嬈柋晧壸偑慻怐偵敪惗偡傞偙偲傕憐掕偝傟傑偡丅摿偵丄愱擟扴摉幰傪抲偔偙偲偑擄偟偄彫婯柾帠嬈幰偵偲偭偰偼丄乽扤偑壗傪偳偙傑偱扴偆偐乿傪帠慜偵惍棟偟偰偍偔偙偲偑丄宲懕塣梡傪幚尰偡傞偨傔偺廳梫側慜採忦審偲側傝傑偡丅

宲懕揑側塣梡偺掕拝偵岦偗偨懱惂妋棫

丂宲懕揑側塣梡偺掕拝偵岦偗偨懱惂妋棫傪栚巜偡偵偼丄崙壠僒僀僶乕摑妵幒乮NCO丗National Cybersecurity Office乯偑2026擭3寧偵岞昞偟偨乽僒僀僶乕僙僉儏儕僥傿恖嵽僼儗乕儉儚乕僋妶梡偺庤堷偒2026乿傪妶梡偱偒傑偡丅摨庤堷偒偼SCS昡壙惂搙傊偺懳墳傪憐掕偟偨儌僨儖働乕僗傪娷傫偱偍傝丄懱惂妋棫偺庤偑偐傝偲側傝傑偡丅

丂杮暥彂偼丄僒僀僶乕僙僉儏儕僥傿傪扴偆恖嵽偵偮偄偰丄怑庬暿偺栶妱偲偦傟偧傟偵媮傔傜傟傞僞僗僋丒抦幆丒僗僉儖傪懱宯揑偵惍棟偟偨僼儗乕儉儚乕僋乽僒僀僶乕僙僉儏儕僥傿恖嵽僼儗乕儉儚乕僋2026乿傪幚柋偱妶梡偡傞偨傔偺巜恓偲偟偨傕偺偱偡丅

丂偦偺撪丄彫婯柾帠嬈幰岦偗偺乽僒僀僶乕僙僉儏儕僥傿恖嵽僼儗乕儉儚乕僋妶梡偺庤堷偒2026乗彫婯柾慻怐岦偗乗乿偱偼丄彫婯柾慻怐岦偗帠崁偲偟偰丄埲壓偺傛偆側峫偊曽偑帵偝傟偰偄傑偡丅

恖嵽僼儗乕儉儚乕僋偵偰掕媊偝傟偨13偺栶妱偵偮偄偰丄慡偰偺恖嵽傪帺慻怐偱妋曐丒堢惉偡傞偙偲偼尰幚揑偱偼偁傝傑偣傫丅偦偺偨傔帺慻怐偱嵟掅尷愑擟傪傕偭偰幚巤偡傋偒栶妱偲丄奜晹偺埾戸愭側偳偲楢実偟壥偨偡栶妱傪慻傒崌傢偣側偑傜僙僉儏儕僥傿懳嶔偵摉偨傞昁梫偑偁傝傑偡丅

丂傑偨丄偙偺峫偊曽傪嬶懱壔偡傞偨傔偵丄埲壓偺傛偆側僗僥僢僾偑採帵偝傟偰偄傑偡丅

- 僗僥僢僾乮1乯帺慻怐偱扴偆傋偒栶妱偺柧妋壔

- 僗僥僢僾乮2乯奺帺傊偺乽僞僗僋乿偺妱傝摉偰

- 僗僥僢僾乮3乯昁梫側乽抦幆丒僗僉儖乿偺帺屓昡壙

- 僗僥僢僾乮4乯乽抦幆丒僗僉儖乿偺廗摼曽朄偺寛掕丒幚巤

丂摿偵丄僗僥僢僾乮1乯偱偼丄埲壓偺崁栚傪惍棟偡傞偙偲偺廳梫惈偑帵偝傟偰偄傞偙偲偑摿挜揑偱偡丅

- 尨懃偲偟偰帺慻怐偱扴偆傕偺

- 帺慻怐偱偺懳墳偲奜晹埾戸傪暪梡偡傞傕偺

- 尨懃偲偟偰奜晹埾戸偱懳墳偡傞傕偺

丂偙偆偟偨僗僥僢僾傪幚嵺偵揔梡偡傞嶲峫偲偟偰丄摨暥彂偱偼埲壓偺傛偆側婇嬈傪儌僨儖偲偟偨憐掕帠椺偑徯夘偝傟偰偄傑偡丅

- 廬嬈堳20恖

- 惢憿嬈乮晹昳惢憿乯

- 乽岺応偺愝旛側傜姷傟偰偄傞偑丄PC偼嬯庤乿偲偄偆廬嬈堳偑懡偄

- 岺応偼僱僢僩偵愙懕偟偰偄側偄

- 庢堷愭偐傜宱嵪嶻嬈徣偺乽僙僉儏儕僥傿懳嶔昡壙惂搙乿傊偺懳墳傪媮傔傜傟偰偄傞偑丄偳偺傛偆偵懳墳偡傟偽傛偄偐暘偐傜側偄

丂偙偺帠椺偱偼丄乽僨僕僞儖僗僉儖偑晄廫暘側恖嵽偑帺慻怐偵昁梫側僒僀僶乕僙僉儏儕僥傿懳嶔傪棟夝偟丄偦偺摑惂偑偱偒傞傛偆偵側傞偵偼帪娫傪梫偡傞偙偲偐傜丄摉柺偺娫偼埾戸壜擻側傕偺傪慡偰埾戸偟丄偦偺娫偵僙僉儏儕僥傿傪棟夝偟偨恖嵽傪堢惉偡傞乿偲偄偭偨尰幚揑側傾僾儘乕僠偑帵偝傟偰偄傑偡丅

SCS昡壙惂搙偺晛媦巤嶔偺妶梡偲帺慻怐偱扴偆傋偒栶妱偺柧妋壔

丂乽僒僀僶乕僙僉儏儕僥傿恖嵽僼儗乕儉儚乕僋妶梡偺庤堷偒乿偱尵媦偝傟偨奜晹慻怐偵嬈柋傪埾戸偡傞嵺偼丄SCS昡壙惂搙偺晛媦巤嶔偲偟偰埵抲晅偗傜傟偰偄傞乽僒僀僶乕僙僉儏儕僥傿偍彆偗戉僒乕價僗乿傗乽拞彫婇嬈岦偗僒僀僶乕僙僉儏儕僥傿愱栧壠儕僗僩乿偑妶梡偱偒傑偡丅偨偩偟丄偦偺応崌傕丄曽恓偺寛掕傗僙僉儏儕僥傿儕僗僋偺嵟廔敾抐丄仛庢摼偵昁梫側徹愓偺娗棟偲偄偭偨愑擟偼帺慻怐偵巆傞偙偲偵拲堄偑昁梫偱偡丅埾戸愭偲偺栶妱丒愑擟偺嫬奅傪帠慜偵惍棟偟偰偍偔偙偲偑丄宲懕塣梡傪妋偐側傕偺偵偟傑偡丅

丂偙偺傛偆偵丄帺慻怐偱扴偆傋偒栶妱傪柧妋壔偟丄昁梫偵墳偠偰奜晹慻怐偲楢実偡傞偙偲偱丄SCS昡壙惂搙傊偺懳墳偺幚岠惈傪崅傔傜傟傑偡丅傑偨丄仛庢摼傪宊婡偲偟偰丄帺慻怐偺栶妱暘扴傪尒捈偡偙偲傕丄桳岠側庢傝慻傒偺堦偮偲偄偊傑偡丅

傑偲傔

丂杮峞偱怗傟偨傛偆偵丄SCS昡壙惂搙偺昡壙婎弨偱偼丄懡偔偺崁栚偵偍偄偰宲懕揑側塣梡偑媮傔傜傟偰偄傑偡丅傑偨丄擣徹偺桳岠婜娫傪仛3偱1擭丄仛4偱3擭偲愝掕偟偰偄傞揰偐傜傕丄惂搙愝寁偺攚宨偵偼丄僙僉儏儕僥傿塣梡傪掕拝偝偣傞偙偲傪崙撪慻怐偵媮傔傞偲偄偆儊僢僙乕僕偑撉傒庢傟傑偡丅

丂偙偆偟偨宲懕揑側塣梡傪幚尰偡傞偨傔偵偼丄帺慻怐偑扴偆傋偒栶妱傪柧妋偵偡傞偙偲偑廳梫側傾僾儘乕僠偺堦偮偲側傝傑偡丅崙壠僒僀僶乕摑妵幒偑岞昞偟偨乽僒僀僶乕僙僉儏儕僥傿恖嵽僼儗乕儉儚乕僋妶梡偺庤堷偒2026乗彫婯柾慻怐岦偗乗乿偱偼丄儌僨儖働乕僗偲偲傕偵嬶懱揑側恑傔曽偑帵偝傟偰偄傑偡丅偙偺傛偆側暥彂傕嶲峫偵偟側偑傜丄帺慻怐偺懱惂傪尒捈偟偰偄偔偙偲偑丄SCS昡壙惂搙偺幚岠惈傪崅傔傞庢傝慻傒偺堦偮偲側傝傑偡丅

Copyright © ITmedia, Inc. All Rights Reserved.

娭楢婰帠

乽Windows+R乿偼愨懳偵墴偝側偄偱両丂怴擖幮堳偵憽傞僙僉儏儕僥傿偺怴忢幆5慖

乽Windows+R乿偼愨懳偵墴偝側偄偱両丂怴擖幮堳偵憽傞僙僉儏儕僥傿偺怴忢幆5慖

妛惗帪戙偲摨偠姶妎偱PC傗SNS傪棙梡偟偰偄傞偲丄婥晅偐側偄偆偪偵夛幮傪戝偒側儕僗僋偵偝傜偟偰偟傑偆偐傕偟傟傑偣傫丅摿偵嵟嬤偼丄晄姷傟側棙梡幰偵偮偗崬傫偩丄岻柇側僒僀僶乕峌寕偑媫憹偟偰偄傑偡丅帺暘帺恎偲夛幮傪庣傞偨傔偵恎偵晅偗偰偍偔傋偒僙僉儏儕僥傿懳嶔傪徯夘偟傑偡丅 僒僀僶乕斊嵾偺旐奞妟偼12挍僪儖挻偵丂斊嵾慻怐偺嵟怴摦岦偑敾柧

僒僀僶乕斊嵾偺旐奞妟偼12挍僪儖挻偵丂斊嵾慻怐偺嵟怴摦岦偑敾柧

Huntress偼僒僀僶乕斊嵾偺幚懺傪傑偲傔偨乽2026 Cyber Threat Report乿傪敪昞偟偨丅惓婯僣乕儖偺埆梡傗ClickFix側偳偺岻柇側庤岥偱慻怐壔偡傞僒僀僶乕斊嵾偺尰忬傪柧偐偟偨丅峌寕幰偼岠棪壔傪桪愭偟丄ID愞庢傗怣棅偝傟偨僾儘僙僗傪埆梡偡傞偲偄偆丅 僛儘僩儔僗僩偱傕杊偘側偄丠丂乬惓婯傾僇僂儞僩怤擖乭偺嫲晐傪夝愢

僛儘僩儔僗僩偱傕杊偘側偄丠丂乬惓婯傾僇僂儞僩怤擖乭偺嫲晐傪夝愢

嶐崱偺僒僀僶乕峌寕偼丄惼庛惈偱偼側偔乽傾僇僂儞僩乿傪婲揰偵惷偐偵怤擖偡傞帪戙偵堏峴偟偰偄傑偡丅婥晅偐側偄偆偪偵扗傢傟丄攧攦偝傟丄埆梡偝傟傞擣徹忣曬偺幚懺偲丄尒夁偛偝傟偑偪側儕僗僋偺妀怱偵敆傝傑偡丅 乽尵傢傟偨捠傝傗偭偨偩偗乿偱媗傓帪戙丂iPhone憶摦偐傜尒傞僗儅儂傪慱偆怴偨側峌寕慄

乽尵傢傟偨捠傝傗偭偨偩偗乿偱媗傓帪戙丂iPhone憶摦偐傜尒傞僗儅儂傪慱偆怴偨側峌寕慄

怴擭憗乆乽X乿傪憶偑偣偨iPhone偺乬棤儚僓乭搳峞傪偒偭偐偗偵尒偊偰偒偨偺偼丄僗儅乕僩僼僅儞傪弰傞怴偨側婋偆偝偱偟偨丅2026擭傕僗儅乕僩僼僅儞傪埨慡偵棙梡偡傞偨傔偵尒棊偲偟偰偼偄偗側偄2偮偺曄壔傪夝愢偟傑偟傚偆丅