あなたのパスワードは何分耐えられる? 解析速度上昇で「8文字パスワード」はほぼ無力に:セキュリティニュースアラート

Kasperskyは2023年〜2026年に流出した2億3100万件のパスワードを分析し、約半数が1分未満、6割が1時間未満で解読可能だったと発表した。

Kasperskyは2026年5月7日(現地時間)、2023年から2026年にダークWebへ流出した2億3100万件のパスワードを分析した結果、約半数が1分未満、6割が1時間未満で解読可能だったと発表した。GPU性能の向上に伴い、パスワード解析速度も上昇しており、短く規則性のある文字列の危険性が増していると指摘した。

1分未満で半数が解読 脆弱性の主要因は?

同社は2024年にも同様の調査を実施していた。当時は1分未満で解読可能な割合が45%、1時間未満が59%だったが、今回はそれぞれ48%、60%へ増加した。24時間未満は68%、1カ月未満は74%、1年未満は77%となり、多数のパスワードが短期間で突破される状況が続いている。

パスワード解読時間の年次比較(2024年と現在の比較)

| 解読にかかる時間 | 2024年調査 | 2026年調査 |

|---|---|---|

| 1分未満 | 45% | 48% |

| 1時間未満 | 59% (+14%) | 60% (+12%) |

| 24時間未満 | 67% (+8%) | 68% (+8%) |

| 1カ月未満 | 73% (+6%) | 74% (+6%) |

| 1年未満 | 77% (+4%) | 77% (+3%) |

| 1年以上 | 23% | 23% |

分析には、ダークWebに流出した実在のパスワードを使用した。追加された約3800万件を含むデータ群を対象に、MD5ハッシュ化されたパスワードを単一のRTX 5090 GPUで検証した。データは同社のDigital Footprint Intelligenceサービスから取得した。

パスワードは通常、平文では保存されず、ハッシュ化された状態でサーバに保管される。利用者が入力した文字列を同じアルゴリズムで変換し、保存済みハッシュと一致するかを確認する仕組みとなっている。攻撃者は流出したハッシュ値から元の文字列を割り出す。

解析手法には総当たり攻撃、レインボーテーブル、過去の流出データを学習したアルゴリズムなどがある。総当たり攻撃は全組み合わせを試行する方式で、短いパスワードや数字のみの文字列に有効とされる。レインボーテーブルは既知のハッシュと対応する文字列を一覧化したデータベースで、単純なパスワードほど一致しやすい。学習型アルゴリズムは辞書語、数字、記号の並び方や置換規則を利用し、頻出構造から優先的に試行する。

同社は、解析速度上昇の主因はGPU性能の強化にあると説明した。2024年時点のRTX 4090は毎秒1640億件のMD5ハッシュを試行可能だったが、RTX 5090は毎秒2200億件へ達した。約34%の向上となる。高性能GPUは高価だが、クラウド経由で時間単位のレンタルも可能で、数セントから数ドル程度で利用できる環境が存在すると説明した。

大規模データ群において、1つの文字列候補から生成したハッシュを全体へ照合できるため、単一パスワード解析との差が小さい点も指摘された。流出件数が増えるほど、一致候補を発見しやすくなるという。

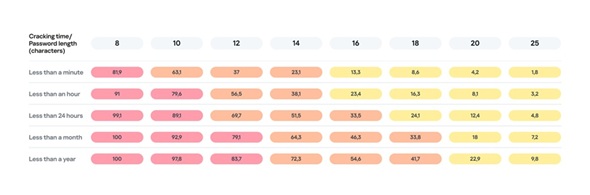

調査では長さ不足および規則性が脆弱性の中心要因だったことが判明した。8文字パスワードの99.1%は24時間未満で解読可能だった。10文字でも89.1%、12文字でも69.7%が24時間経過しない内に突破可能と試算した。25文字でも4.8%が24時間未満に解読可能だった。

「1234」や「qwerty」――頻出パスワードの傾向

利用者が作成する文字列には共通傾向も確認された。53%は末尾に数字を含み、17%は先頭が数字だった。12%は1950年〜2030年の年号を含み、そのうち10%は1990年から2026年の範囲だった。生年や作成年を加える例が多いと判断されている。

数字列では「1234」が多く、キーボード配列に沿った「qwerty」などの連続入力も約3%で確認された。特殊記号では「@」が最多で、ピリオドと感嘆符が続いた。感情を示す単語では「love」「angel」「team」などが頻出した他、ミーム由来の「Skibidi」の使用例も2023年から2026年に36倍へ増加した。

流出データの54%は過去にも確認されたパスワードとされる。重複流出だけでなく、長期間同一パスワードを使い続ける利用者の存在が背景にあると分析した。年号入り文字列では2020年〜2024年が多く、作成時の年を付加したまま数年間変更していない傾向がうかがえた。同社は平均使用期間を3〜5年程度と推定している。

同一パスワードを複数サービスへ流用する危険性にも言及した。1件の流出だけで他のサービスへの不正ログインが成立する恐れがあり、解読作業さえ不要になる場合があるとした。

対策として同社は以下の導入を挙げた。

- パスワード管理ソフトを導入する(自力で覚えるのをやめる)

- パスワードを平文で保存しない

- Webブラウザに保存されているパスワードを一度整理する

- 可能なWebサイトではパスキーへ切り替える

- 二要素認証(2FA)を有効にする

特にパスキーは公開鍵暗号方式を用い、秘密鍵を端末外へ送信しない構造を採用しているため、偽サイトを利用したフィッシング耐性が高いと説明した。また不審ファイルや海賊版ソフトの取得回避、不審リンクを開かない習慣も重要とした。情報窃取型マルウェアの増加が続いており、認証情報保護には端末側の防御も欠かせないとしている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

システムが守っても「あなた」が壊す? パスワード管理の盲点を突く手口

システムが守っても「あなた」が壊す? パスワード管理の盲点を突く手口

「見慣れないダイアログが出てきた」「パスワードが自動入力されない」……これは面倒な不具合ではなく、システムがあなたをフィッシング詐欺から守っているサインかもしれません。人を狙う巧妙化する攻撃の実態と、技術と意識の両面からデジタル資産を守るためのポイントを解説します。 クレカを止めても被害は止まらない――アカウント侵害の「第二幕」から得た教訓

クレカを止めても被害は止まらない――アカウント侵害の「第二幕」から得た教訓

Amazonのアカウントを取り戻しても、攻撃者の侵入は終わっていなかった 。ITライターの宮田健氏が遭遇した執拗な不正利用の全貌と、そこから得られた教訓をまとめた。 OpenAI、ChatGPTとCodexの保護を強化する「Advanced Account Security」を発表

OpenAI、ChatGPTとCodexの保護を強化する「Advanced Account Security」を発表

OpenAIは、ChatGPT向けの新しいオプトインのセキュリティ設定を発表した。不正アクセス対策として鍵認証を必須化し復旧手段を制限、セッション管理や通知も強化する。機密対話は学習対象外とし、安全性向上を図る。 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

学生時代と同じ感覚でPCやSNSを利用していると、気付かないうちに会社を大きなリスクにさらしてしまうかもしれません。特に最近は、不慣れな利用者につけ込んだ、巧妙なサイバー攻撃が急増しています。自分自身と会社を守るために身に付けておくべきセキュリティ対策を紹介します。