正規サイトから他サイトに誘導「ドメイン名ハイジャック」 日経電子版など被害

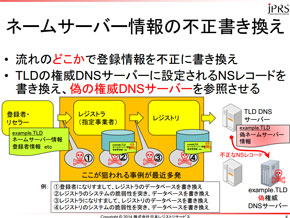

国内の「.com」サイトで、ドメインの登録情報が不正に書き換えられ、アクセスしたユーザーを攻撃者が用意したサイトに誘導する「ドメイン名ハイジャック」の被害が報告されているとJPCERT/CCが注意を呼び掛けている。

JPCERTコーディネーションセンター(JPCERT/CC)は、国内組織が使用している「.com」ドメイン名のサイトで9月〜10月にかけ、ドメインの登録情報が不正に書き換えられ、アクセスしたユーザーを攻撃者が用意したサイトに誘導する「ドメイン名ハイジャック」の被害が報告されているとして注意を呼び掛けた。日本経済新聞電子版のサイトなどが被害にあっている。

JPCERT/CCはドメイン名ハイジャックの手口について、(1)ドメイン名登録者やドメイン名管理担当者になりすます、(2)レジストラのシステムの脆弱性を使用する、(3)レジストラになりすます、(4)レジストリのシステムの脆弱性を使用する――などと推定している。

日本経済新聞社は5日、「日本経済新聞電子版」と「Nikkei Asian Review」を含むアドレスを管理する米国の管理会社がサイバー攻撃を受け、ドメイン名ハイジャックの被害にあった可能性があると発表した。これらのサイトを閲覧したユーザーが別のサイトに誘導される可能性があったという。ドメインが書き換わっていたのは数時間〜数日間で、同社サーバへの不正侵入の形跡や情報漏洩・流出などの報告はなく、攻撃者のサイトも消えているため目的は不明としている。

また、はてなは、同社が運営する「はてなブックマークボタン」を設置した一部サイトで10月にセキュリティ警告が出た問題について、ドメイン名ハイジャックの被害を受けていた可能性があることを明らかにした。JPCERT/CCと共同で原因を調査している。

JPCERT/CCはドメイン名管理担当者がとれる対策として、登録情報を管理するためのIDやパスワードなどが不正に使用されないような管理を行うことや、ネームサーバ情報などの登録情報が正しく設定されているか定期的に確認することなどを呼び掛けている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

gTLD急増で「名前衝突」のリスク発生 JPNICが注意呼びかけ

gTLD急増で「名前衝突」のリスク発生 JPNICが注意呼びかけ

トップレベルドメイン(gTLD)の急増に伴い、DNSで「名前衝突」と呼ばれるセキュリティリスクが広範囲に発生する可能性があるとし、JPNICが注意を呼びかけている。 GoogleやYahoo!を狙うDNS汚染攻撃発生、ルーマニアのサイトで被害

GoogleやYahoo!を狙うDNS汚染攻撃発生、ルーマニアのサイトで被害

GoogleやYahoo!のルーマニアのWebサイトを閲覧しようとすると、ハッカーの犯行声明サイトにリダイレクトされる状態になっていた。- ムームードメインのDNSに障害、サイトアクセス不能に 外部からDDoS攻撃

paperboy&co.のドメイン管理サービス「ムームードメイン」で障害が起き、同サービスを利用しているWebサイトにアクセスできないなどの不具合が起きた。