Netgearのルータに脆弱性、米CERT/CCが当面の使用停止を勧告【更新】

脆弱性は簡単に悪用できてしまうことから、可能であれば修正パッチが提供されるまで、脆弱性のあるデバイスの使用を中止するようCERT/CCでは強く勧告している。ネットギアジャパンは、近日中にファームウェアを公開するとしている(12月12日18時40分追記)。

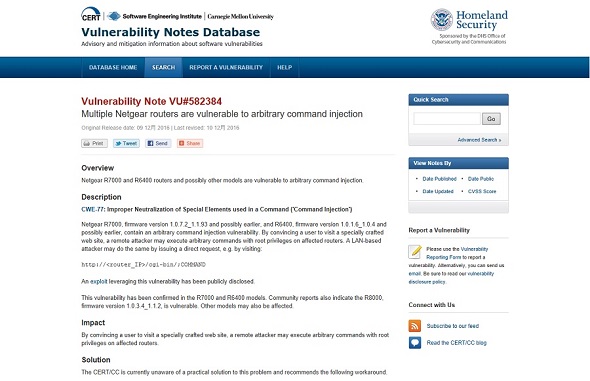

Netgearのルータに攻撃者が任意のコマンドを挿入できてしまう深刻な脆弱性が見つかった。この問題を突くコードも公開されているといい、米カーネギーメロン大学のCERT/CCでは、できればパッチが公開されるまで使用を停止するよう呼び掛けている。

CERT/CCが12月9日に公開したセキュリティ情報によると、脆弱性は「Netgear R7000」と「R6400」で確認されていて、他のモデルも影響を受ける可能性がある。

悪用された場合、細工を施したWebサイトをユーザーに閲覧させることにより、リモートの攻撃者が脆弱性のあるルータ上で任意のコマンドをroot権限で実行できてしまう恐れがある。LANベースでも直接的なリクエスト使って同様の攻撃が可能とされる。

危険度は共通脆弱性評価システム(CVSS)のベーススコアで9.3(最大値は10.0)。12月9日の時点でこの問題を解決する現実的な方法は存在しないという。脆弱性は簡単に悪用できてしまうことから、可能であれば修正パッチが提供されるまで、脆弱性のあるデバイスの使用を中止するようCERT/CCでは強く勧告している。

(12月12日 18時40分追記)

なお、ネットギアジャパンに確認したところ、今回発見された脆弱性で影響を受けるルーターは、「Nighthawk R7000」「Nighthawk X6 R8000」「Nighthawk X8 R8500」の3機種。近日中に脆弱性を修正したファームウェアを公開し、同社のサポート情報ページに記載するという。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

ASUS、ルータの脆弱性問題で米当局と和解

ASUS、ルータの脆弱性問題で米当局と和解

ASUSのルータの脆弱性や対応の遅れで消費者のホームネットワークが危険にさらされ、個人情報がインターネットに流出したとFTCは指摘している。 BuffaloやNetgearなどのルータに脆弱性、CERT/CCが情報公開

BuffaloやNetgearなどのルータに脆弱性、CERT/CCが情報公開

BuffaloとNetgeaのルータにはDNS偽装の脆弱性が見つかった。悪用された場合、LANクライアントが攻撃者の制御する不正なホストに接続してしまう恐れがある。 USB機器共有モジュールに脆弱性、ルータなどに影響

USB機器共有モジュールに脆弱性、ルータなどに影響

ホームユーザーネットワーク上でUSB機器を共有するなどのためのLinuxカーネルモジュールに問題が見つかった。 Netgearのスイッチにパスワード埋め込みの脆弱性

Netgearのスイッチにパスワード埋め込みの脆弱性

ユーザー名とパスワードがハードコードされていて、同スイッチで運営されているWebサーバへのログインに使われる恐れがある。