世界で新手のランサムウェア攻撃が多発、重要インフラや大手企業も被害

ランサムウェア「Petya」の新しい亜種による大規模攻撃が発生。ウクライナを中心に、重要インフラがダウンするなどの大きな被害が出ている。

欧州やロシアなど世界各地で6月27日、ランサムウェア(身代金要求型マルウェア)「Petya」の新しい亜種による大規模攻撃が発生した。5月12日に起きた「WannaCry」の時と同様、各国の重要インフラや大企業を含めて相当数の組織が被害に遭っている様子だ。

セキュリティ企業のBitdefenderによると、特にウクライナでは重要インフラが相次いでダウンするなど大きな被害が発生。チェルノブイリの放射線モニタシステムや、首都キエフの地下鉄、国営電力会社のUkrenergo、複数の銀行などに影響が及んでいる。

ほかの国でもデンマークの海運大手Maersk、ロシアの石油大手Rosnoft、国際法律事務所のDLA Piperなどが被害に遭い、空港や病院などでも感染が報告されたと伝えられている。

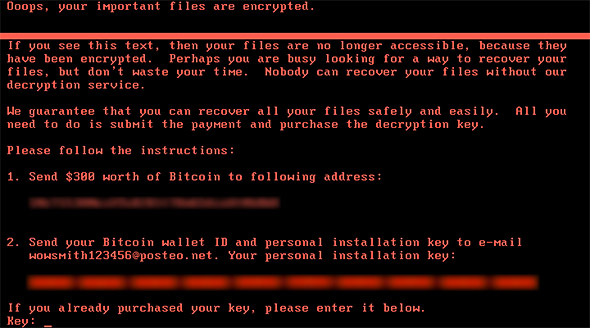

今回猛威を振るっているランサムウェアは、2016年に出現したランサムウェア「Petya」の新しい亜種で、Bitdefenderは「GoldenEye」と呼んでいる。感染すると、PCのHDD全体が暗号化され、WindowsのファイルシステムNTFSの構造も暗号化される。コンピュータは強制的にクラッシュさせられて、再起動すると、約300ドルの身代金を要求するという。

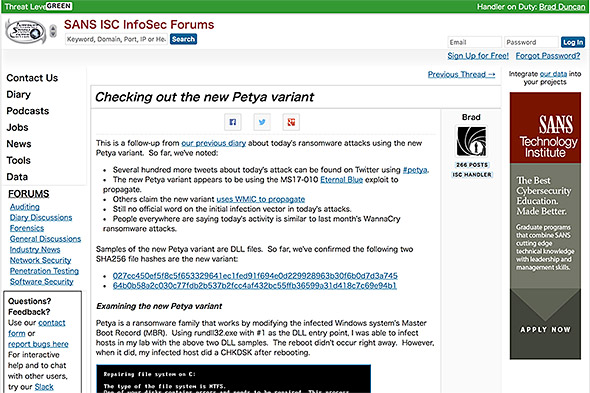

米セキュリティ機関SANS Internet Storm Centerは、PetyaがWannaCryと同じように、「EternalBlue」と呼ばれるWindows SMBサーバの脆弱(ぜいじゃく)性(CVE-2017-0144)を突くエクスプロイトを利用している可能性と、Windowsのコマンドラインツール「WMIC」を利用している可能性を指摘している。

感染したコンピュータには、英語で「あなたの大切なファイルは暗号化されました」という画面が表示され、「われわれの復号サービスがなければ、誰もあなたのファイルを復号することはできない」と脅迫。ビットコインで300ドル相当の身代金を支払うよう要求する。

Kaspersky Labによると、27日の時点で攻撃件数はウクライナやロシアを中心に2000件を超え、かなりの額の身代金が支払われている様子だという。

GoldenEyeランサムウェアは、PCの起動時に読み込まれるMBR(マスターブートレコード)を上書きして正常に動作できなくさせてしまうなどの機能はPetyaと共通する。Petyaについては復号ツールが無料で公開されているが、GoldenEyeの復号ツールは現時点で存在しない。

セキュリティ各社は、Windowsなどの更新プログラムを確実に適用し、重要なデータはバックアップを取るといった対策を徹底するよう呼び掛けている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

WannaCryは序章? NSAツールを悪用したマルウェアが相次ぎ出現

WannaCryは序章? NSAツールを悪用したマルウェアが相次ぎ出現

ネットワークワームの「EternalRocks」は、NSAのツールを長期的に悪用し、感染マシンを攻撃の発射台として利用する意図をもつ。 ランサムウェア「WannaCry」の被害が止まらない理由

ランサムウェア「WannaCry」の被害が止まらない理由

世界で猛威を振るい、次々と被害が報告されているランサムウェア、「WannaCry」。なぜ、被害が拡大し続けているのでしょうか。 「WannaCry」拡散 そのとき情シスはどうすべきだったのか

「WannaCry」拡散 そのとき情シスはどうすべきだったのか

そろそろ一段落した感もある「WannaCry」騒動ですが、セキュリティ対策は「防げたから終わり」ではありません。この事件から学ぶべきことは何か、“次”に備えて何ができるかを考えてみます。 ランサムウェア「WannaCry」、医療機器メーカーも独自パッチを準備

ランサムウェア「WannaCry」、医療機器メーカーも独自パッチを準備

「WannaCry」の影響は大手医療機器メーカーや産業機器メーカーの製品にも及んでいる。独Siemensはアップデートの公開準備を進めていることを明らかにした。 ランサムウェア「Petya」の暗号解除ツール、無料公開される

ランサムウェア「Petya」の暗号解除ツール、無料公開される

専用サイトを使って感染したドライブに関する情報を提供すると、暗号を解くためのパスワードが生成されるという。