Apache Software Foundationは9月19日、Apache Tomcatに存在していた2件の脆弱(ぜいじゃく)性を修正したことを明らかにした。

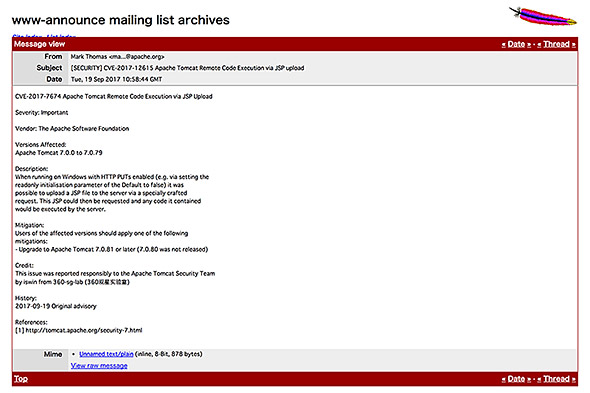

Apacheのセキュリティ情報によると、2件の脆弱性のうち「JSPアップロードを介したリモートコード実行」の脆弱性では、WindowsでHTTP PUTを有効にしている場合、細工を施したリクエストを使ってJSPファイルをサーバにアップロードされ、任意のコードを実行される恐れがある。

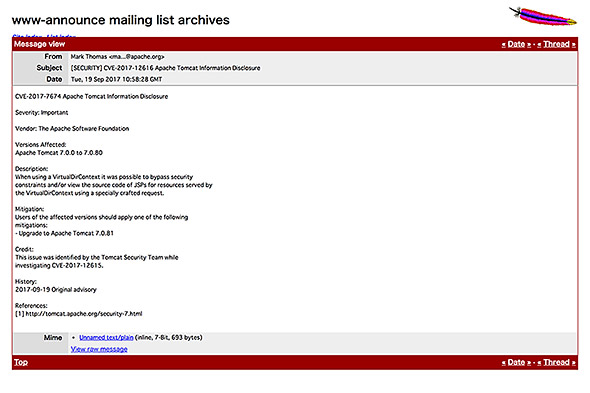

もう1件の脆弱性では、セキュリティ制限をかわされて情報が流出する可能性がある。影響を受けるのはTomcat 7.0.0〜7.0.80までのバージョン。危険度は2件とも「重要」と評価され、いずれも7.0.81以降のバージョンで修正された。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

Apache Strutsに重大な脆弱性、直ちに更新を

Apache Strutsに重大な脆弱性、直ちに更新を

2008年以降にリリースされたStrutsの全バージョンに脆弱性があり、RESTプラグインを使っている全てのWebアプリが影響を受ける。 Apache Struts 2に深刻な脆弱性、既に攻撃が横行 直ちに更新を

Apache Struts 2に深刻な脆弱性、既に攻撃が横行 直ちに更新を

この脆弱性は簡単に悪用でき、既に攻撃が横行しているとの情報もあることから、Apache Struts 2を直ちにバージョン2.3.32または2.5.10.1に更新して、脆弱性に対処するよう呼び掛けている。 Apache Strutsに複数の脆弱性、攻撃実証コードも公開

Apache Strutsに複数の脆弱性、攻撃実証コードも公開

脆弱性を悪用されると、任意のコードを実行されたり、サービス不能状態にさせられたりするなどの恐れがある。 Apache Commonsライブラリの脆弱性問題、Oracleなどが対応表明

Apache Commonsライブラリの脆弱性問題、Oracleなどが対応表明

OracleはWebLogic Serverの脆弱性に関するセキュリティ情報を公開し、当面の回避策を紹介した。 Androidアプリをワンクリックで改ざん、Apache Cordovaに脆弱性

Androidアプリをワンクリックで改ざん、Apache Cordovaに脆弱性

ユーザーに不正なURLをクリックさせるだけで攻撃者がアプリを改ざんできてしまう恐れがあるという。