組織を脅かす「ファイルレス攻撃」のリスク増大 従来比で攻撃成功率が10倍

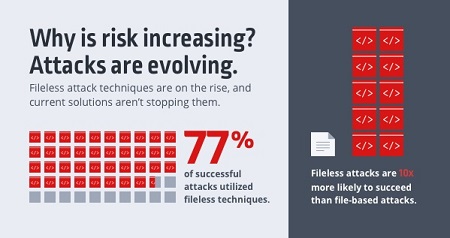

従来型のエンドポイントセキュリティの隙を突くファイルレス攻撃が台頭し、攻撃が成功した事例の77%でファイルレスの手口が使われていた。

添付ファイルなどを使ってマルウェアに感染させるような、従来の手口とは異なる「ファイルレス攻撃」のリスクが増大している。米セキュリティ企業BarklyとPonemon Instituteは、このほど発表したエンドポイントのセキュリティリスクに関する2017年版の報告書で、そうした攻撃に警鐘を鳴らした。

両社は、組織のITやセキュリティ担当の幹部665人を対象に調査を実施。その結果、回答者の7割が、過去1年の間にエンドポイントセキュリティリスクは大幅に増大したと回答した。データやITインフラが被害に遭ったという組織は54%に上った。

中でも、従来型のエンドポイントセキュリティの隙を突くファイルレス攻撃が台頭し、攻撃が成功した事例の77%でファイルレスの手口が使われていたという。ファイルレス攻撃は、ファイルを使った攻撃に比べて、成功率が10倍になると指摘している。

こうした中で、ファイルのスキャンと定義ファイルに依存するウイルス対策プログラムなど、従来型の対策に対する信頼度は低下傾向にある。5組織中4組織は、2017年にファイルレス攻撃に対応した新しいセキュリティツールへの入れ替えまたは増強を行ったと回答した。

一方で、ランサムウェアが重大なリスクを及ぼす状況も変わっていない。2017年中にランサムウェア関連の事案に見舞われた組織は54%に上り、被害組織のほぼ3分の2が身代金を支払ったことを認めた。支払った身代金の平均は3675ドルだった。

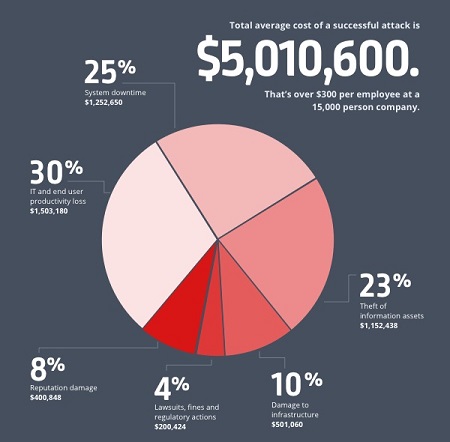

大企業に対する攻撃が成功した場合、ダウンタイムや生産性消失、情報流出やインフラ破壊への対応などに伴うコストは平均で500万ドルを超えるという。

Barklyなどはファイルレス攻撃にも対応したエンドポイントセキュリティ製品を提供する立場から、組織がリスクを低減するためには、従来型のウイルス対策製品を乗り越えて、ファイルレスの手口に対する防御策に投資する必要があると呼び掛けている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

AIを使ったサイバー攻撃はもう時間の問題――マカフィーが警告

AIを使ったサイバー攻撃はもう時間の問題――マカフィーが警告

マカフィーが、2017年4月〜6月(第2四半期)の脅威動向を公開。マルウェア/ランサムウェアともに前四半期に比べ、大幅に増加傾向にある。 日本企業を狙うランサムウェア「鬼」、ファイル暗号化して痕跡を消去

日本企業を狙うランサムウェア「鬼」、ファイル暗号化して痕跡を消去

ONIに感染したマシンでは、すべてのファイルが暗号化され、「Oninoy0ru」(鬼の夜)のアドレスに連絡を取るよう要求する。 脆弱性と未知の攻撃検知でCSIRT運用の時間を大幅短縮 NECの新セキュリティサービス

脆弱性と未知の攻撃検知でCSIRT運用の時間を大幅短縮 NECの新セキュリティサービス

システム内に潜む脆弱性を悪用することが多いサイバー攻撃に対応するため、システムに潜む脆弱性を早期発見する「セキュリティリスク管理サービス」と、AIで未知のサイバー攻撃に対応する「セキュリティ異常検知サービス」の提供を開始する。