史上最悪規模のDDoS攻撃 「Mirai」まん延、なぜ?:新連載:ITの過去から紡ぐIoTセキュリティ(3/4 ページ)

インターネットの普及期から今までPCやITの世界で起こった、あるいは現在進行中のさまざまな事件から得られた教訓を、IoTの世界で生かせないか――そんな対策のヒントを探る連載がスタート。

パスワードに関するベストプラクティスは共通

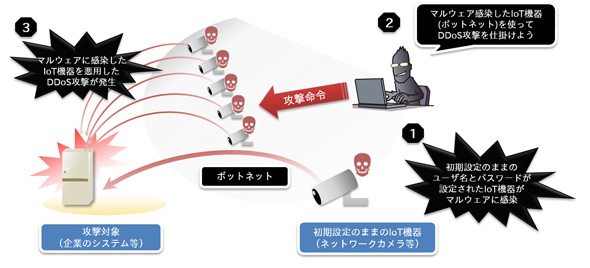

事件が起きた背景には、残念ながら、IoT機器、組み込み機器に関しては、堅牢なパスワードになっているのか、そもそもパスワードが設定されているのかどうか、あまり意識されていない現状があるでしょう。

もしかすると、組み込み機器やIoTの先につながっているものが、PCやサーバの場合ほど重要ではない、従ってリスクはそれほど高くない、というメーカーやユーザーの判断があるのかもしれません。しかしMiraiのように、乗っ取られた機器がDDoS攻撃に加担してしまうという意味で見過ごすわけにはいきませんし、将来的にクラウドやさまざまなサービス、システムと連携するにつれ、不正アクセスされたときの直接的な被害が深刻化するかもしれません。

そう考えると、IPAやJPCERT/CCといったセキュリティ関連組織が推奨している通り、組み込み機器やIoTの機器においても、ITの世界と同様、推測されにくくある程度長いパスワードを設定することが重要です。また複数の機器を用いているならば、異なるパスワードを使い分けるよう設定すべきでしょう。

が、今のところ、ハードウェア的な性能の限界を考えてか、PCやITシステムの場合ほど長い文字列(パス『ワード』というよりいもパス『フレーズ』と表現すべきでしょう)を使えないこともあります。また複数の組み込み機器やIoTに対してパスワードの設定・運用を容易に行えるツールが見当たらないのも事実です。一方で将来的には、例えば人命・身体に関わる機器については、多要素認証などより堅牢な手段を採用するケースが増えるかもしれません。守りたいものの重要性に応じて、機器の性能・挙動、利便性とのバランスがうまく取れるようなソリューションの登場に期待したいところです。

もう1つ、ITの世界の「教訓」を参考にしたい部分があります。

Copyright © ITmedia, Inc. All Rights Reserved.