知らない間に……スマホが乗っ取られ、銀行サイトを襲撃 金融業界を狙うbot:迷惑bot事件簿(2/3 ページ)

とある金融機関のWebサイトに対するbotを利用したリスト型攻撃の実態を調べたところ、全攻撃リクエストの約95%がAndroidスマートフォンからだった。

(ケース1)Androidスマートフォンからの分散不正ログイン攻撃

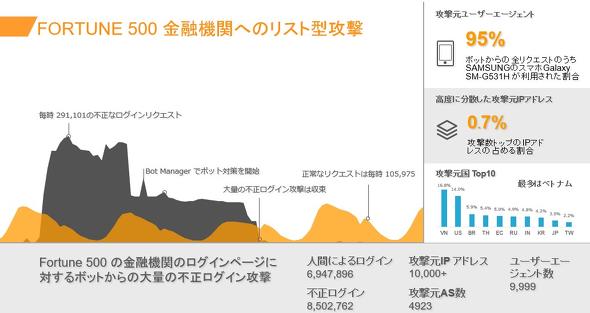

「Fortune 500」にランクインする金融機関がbotによるリスト型攻撃を受けた。不正ログイン試行数は正常なログインの約3倍に達した。全攻撃リクエストの約95%は、Samsung製のスマートフォン「Galaxy SM-G531H」からのものだった。攻撃元となったIPアドレスは約1万に及ぶ。このことから、特定のIPアドレスからの高頻度なログインの試行を遮断する単純なbot対策を回避するため、攻撃者がAndroidスマートフォンを主体にしたbotネットを利用し攻撃元の分散を図ったと推測できる。

アカマイは、こうしたAndroidスマートフォンをbot化した攻撃をしばしば観測している。2017年8月に報じられたマルウェア「WireX」はその一例だ。スマホのユーザーがGoogle Play ストアからダウンロードしたアプリを通じて、世界で14万台のスマートフォンが乗っ取られ、ユーザーが気付かない(画面には現れない)うちに、日本企業を含む複数のサイトにDDoS攻撃を仕掛けていた。同様の手順でスマートフォンを操り、リスト型攻撃に参加させることは難しくない。いまや誰もがサイバー攻撃の被害者としてだけでなく、攻撃者に利用される形で重大な事件に巻き込まれる可能性があるのだ。

(ケース2)ロー&スロー(Low&Slow)攻撃

さらに巧妙なbotによるリスト型攻撃をもう一例紹介しよう。北米の大手信用組合が受けた攻撃だ。攻撃元のIP数は約2万で、不正ログイン試行数は合計30万回以上にのぼる。

このケースの特徴は「ロー&スロー」だ。分析データから、botのアクセス頻度が正常なログインに比べ1.7%(最小時)と極端に低いことが分かる。この攻撃者はbot対策を強く意識して、攻撃元を分散した上でログイン試行の回数も絞り込み、検知システムがアラート(警告)を出さないよう攻撃を注意深くデザインしている。

ここまで作り込んだbotは、これまでの対策システムからは正常なログインに紛れてしまい、ノイズとしか見えなくなる。ふるまい検知と機械学習を駆使する最新の技術を用いたbot対策で、ようやくbotの関与を明らかにできた例だ。

実は、日本国内の金融機関からは「不正ログインは、botからは来ていないようだ」とコメントをいただく場合が多い。しかし、本当にそうだろうか。分散した攻撃元から、息をひそめ、少しずつだが着実に、botによる不正ログインの攻撃が金融機関を襲っている事実を、データは示している。まずはbotの実態を可視化してみることが被害の防止に役立つだろう。

Fintechが生む、botアクセスの課題

スマートフォン向けの家計簿アプリを使ったことはあるだろうか。領収書の自動読み込みのほか、登録した銀行口座とリンクして出納情報を家計簿に自動で反映させたり、資産形成まで管理できる優れものだ。こうした新たな金融サービス、Fintech(フィンテック)を提供する事業者が作ったbotが新たなトラブルを引き起こしている。

Copyright © ITmedia, Inc. All Rights Reserved.