「緊急」の脆弱性16件が修正――Microsoftが4月の月例セキュリティ更新プログラムを公開

Microsoftは、4月の月例セキュリティ更新プログラムを公開した。今回の更新プログラムでは計74件の脆弱性が修正された。このうち2件については事前に攻撃の発生が確認されていた。

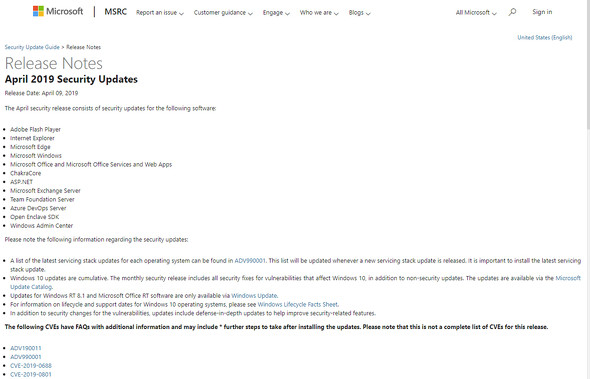

Microsoftは2019年4月9日(日本時間10日)、4月の月例セキュリティ更新プログラムを公開した。既に攻撃に利用されている脆弱(ぜいじゃく)性も含め、「Windows」「Internet Explorer(以下、IE)」「Microsoft Edge(以下、Edge)」などに存在する深刻な脆弱性が修正されている。

Microsoftによると、4月のセキュリティ更新プログラムはWindowsとIE、Edgeの他、以下の製品が対象となる。

- Microsoft Office

- Microsoft Office Services

- Web Apps

- ChakraCore

- ASP.NET

- Microsoft Exchange Server

- Team Foundation Server

- Azure DevOps Server

- Open Enclave SDK

- Windows Admin Center

- Adobe SystemsのAdobe Flash Player

米セキュリティ機関SANS Internet Storm Center(以下、SANS)によると、今回の更新プログラムでは計74件の脆弱性が修正された。このうち16件が、最大深刻度がMicrosoftの4段階評価で最も高い「緊急」に指定されている。

また、Windowsの「Win32k」に存在する権限昇格の脆弱性2件は、事前に悪用した攻撃の発生が確認されていた。いずれもメモリ内のオブジェクトの不適切な処理に起因するもので、ローカルの攻撃者が権限を昇格させてカーネルモードで任意のコードを実行できてしまう恐れがある。この脆弱性は、上から2番目の最大深刻度「重要」に指定されている。

Googleは3月上旬、Webブラウザ「Google Chrome」の脆弱性と、Microsoftの「win32k.sys」カーネルドライバの脆弱性が組み合わされて攻撃に利用されたと伝えていた。いずれも当時未解決の脆弱性を突くゼロデイ攻撃だった。

SANSでは、「Windows Graphics Device Interface(GDI+)」のリモートコード実行の脆弱性について注意を促している。この問題が悪用された場合、Webサーバでホスティングしているファイルや電子メールの添付ファイルなどを利用して、細工を施したEMFファイルをユーザーに開かせる手口を使い、攻撃者がシステムを制御できてしまう恐れがある。

GDI+のコンポーネントはWindowsの他、Microsoft OfficeなどMicrosoftの複数の製品に使われている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

Windows 7に未解決の脆弱性、Google Chromeのゼロデイ攻撃で組み合わせて悪用

Windows 7に未解決の脆弱性、Google Chromeのゼロデイ攻撃で組み合わせて悪用

Google Chromeで発覚したゼロデイ攻撃では、その時点で未解決だったChromeの脆弱性と、Windowsの未解決の脆弱性を組み合わせて悪用していた。 Microsoft、3月の月例セキュリティ更新プログラム公開 攻撃に利用の脆弱性を修正

Microsoft、3月の月例セキュリティ更新プログラム公開 攻撃に利用の脆弱性を修正

WindowsのWin32kに存在する2件の特権昇格の脆弱性は、事前に攻撃の発生が報告されていた。 社員に伝えるセキュリティポリシー、理想は居酒屋で語れるレベル――MS澤氏からのメッセージ

社員に伝えるセキュリティポリシー、理想は居酒屋で語れるレベル――MS澤氏からのメッセージ

「会社のセキュリティポリシーを守っていたら、仕事にならない」「使用禁止のツールをどうしても使う社員がいる」――こうした現場とIT部門のせめぎ合いに悩む企業が多い中、日本マイクロソフトの澤円さんが語る、発想の転換とは? CPU使用率が100%に急騰も、Microsoftがセキュリティ情報公開

CPU使用率が100%に急騰も、Microsoftがセキュリティ情報公開

Microsoftによると、IISを実行しているWindows Serverに不正なHTTP/2リクエストを送り付けることにより、一時的にCPUの使用率を100%まで上昇させることができてしまう可能性がある。