仮想通貨取引狙うゼロデイ攻撃続発 Mac“門番”も見過ごす:この頃、セキュリティ界隈で

Appleのセキュリティ機能「Gateway」をすり抜けたゼロデイ攻撃の手法とは?

WebブラウザのFirefoxに発覚した深刻な脆弱性を巡り、未解決の脆弱性を突く「ゼロデイ攻撃」が相次いでいた実態が明らかになった。この問題を悪用したMacマルウェアは、macOSに標準装備の“門番”の監視の目もすり抜けていた。

MozillaがFirefoxの更新版を公開して重大な脆弱性を修正したのは6月18日。実はその前日の17日、米仮想通貨取引所のCoinbaseは、この脆弱性を悪用しようとするゼロデイ攻撃を検出し、阻止していた。

Coinbaseのセキュリティ責任者フィリップ・マーティン氏のTwitterによると、この攻撃では18日に修正された脆弱性のほか、もう1件のゼロデイの脆弱性も悪用されていた。Firefoxは20日に再度更新版がリリースされ、こちらの脆弱性にも対処した。

今回の攻撃で狙われたのはCoinbaseだけではなかった。Macに詳しいセキュリティ専門家のパトリック・ウォードル氏は20日のブログで、同じFirefoxの脆弱性を突くMacマルウェアについて、1週間以上前に報告が寄せられていたことを明らかにした。

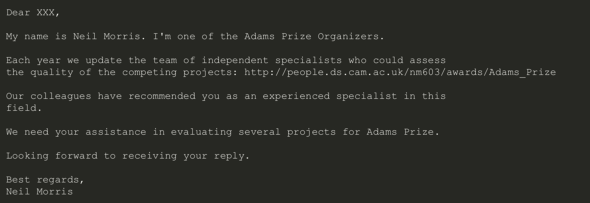

感染源は、このユーザーに届いた1通のメール。「Adams Prize Organizers」という名称をかたり、「われわれの同僚が、経験豊富なスペシャリストとしてあなたを推薦しました」などと記して、リンクをクリックするよう仕向ける内容だった。

ウォードル氏がこのMacマルウェア(「Finder.app」という名称)を調べたところ、Coinbaseが検出したマルウェアと特徴が一致することが判明。しかもMacマルウェアに感染したユーザーは、ごく最近まで仮想通貨取引にかかわっていたという。

Coinbaseは、ほかにも複数の仮想通貨関連の組織が標的にされたと伝えている。知らないうちにマルウェアを仕込まれた組織もあるかもしれない。

ウォードル氏が分析したMacマルウェアは、2012年に発見されたマルウェア「OSX.Netwire」と酷似していることも分かった。Appleは2016年、macOS組み込みのセキュリティツール「XProtect」に、OSX.Netwireを検出するための定義ファイルを追加していた。

ところがXProtectも、macOSの門番の役割を果たすマルウェア対策ツール「Gatekeeper」も、今回のマルウェアを見過ごした。

ウォードル氏によると、Gatekeeperはユーザーが自分で操作するなど通常の手順でアプリケーションをダウンロードした場合は作動するものの、今回のように、脆弱性を突いて勝手にマルウェアなどがダウンロードされた場合は作動しないという。XProtectも同様の仕組みだった。

「この感染経路(Firefoxゼロデイ)のおかげで、GatekeeperもXProtectもユーザーを守ることができなかった。セキュリティをクパティーノのみに任せきりにするのは、明らかに賢明ではない」とウォードル氏は言う。なお、2019年秋にもリリース予定の「macOS 10.15 Catalina」では、この状況が変わるかもしれないと同氏は予想している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

Firefoxに危険度最高の脆弱性、既に攻撃を確認 Mozillaはアップデート呼び掛け

Firefoxに危険度最高の脆弱性、既に攻撃を確認 Mozillaはアップデート呼び掛け

Mozillaが、Firefoxの緊急セキュリティアップデートをリリースした。危険度最高の脆弱性に対処する。既にこの脆弱性を悪用した攻撃が確認されており、至急アップデートするよう呼び掛けている。 Data Compromise=情報流出は正解か

Data Compromise=情報流出は正解か

compromiseという単語は日本語にしにくい、一筋縄ではいかない言葉だ。 因縁のNSAが警告を出した脆弱性「BlueKeep」、WannaCryの再来は阻止できるか

因縁のNSAが警告を出した脆弱性「BlueKeep」、WannaCryの再来は阻止できるか

Microsoft、NSAがBlueKeepに警告を発している。その異例な対応の根幹にあるものとは?