“DoS攻撃並み”のトラフィックでまひ寸前! 福岡大学NTPサービスの悩み(2/3 ページ)

福岡大学が提供している公開NTPサービスは、最大で約265Mbps、毎秒33万クエリと“DoS攻撃並み”のトラフィックに。1つの大学の手に余る規模になってしまったが、そう簡単にサービスを停止できない事情があるという。

最初に問題になったのは、国内でブロードバンド接続が普及し始めた時期です。各ISPが用意するNTPサーバではなく、共有知に従って福岡大学のNTPサーバを参照する設定を踏襲したシステムが増えた結果、福岡大学のネットワークに負荷が集中するようになってしまいました。このときは、当時の福岡大学ネットワーク管理者が掲示板で負荷分散を呼び掛け、いったんは問題を回避できたかに見えました。

しかし残念ながら、その後もトラフィックは増え続けています。特に今問題となっているのは、日本国内ではなく海外からの問い合わせで、福岡大学のNTPサーバには最大で約265Mbps、毎秒33万クエリという、ちょっとしたDoS攻撃並みのトラフィックがあるといいます。

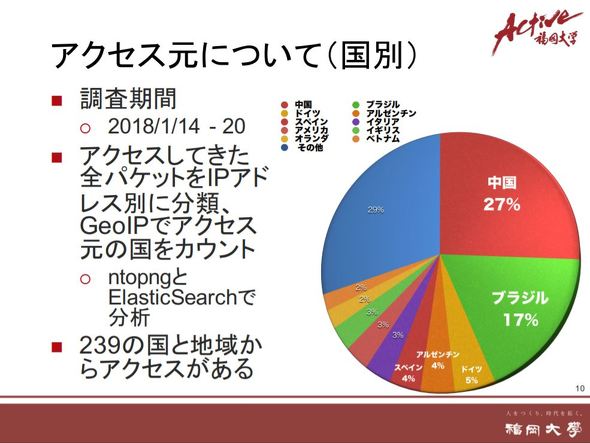

福岡大学の情報基盤センターが2018年1月にアクセス元を調査したところ、何と239の国と地域からアクセスがあることが分かりました。20年の東京オリンピックの参加国・地域数(予定)よりも多いことになります。最も多いのは中国からのアクセスで全体の27%を占めており、次にブラジルからの通信が17%、ドイツから5%となっていました。

なぜ世界中から福岡大学の公開NTPサービスに問い合わせがあるのでしょうか。基盤センターらが調査したところ、TP-LINKの無線LAN中継装置をはじめ、ブロードバンドルーターなどさまざまな機器のファームウェアに、福岡大学NTPサーバのIPv4アドレスが埋め込まれていることが分かりました。中にはNTP本来の目的である時刻同期のためだけでなく、インターネットとの疎通確認のために参照しているケースもあるといいます。

福岡大学情報基盤センターではこうした状況を踏まえ、日本ネットワーク・オペレーターズ・グループ(JANOG)などさまざまな機会で、NTPの設定を変更して負荷を分散するよう呼び掛けてきました。この結果、一部の機器メーカーはファームウェアを修正しましたが、それが行き渡るかどうかは別問題。組み込み機器やIoT機器はデフォルト状態で使われがちで、ファームウェアも更新が行われるとは限りません。似たようなことは、最近のIoT機器を狙ったマルウェアの感染ぶりからもうかがえます。

なぜ? 簡単には停止できない事情

想定外の使われ方、想定外の広がりを見せている福岡大学の公開NTPサービス。いっそ停止してしまえばいいのではないかと思いますが、話はそう簡単ではありません。

Copyright © ITmedia, Inc. All Rights Reserved.