認証方法は「IDとパスワードのみ」が7割超 ネットサービス事業者の甘さ露呈(2/2 ページ)

7payの不正利用が発覚する直前のタイミングで、フィッシング対策協議会が「インターネットサービス提供事業者に対する『認証方法』に関するアンケート調査結果報告書」を出した。

認証の強化「定期的に見直している」企業は半数

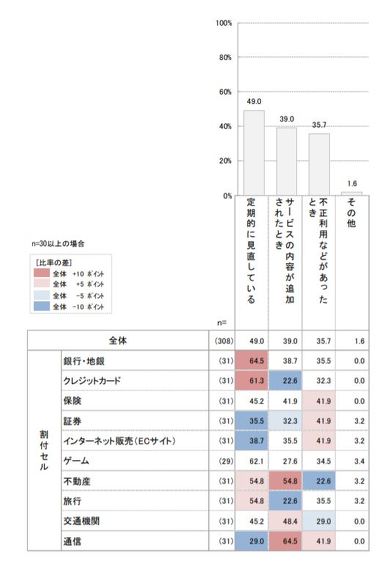

この調査では他にもいくつか面白い設問がありました。例えば「どのようなことをきっかけに認証の強化を検討しますか」という質問では、「定期的に見直している」が49%、「サービスの内容が追加されたとき」が39%という結果となりました。

これは裏を返せば、定期的に見直していない企業が約半数あるし、サービスの内容が追加されても6割の企業は認証周りを見直していない、ということです。

ですが、既存のシステムやデータベース、サードパーティーが提供する外部サービスとの連携は、あらゆるところで広がっていますし、認証周りの技術は、地味ですが確実に進化しています。表でも裏でもさまざまな仕組みが連携していくと思わぬところに「穴」ができる恐れがありますし、認証関連技術を表面だけ捉えて安易に実装すれば、ミスの恐れが高まります。

それでなくても物事の「接点」には脆弱なポイントが潜みます。だからこそ、インターネットに面した部分ではさまざまな境界防御が講じられますし、クラウドサービスを利用している場合は、どこからどこまでが事業者の責任で、どこからは利用者の責任になるのかを明確にした上で、それぞれが取り組むべき対策が示されています。

従ってサービスの連携を検討する際にも、接点には注意を払うべきです。どこからどこまでが新規サービスの責任で、どこからが既存、あるいは外部サービスの領域なのか、また異なるサービスやシステムをまたがってやりとりされるデータの信頼性はどのように担保するのかを確認する必要があるでしょう。

とはいえ、一からアプリやサービスを作るならばまだ、設計段階から検討していくことも可能でしょうが、既存のシステムをベースに拡張していくとなると、あちこちにゆがみが生じたり、これまでできていたことができなくなったりする可能性が高まります。現場のエンジニア的には苦悩が絶えないところでしょうが、無理な自作をやめてベストプラクティスを反映したフレームワークを採用したり、リファクタリングを行う好機と捉えるのも1つの手ではないでしょうか。

上記の質問では、回答企業の35.7%は「不正利用などがあったとき」には認証の強化を検討するとしています。7payの一件を受けて、見直しに取り組んでいる事業者もあることでしょう。今回の問題の一因と目されているOpenID Connectの実装に関連して、ヤフーが「Yahoo! ID連携」の実装方法を再確認するよう呼び掛けていますので、参考になると思います。

最後に「ユーザー側にできることは何か」――ここが悩ましいところです。

今回の不正利用では、パスワードの使い回しをしていなかったユーザーも被害に遭ったと報じられています。だからといって共通のパスワードを使い回していれば、リスクは高まるだけです。やはり、「使い回しをしない」ことは徹底すべきです。また、サービスとサービスの接点になるアプリの連携や、利用履歴に注意を払うことで、異常に早く気付ける習慣をつけておくことが大切になるでしょう。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

7payの「二段階認証導入」は正解か? セキュリティ専門家、徳丸氏の視点

7payの「二段階認証導入」は正解か? セキュリティ専門家、徳丸氏の視点

セキュリティ専門家の徳丸浩さんに、7payが取るべきセキュリティ対策を聞いた。二段階認証の導入決定は「結論を出すのが早すぎる」という。 急増する不正ログイン、対策のカギは「正しく怖がる」こと

急増する不正ログイン、対策のカギは「正しく怖がる」こと

不正ログインの被害が日本社会を揺るがしている。過去1年あまりで報道された大きな被害だけでも10件を超えた。不正ログイン事件の裏側を考察し、起こり得る犯罪と回避策の有効性を検証したい。 なぜ、宅ふぁいる便は「暗号化」していなかったのか

なぜ、宅ふぁいる便は「暗号化」していなかったのか

「宅ふぁいる便」が1月に不正アクセスを受け、約480万件の顧客情報が漏えい。パスワードが「暗号化」も「ハッシュ化」もされていなかったことが分かり、波紋を呼んでいる。なぜ、暗号化していなかったのかを考察。 疑え、無線LAN接続 「暗号化されているから安全」は本当か

疑え、無線LAN接続 「暗号化されているから安全」は本当か

7月初旬、西日本豪雨で各地に被害が出る中、携帯電話各社が公衆無線LANのアクセスポイントを無償開放しました。しかし「通信内容の盗聴や偽のアクセスポイントを用いた情報の窃取が行われる恐れがある」と総務省が注意喚起しています。公衆無線LANを正しく使う方法は。