年間6200万ドル規模「バグ報告への報酬金」 IoT・ICS領域にも拡大?:ITの過去から紡ぐIoTセキュリティ(1/2 ページ)

企業が自社のサービスの脆弱性を、外部の専門家や「バグハンター」にチェックしてもらい、報酬を支払う制度が拡大。年間6200万ドル規模という。この動きはITの世界に限らず、IoT/ICS/OTの領域にも広がりつつあるようだ。

連載:ITの過去から紡ぐIoTセキュリティ

家電製品やクルマ、センサーを組み込んだ建物そのものなど、あらゆるモノがネットにつながり、互いにデータをやりとりするIoT時代が本格的に到来しようとしています。それ自体は歓迎すべきことですが、IoT機器やシステムにおける基本的なセキュリティ対策の不備が原因となって、思いもよらぬリスクが浮上しているのも事実です。

この連載ではインターネットの普及期から今までPCやITの世界で起こった、あるいは現在進行中のさまざまな事件から得られた教訓を、IoTの世界に生かすという観点で、対策のヒントを紹介していきたいと思います。

「バグバウンティ」や「脆弱性報奨金制度」と呼ばれる取り組みを、皆さんはご存じでしょうか。企業が自社製品やサービスに存在するセキュリティ上の脆弱性を外部の専門家、研究者(バグハンターとも呼ばれます)にチェックしてもらい、本当に脆弱性であると確認した場合、修正するとともに発見者に一定額の「報奨金」を支払う仕組みです。

海外では、MicrosoftやGoogleといった大手企業を中心にこうしたプログラムが実施され、深刻な脆弱性を発見したリサーチャーに高額な報奨金を支払うことが時折ニュースになったりしています。最近ではGoogleが、Chromeなどの同社プロダクトだけでなく、公式アプリストアで1億回以上ダウンロードされている人気アプリにもプログラム対象を拡大することを発表し、エコシステム全体のセキュリティ向上を目指しています。

また、企業とリサーチャーの間を仲立ちする「HackerOne」のようなプラットフォームも存在しており、こちらもGoogleなどが活用しています。HackerOneが先日公表したレポートによれば、2018年5月〜19年4月までの1年間で、実に12万件もの脆弱性が1400を超える組織・企業に報告され、支払われた報奨金は6200万ドルを超えたそうです。決して無視できない動きになっているといえるでしょう。

一方、日本国内では、まだまだ脆弱性報奨金制度の認知度自体が低く、採用する企業は限られています。

自分が見つけた問題を脆弱性と認めてもらいたい報告者と事業者との間で、見方や意識、スピード感にギャップが存在するのも一因となり、「何も在野のリサーチャーに見てもらわなくても……」という心理的な壁は根強いようです。そもそも、外部の力を借りる報奨金制度の整備以前に、自社内での脆弱性チェック体制・プロセスの整備やセキュアな開発手順の確立、発見された脆弱性の修正プロセス整備など、やるべきことは山積みといえるかもしれません。

けれど中にはサイボウズやLINEなど一部の企業が、プロダクト品質向上の一環としてバグバウンティ制度を設け、自社内のセキュリティチェックや外部の専門企業に委託しての検査だけでは見つけられない問題を、多角的な目であぶり出す機会として活用してきました。このように複数の手段を組み合わせて、リリース前・後に渡って脆弱性を減らす取り組みは評価できるのではないでしょうか。

IoTやICS/OTの領域にも、脆弱性報奨金制度は広がる?

さて、この脆弱性報奨金制度、IoTや産業用制御システム(ICS)、運用・制御技術(OT)といった領域にも適用できるのでしょうか。ロシア・ソチで9月19〜20日にわたって開催された「Kaspersky Industrial Cybersecurity Conference」の中で、KasperskyのICS-CERTのリサーチャー、ウラジーミル・ダーシェンコ氏が「Industrial Bug Bounty: Fantasy or Reality?」というテーマでセッションを行いました。

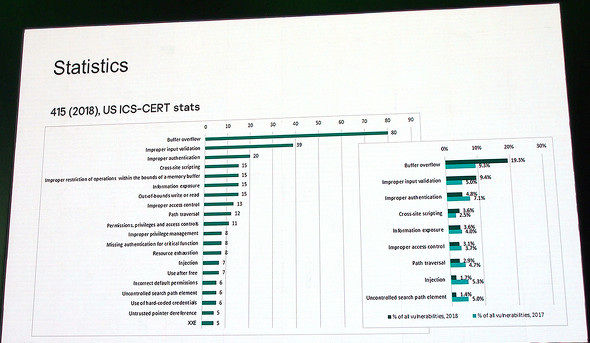

ITの世界では1万件を超える脆弱性が報告されていますが、IoT/ICS/OTの領域でもまた、汎用OSの広がりに伴って脆弱性の数は増加傾向にあります。ICS-CERTでは18年の1年間で415件の脆弱性情報を公開しており、中にはバッファオーバーフローのように深刻な問題を引き起こす脆弱性も含まれています。

この数を減らしていくには、内部でのセキュリティチェックや外部の専門企業によるテストに加え、脆弱性報奨金制度も一役買えるのではないでしょうか。けれどダーシェンコ氏によると、「ITの世界では多くのバグバウンティプログラムが展開されているが、ICSの領域で実施しているのは、私が調べた限りPLCを対象にしたわずか1社だった。しかも、報償として用意されているのは金銭ではなく、独自ライセンス用のポイントだった」そうです(筆者注:IoTや組み込み機器の分野では、HPがプリンタを対象に脆弱性報奨金制度を開始した例があります)。

なぜ、あまり広がっていないのでしょうか。同氏はいくつか理由を推測しています。

Copyright © ITmedia, Inc. All Rights Reserved.