中国拠点を踏み台にマルウェア侵入 三菱電機、不正アクセス事件の詳細を明らかに(2/2 ページ)

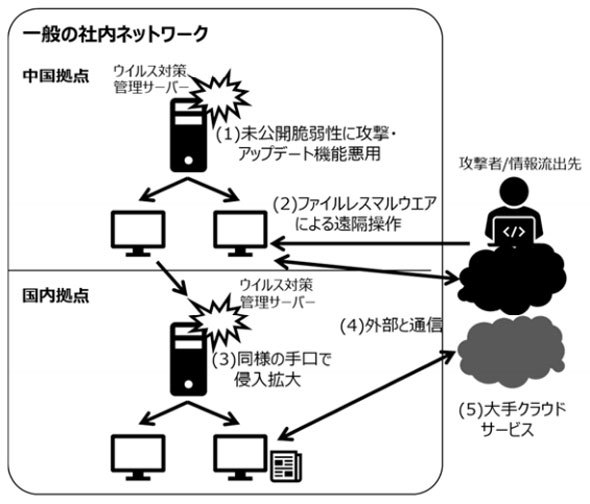

三菱電機は同社の不正アクセス事件について、攻撃の手法の詳細を発表した。攻撃者はファイルレスマルウェアを使って同社を攻撃し、中国拠点を踏み台に社内ネットワークに侵入した。

三菱電機は、この不正アクセスについて一般に発表していなかったが、NHKなどの報道を受け20年1月20日に第1報を公開した。最初に不正アクセスを確認してから半年以上発表を行わなかった理由として、同社は「社内調査に時間がかかった」と説明している。調査は現在も続いている。

同社は防衛省に今回の不正アクセス事件についての詳細な報告を準備する中で、不正アクセスを受けたファイルの範囲を再調査。2月7日には、流出した可能性がある情報の中に、防衛省が「注意情報」と定める防衛装備の研究試作に関する情報が含まれていると分かった。

この情報は防衛装備庁から紙媒体の資料として三菱電機に貸し出されていたが、同社はこれをデータ化して保管していた。「貸与された紙のまま、専用の部屋に保管すべきだった」(三菱電機)。

中国拠点を踏み台に準備が進んでいた

三菱電機が最初に不審な通信を確認したのは19年6月だが、攻撃の準備は19年3月から中国で進んでいたと分かっている。

同社の中国拠点では3月18日、社内のウイルス対策を管理するサーバが第三者によるゼロデイ攻撃を受け、社内ネットワークへの侵入を許していた。外部から遠隔操作できる状態になり、マルウェアの感染が広がっていったという。

攻撃者は4月3日、中国拠点の端末を踏み台に日本国内の拠点にある三菱電機のサーバを攻撃。ネットワークに侵入した。サーバを経由して端末にも不正アクセスし、端末から外部と通信していたと分かっている。

今後は情報セキュリティ全般を担う組織を設置

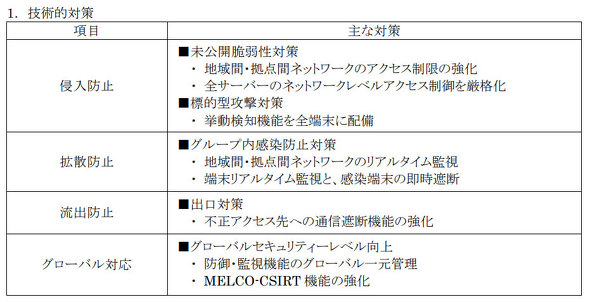

三菱電機は今回の不正アクセスを受け、技術面、文書管理面、体制面で対策を強化していくとしている。

外部からの不正な侵入を防ぐためネットワークへのアクセス制限を強化する他、通信や端末の監視、通信遮断機能の強化、国際規模でのセキュリティ強化などを行う。

文書管理を徹底するため、管理状況の点検と社員教育を行い、個人情報や機密情報を取り扱う場合の運用を厳格化する。

4月1日には、情報セキュリティ全般を担う社長直轄の組織を設置し、インシデント発生時の迅速な判断と情報共有を行うとしている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

三菱電機、約8000人の個人情報流出か ウイルス対策システムにゼロデイ攻撃

三菱電機、約8000人の個人情報流出か ウイルス対策システムにゼロデイ攻撃

三菱電機は、同社のウイルス対策システムが第三者からゼロデイ攻撃を受け、最大約8000人の個人情報が流出していたことなどを明らかにした。 三菱電機の不正アクセス事件、防衛装備に関わる情報も流出か 紙の資料をデータ化し保管

三菱電機の不正アクセス事件、防衛装備に関わる情報も流出か 紙の資料をデータ化し保管

三菱電機が第三者による不正アクセスを受けた問題で、防衛省が「注意情報」と定める防衛装備品の研究開発に関わる情報が流出した可能性が出てきた。 進化を続けるマルウェア、ファイルレス攻撃とは何か

進化を続けるマルウェア、ファイルレス攻撃とは何か

セキュリティ製品では発見されにくい、進化を続けるマルウェアが登場している。その実態を探る。 NECにサイバー攻撃 防衛省関連ファイル約2万7000件に不正アクセス

NECにサイバー攻撃 防衛省関連ファイル約2万7000件に不正アクセス

NECは、同社が防衛事業部門で使っている社内サーバが、2016年から第三者によるサイバー攻撃を受けていたと発表した。情報流出などの被害は確認されていない。 防衛省、関連企業2社でも不正アクセスあったと公表 防衛機密の流出は否定

防衛省、関連企業2社でも不正アクセスあったと公表 防衛機密の流出は否定

防衛省は、神戸製鋼所とパスコでも防衛関連の情報への不正アクセスがあったと発表した。流出した可能性のある情報の中に防衛機密は含まれていないとしている。これまでに三菱電機とNECも第三者による不正アクセスを受けていたことが分かっており、情報管理の在り方が問われる。