セキュリティ研究者狙い撃ちの攻撃キャンペーンをGoogleが警告 背後に北朝鮮か

Googleが、セキュリティ研究者を標的とした攻撃キャンペーンが数カ月前から進行中だと警告した。最新版のWindows 10とChromeブラウザを使っていても被害に遭ったケースもある。

米Googleは1月25日(現地時間)、多数の企業や組織のセキュリティ研究者を標的とした数カ月前から進行中の攻撃キャンペーンについて説明し、警告した。同社は、このキャンペーンは北朝鮮に拠点を置く政府支援のグループによるものと考えているという。

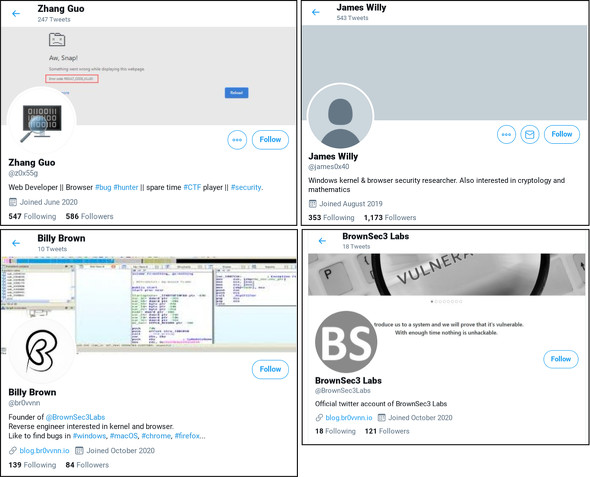

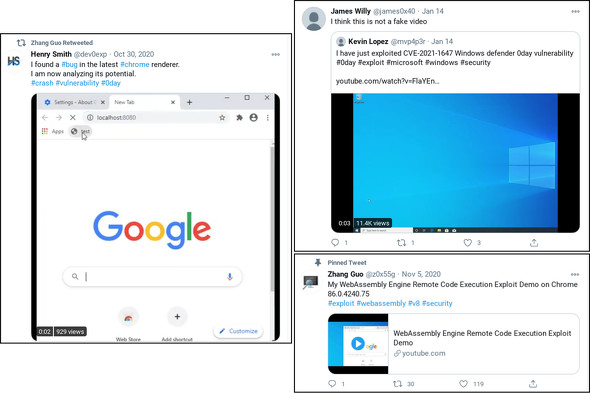

Advanced Persistent Threat(APT)型攻撃などを監視するGoogle内のチーム、Threat Analysis Group(TAG)によると、このグループはセキュリティ研究者から信頼を得るため、多様なサービスで複数のアカウントを作り、偽のセキュリティ研究ブログを開設している。

おおまかな手口は次の通り。まず攻撃者はTwitterやLinkedIn、Telegram、Discord、Keybaseなどで複数のアカウントを作り、これらのアカウントで偽研究ブログへのリンクやコメントを投稿することでブログの“もっともらしさ”を確立させた上で、ターゲットの研究者にアプローチする。つながりができた研究者に脆弱性研究で協力するかどうか尋ね、同意すればVisual Studioプロジェクトを提供する。このプロジェクトに脆弱性を悪用するソースコードと、攻撃者のC2ドメインとの通信を自動で開始するDLLが仕込まれている。

こうしたソーシャルエンジニアリングによる攻撃に加え、ブログの記事にアクセスした研究者のシステムに悪意あるサービスがインストールされ、メモリ内にバックドアを仕掛けられたケースも報告された。この被害者のシステムは完全なパッチを適用したWindows 10上で最新版Chromeブラウザを実行していたという。現時点で侵害のメカニズムは解明されておらず、TAGは情報を求めている。

TAGは攻撃者が使っている一連のアカウントやC2ドメインなどのリストを公開し、そのいずれかにアクセスしたことがある場合はシステムを確認することを勧めている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

米財務省や商務省に大規模サイバー攻撃 背後にロシア政府か──Washington Post報道

米財務省や商務省に大規模サイバー攻撃 背後にロシア政府か──Washington Post報道

米国の財務省と商務省にサイバー攻撃があり、省内のメールが数カ月にわたって監視されていたと、Reutersが報じた。Washington Postは、この攻撃者はロシア政府のサイバー諜報グループAPT29(Cozy Bear)だとしている。 Twitterのセレブアカウントハック、「高権限従業員標的のソーシャルエンジニアリング攻撃」の可能性

Twitterのセレブアカウントハック、「高権限従業員標的のソーシャルエンジニアリング攻撃」の可能性

Appleやイーロン・マスク氏など著名人(団体)のTwitterアカウントがいっせいに暗号通貨詐欺ツイートをした問題の原因を調査しているTwitterが、経過報告の中で、高い権限を持つ従業員へのソーシャルエンジニアリング攻撃らしきものを検出したと発表した。 社会的関係を悪用する“social engineering”の手口とは

社会的関係を悪用する“social engineering”の手口とは

「社会工学」ではない方のソーシャル・エンジニアリングはやっかいだ。 北朝鮮のハッカー集団「APT37」、日本も標的に

北朝鮮のハッカー集団「APT37」、日本も標的に

APT37は主に韓国を標的として、日本やベトナム、中東にも活動範囲を広げ、未解決の脆弱性やマルウェアを駆使するなどの手口を高度化させているという。