メルカリ、顧客情報など2万7000件以上流出 外部ツールへの不正アクセスで

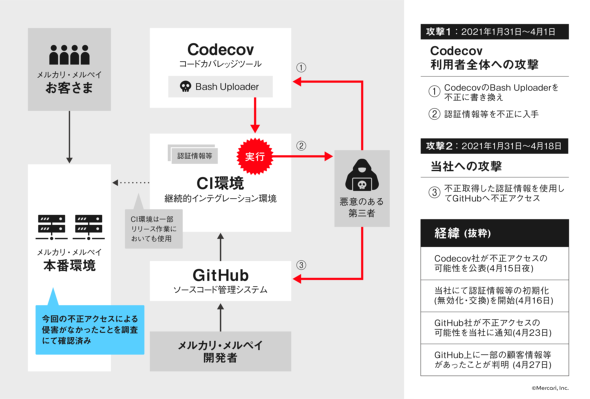

メルカリは、同社が利用しているコードカバレッジツール(ソースコードが自動でテストされた割合を計測するツール)「Codecov」が不正アクセスを受け、顧客情報や加盟店情報など合計2万7889件が流出したと発表。

メルカリは5月21日、同社が利用しているコードカバレッジツール(ソースコードが自動でテストされた割合を計測するツール)「Codecov」が不正アクセスを受け、顧客情報や加盟店情報など合計2万7889件が流出したと発表した。流出した情報の悪用は確認しておらず、サービス運営への影響はないという。

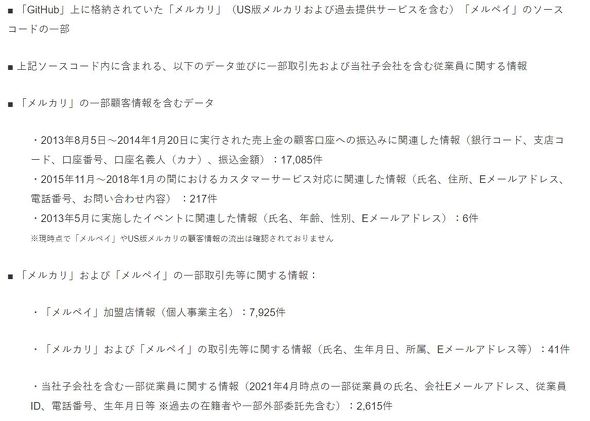

流出したのは、2013年8月5日から14年1月20日までにフリマアプリ「メルカリ」の売上金を振り込んだユーザーの口座の銀行コード、支店コード、口座番号、口座名義人、振込金額(1万7085件)、15年から18年の間にカスタマーサービスを受け付けたユーザーの氏名、住所、メールアドレス、電話番号、問い合わせ内容(217件)、13年5月に実施したイベントに参加した人の氏名、年齢、性別、メールアドレス(6件)など。

キャッシュレス決済サービス「メルペイ」の加盟店情報(7925件)、メルカリとメルペイの取引先情報(41件)、関連会社に所属する従業員の氏名、メールアドレス、電話番号(2615件)に加え、ソースコード共有サイト「GitHub」で管理していたメルカリやメルペイのソースコードの一部も流出した。

メルカリは事態を受け、4月23日に詳細を個人情報保護委員会に報告。流出した口座情報が確認できる専用ページや、情報が流出したユーザー向けの問い合わせ窓口も設置した。今後は、外部の専門家と協力し、セキュリティの強化や原因の調査に当たるとしている。

メルカリによれば、被害を受けた可能性が明らかになったのは4月15日。Codecovの提供元が不正アクセスを受け、認証情報が流出した可能性があると同日に発表したことを受け、16日に当該の認証情報を初期化した。

しかし23日に、メルカリがGitHubを使って管理していたソースコードの一部に不正アクセスを受けた可能性が判明。詳細を調査したところ、何者かが不正に取得した認証情報を使い、GitHub上のソースコードにアクセスした形跡を発見。27日に、不正アクセスされたソースコードに顧客情報などが含まれていたことを確認した。

発表が遅れた理由については、27日以降も断続的に何者かからの不正アクセスを確認しており、公表によってさらなる攻撃を受ける可能性があったためとしている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

マッチングアプリ「Omiai」に不正アクセス 免許証など本人確認書類の写し約171万件が流出した可能性

マッチングアプリ「Omiai」に不正アクセス 免許証など本人確認書類の写し約171万件が流出した可能性

ネットマーケティングが、婚活マッチングサービス「Omiai」の情報を管理するサーバに不正アクセスを受け、年齢確認に利用した免許証やマイナンバーカードの画像など171万1756件の画像が流出した可能性があると発表した。 「Zoff」運営会社に不正アクセス 顧客情報約9万7000件が流出、従業員や取引先企業の情報も

「Zoff」運営会社に不正アクセス 顧客情報約9万7000件が流出、従業員や取引先企業の情報も

インターメスティックが、社内サーバが不正アクセスを受け、メガネ店チェーン「Zoff」の顧客情報など9万6911件が流出したと発表。マルウェアによる攻撃を受けたとして、侵入経路などを調査中という。 内閣府の共有ストレージに不正アクセス 231人分の個人情報が流出

内閣府の共有ストレージに不正アクセス 231人分の個人情報が流出

内閣府は職員らが使用するファイル共有ストレージに不正アクセスがあり、231人の個人情報が外部に流出したと発表した。内閣府は攻撃の痕跡などから、開発元も認知していない脆弱性を突いたサイバー攻撃「ゼロデイ攻撃」とみている。 カプコン、不正アクセス被害の調査結果を公表 旧型VPN装置にサイバー攻撃

カプコン、不正アクセス被害の調査結果を公表 旧型VPN装置にサイバー攻撃

2020年11月にカプコンが不正アクセスを受け、個人情報が流出した問題で、同社は北米の現地法人に設置していた旧型VPN装置へのサイバー攻撃が原因とする調査結果を公表した。流出を確認した個人情報は計1万5649人。 求人サービス「engage」の画像・動画が全て消失、復旧できず 原因は不正アクセス

求人サービス「engage」の画像・動画が全て消失、復旧できず 原因は不正アクセス

エン・ジャパンが、求人サービス「engage」が不正アクセスを受け、サーバ内の画像・動画ファイルが何者かに削除されたと発表した。データの復旧も不可能としている。