「Emotet」感染が急速に再拡大 「大幅に拡散した2020年に迫る勢い」 JPCERT/CCが注意喚起

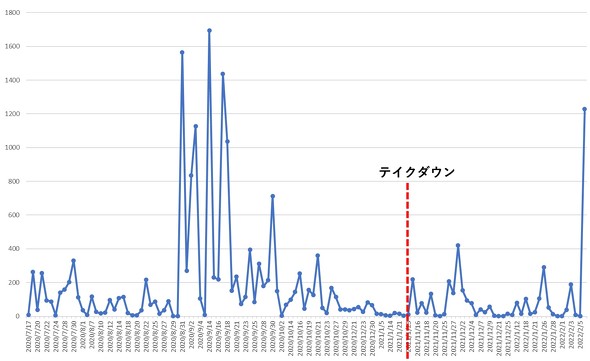

JPCERT/CCが、メールを介して広がるマルウェア「Emotet」について、2022年2月第1週から感染が急速に再拡大していると注意喚起。悪用の恐れがあるメールアドレス数は、Emotetが大幅に拡大した2020年に迫る勢いという。

JPCERT/CCは2月10日、メールを介して広がるマルウェア「Emotet」について、2022年2月第1週から感染が急速に再拡大していると注意喚起した。「Emotetに感染し、悪用される可能性がある.jpメールアドレスの数は、感染が大幅に拡大した2020年に迫る勢い」(JPCERT/CC)という。

Emotetは、メールの添付ファイルやリンクを開くことで感染するマルウェア。感染すると、メールアドレスやメールの内容、Webブラウザに保存したID・パスワードなどを盗み取られたり、新たな感染につながるメールを勝手に送信し、被害を広げたりする。

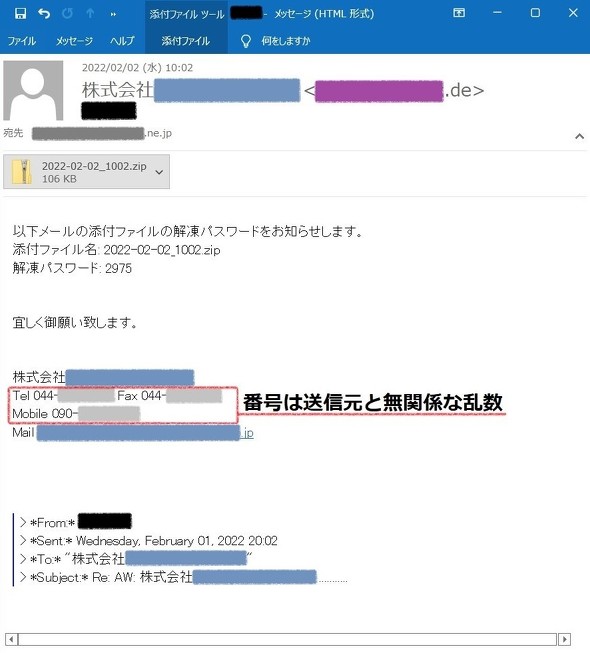

JPCERT/CCによれば、再拡散しているEmotetは以下のようなメールを配信する場合が多いという。いずれの場合も、マクロを有効化するとEmotetに感染する可能性がある。

- マクロ付きExcelファイルやWordファイル、もしくはこれらをまとめたパスワード付きZipファイルとしてEmotetを添付したメール

- 本文中のリンクからマクロ付きExcelファイルやWordファイルをダウンロードさせようとするメール

一見業務に関係がありそうだったり、取引先や知り合いから送られたりしたメールであっても、添付ファイルやリンクを開く前には送信元に確認するなどの対応を取るようにと、JPCERT/CCは注意喚起している。

また、日本国内のメールサーバがEmotet感染につながるメールを配信するケースも増えていることから、自らメールサーバを運用している組織に対しては、悪用の有無を確認するよう呼び掛けている。

Emotetは2014年から21年1月ごろにかけて感染を広げていたが、各国の治安当局の対応により一度は拡散が止まっていた。しかし同年11月ごろに活動を再開。日本でも、22年2月10日までにクラシエグループやライオン、積水ハウスグループ、リコーグループのリコーリース(東京都千代田区)などが感染を報告している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

クラシエ、マルウェア「Emotet」に感染 ライオンや積水ハウスに続き

クラシエ、マルウェア「Emotet」に感染 ライオンや積水ハウスに続き

クラシエグループの一部PCがマルウェア「Emotet」に感染。グループ社員の従業員を装った成り済ましメールが、顧客や関係者へ送信されていたという。- Emotet感染報告、国内企業から相次ぐ ライオン、テスコムなど

マルウェア「Emotet」の再活動が活発に。感染報告が、国内企業から相次いでいる。  Emotet活動再開 日本も標的に LACが注意喚起

Emotet活動再開 日本も標的に LACが注意喚起

今年1月に制圧されたマルウェア「Emotet」が10カ月ぶりに活動を再開。日本の組織にも攻撃メールが届き始めているという。 進化を続けるマルウェア「Emotet」 怪しく見えないメールも警戒を

進化を続けるマルウェア「Emotet」 怪しく見えないメールも警戒を

姿形を変えていく、やっかいなマルウェア「Emotet」。その実態を紹介する。 「疑わしくないメール」にも疑いの目を 猛威を振るうマルウェア「Emotet」に注意

「疑わしくないメール」にも疑いの目を 猛威を振るうマルウェア「Emotet」に注意

複数のセキュリティ企業や組織が11月以降、マルウェア「Emotet」について注意を呼び掛けている。Emotetの流行は、もはや「怪しいメールに注意する」という対策だけでは通用しなくなりつつあることを示している。