学生の顔写真や評価など、個人情報約5800人分漏えいの可能性でエイチームが謝罪 「リンクを知っている全員が閲覧可能」状態に

エイチームの新卒採用イベントに参加した人などの個人情報5857人分が、外部から閲覧可能になっていた。最長で6年以上前から閲覧が可能な状態だったという。原因は同社による、米Googleの個人向けクラウドサービスの設定ミス。

エイチームは5月16日、新卒採用イベントに参加した人などの個人情報5857人分が、外部から閲覧可能になっていたと発表した。最長で6年以上前から閲覧が可能な状態だったという。原因は米Googleの個人向けクラウドサービス利用時の設定ミス。同日時点では閲覧可能だった情報の不正利用は確認していないという。設定もすでに修正済み。

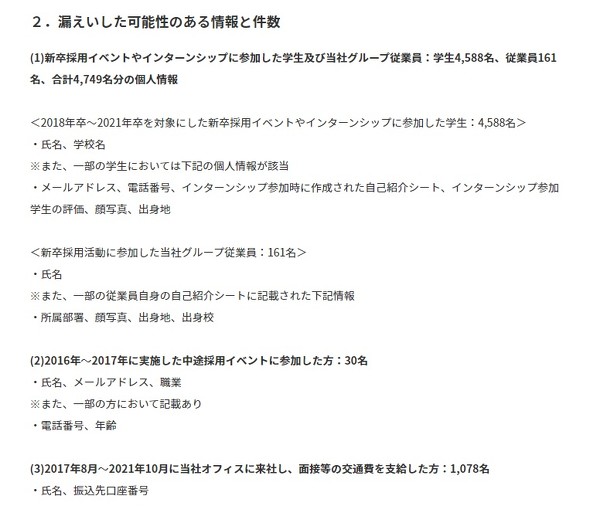

閲覧可能だった情報の内訳は、(1)2018年3月、19年3月、20年3月、21年3月に卒業する学生を対象とした採用イベントやインターンシップに参加した人の氏名や学校名、顔写真、電話番号、評価など4588人分、(2)これらのイベントなどに参加したグループ社員の氏名、顔写真、所属部署など161人分、(3)16年から17年にかけて開催した中途採用イベントに参加した人の氏名、メールアドレス、職業、電話番号など30人分、(4)17年8月から21年10月にかけてエイチームのオフィスに訪れ、面接などの交通費を受け取った人の氏名や口座番号1078人分。

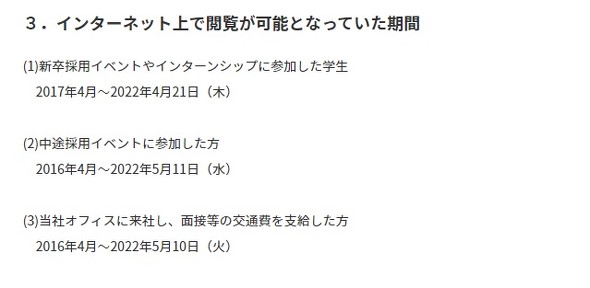

(1)と(2)に関しては17年4月から22年4月21日にかけて、(3)については16年4月から22年5月11日にかけて、(4)については16年4月から22年5月10日にかけて閲覧可能な状態だった。Googleの個人向けクラウドサービスで作成・管理していたファイルの公開設定が「このリンクを知っているインターネット上の全員が閲覧できます」になっていたという。

22年4月7日の午前10時ごろ、監査役に個人情報漏えいの可能性を伝えられたことから発覚。社内で調査した結果、設定ミスを発見した。現在は設定を変更済みで、社外からは閲覧できない状態という。

個人情報保護員会には報告済み。エイチームは再発防止策として、クラウドサービスを使って管理・共有しているファイルのアクセス権限を見直す方針。Googleのクラウドサービスについては、個人向けアカウントで作成したファイルの業務利用を禁止。同社が契約する法人向けサービス「Google WorkSpace」のアカウントで作成したファイルのみ、業務で利用可能にする。

「今回の事態を重く受け止め、今後このような事態が発生しないよう、再発防止に向けて個人情報の管理強化・徹底に努め、信頼回復に全力を尽くしてまいります。この度は、多大なるご迷惑とご心配をおかけいたしますこと、心より深くおわび申し上げます」(エイチーム)

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

自治体から迷惑メール91万件 SBテクノロジーのセキュリティクラウド、設定ミス突かれ踏み台に

自治体から迷惑メール91万件 SBテクノロジーのセキュリティクラウド、設定ミス突かれ踏み台に

自治体向けセキュリティクラウドが迷惑メールの踏み台に。SBテクノロジーの設定ミスが原因。 「クラウド設定ミス」がなくならないワケ 実は経営側にも責任? セキュリティ診断企業に聞く

「クラウド設定ミス」がなくならないワケ 実は経営側にも責任? セキュリティ診断企業に聞く

クラウドの設定ミスに起因するセキュリティのトラブルが後を絶たない。こういったミスがなくならない背景には、単純な手違いだけでなく企業の経営側にも原因があるという。セキュリティ診断を手掛けるラックに、設定ミスがなくならない理由を聞く。 クラウドの設定ミスを防ぐコツは? 100を超えるSaaSを比較した“SaaSおじさん”に聞く

クラウドの設定ミスを防ぐコツは? 100を超えるSaaSを比較した“SaaSおじさん”に聞く

クラウドサービスを導入する企業が増える一方で、設定ミスなどが原因のセキュリティ事故を心配する声も多い。では、どのような対策があるのか。クラウドの導入支援を手掛けるネクストモードの“SaaSおじさん”に説明してもらった。 Microsoftのローコードアプリ開発ツールPower Appsポータルの設定ミスで約3800万件の個人情報漏えい

Microsoftのローコードアプリ開発ツールPower Appsポータルの設定ミスで約3800万件の個人情報漏えい

Microsoftのローコードアプリ開発スイート「Apower Apps」の「Power Appsポータル」で作成された47組織のアプリで、合計3800万件の個人情報がアクセス可能になっていたとUpGuardが報告した。脆弱性ではなく、初期設定のままツールを使うと公開する仕様になっていたため。Microsoftは初期設定を変更し、自己診断ツールを配布した。 プロジェクト管理ツール「Trello」で運転免許証など個人情報流出 閲覧範囲の設定ミスが原因か

プロジェクト管理ツール「Trello」で運転免許証など個人情報流出 閲覧範囲の設定ミスが原因か

4月5日深夜から6日の朝にかけて、プロジェクト管理ツール「Trello」経由で個人情報が流出しているとする投稿がネット上で注目を集めている。閲覧設定を「公開」としていたことが原因とみられる。