Appleの「ATT」は本当にユーザーのプライバシーを守れているのか? 英オックスフォード大が指摘:Innovative Tech

英オックスフォード大学の研究チームは、ユーザーのプライバシー保護を目的としたAppleの2つの機能「App Tracking Transparency」(ATT)と「Privacy Nutrition Labels」が効果的に役割を果たしているかを調査した論文を発表した。

Innovative Tech:

このコーナーでは、テクノロジーの最新研究を紹介するWebメディア「Seamless」を主宰する山下裕毅氏が執筆。新規性の高い科学論文を山下氏がピックアップし、解説する。

英オックスフォード大学の研究チームが発表した「Goodbye Tracking? Impact of iOS App Tracking Transparency and Privacy Labels」は、ユーザーのプライバシー保護を目的としたAppleの2つの機能「App Tracking Transparency」(ATT)と「Privacy Nutrition Labels」が効果的に役割を果たしているかを調査した論文だ。抜け道や違反行為がないかを分析し、ユーザーのプライパシーが本当に保護されているのかを調べた。

モバイルアプリ内で動くユーザーをトラッキングする行為は、パーソナライズされた広告の表示やサードパーティーにデータを販売する収益モデルに活用される。一方でユーザーのプライバシーに大きく関わるデータ収集行為であるため、ユーザーのプライバシーを考えると保護しなければならない。

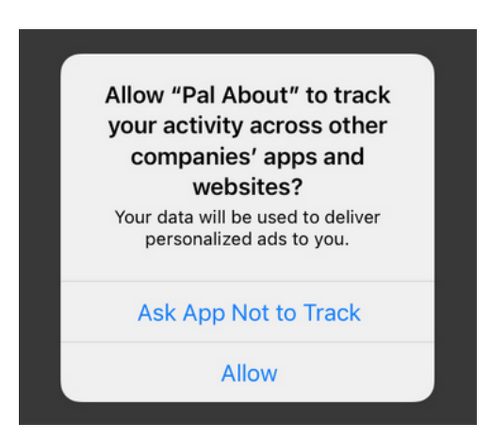

Appleは2021年、アプリメーカーがユーザーの許可を得ずにユーザーの行動を追跡することを禁じる強制的なポリシー「App Tracking Transparency」(ATT)を制定した。これによって、アプリメーカーはユーザーが許可しなければiOS端末の広告識別子であるIDFA(Identifier for Advertisers)を活用できない状況となった。「他社のAppやWebサイトを横断してあなたのアクティビティーの追跡することを許可しますか?」という通知のことだ。

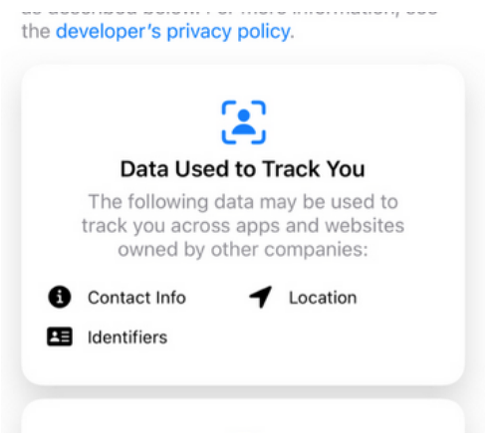

またAppleは、全てのアプリに対して、アプリがユーザーから収集するデータの種類や収集したデータをどのように利用するかなどの情報を表記しなければならない「Privacy Nutrition Labels」も導入した。このようにAppleは、ユーザーへの信頼を獲得するための機能を積極的に導入してきた。

論文では、これら仕組みが本当に機能しているのかどうか、ユーザーにとって有益に働いているのかどうかを、実際に1759個のiOSアプリを分析し詳しく調査した。アプリは、ATT以前(iOS 14以前)のアプリと、トラッキングに関する新しいルールに準拠するためにアップデートされたアプリ、2つのバージョンをダウンロードした。

調査の結果、Appleの新しいポリシーは、IDFAの収集を妨げていることが分かったが、多くのアプリでは、グループレベルでユーザーを追跡したり、確率的に個人を識別したりするために使用できるデバイス情報を収集していた。

Alibabaの子会社である「Umeng」は、AppleのATTを回避するために、サーバ側のコードを使用してユーザーのプライバシーに敵対するフィンガープリントを作成していた。フィンガープリントの使用はAppleのポリシーに違反している。

Privacy Nutrition Labelsでは、調査対象アプリのうち、22.2%がユーザーからデータを収集していないと回答してたが、そのうち80.2%のアプリが少なくとも1つのトラッキングツール(AppleのSKAdNetwork、Google Firebase Analytics、Google Crashlyticsなど)を含んでおり、68.6%が最初のアプリ起動時にトラッキングドメインにデータを送信していた。

また、ユーザーからデータを収集していないと回答したアプリのうち、App Storeのチャートに入っているのは3つだけであり、人気のないアプリほどデータ処理を宣言していない可能性が高いと分かった。

今回の調査結果から、トラッキング会社、特に大量のファーストパーティデータにアクセスできる大規模な会社(GoogleやFacebookなど)は、現在も裏でユーザーを追跡していることを示唆した。

IPアドレスを使用してアプリ間でインストール固有のIDをリンクさせたり、個々のアプリが提供するサインイン機能(例:GoogleやFacebookのサインイン、または電子メールアドレス)を通じて行うなど、さまざまな方法で行える。

Apple自身も、ユーザートラッキングやクレジットスコアリングを行っている。App Storeが、他のデベロッパーがアクセスできないUDID、デバイスのシリアル番号、DSID(ユーザーのAppleアカウントにひも付く識別子)、PurchaseTimestampを収集している。これらの識別子は全て、Appleが個々のユーザーを特定するために使用できるが、新しいポリシーからは除外されている。

今回取り上げた論文はプレプリントであり、まだ査読されていないことに留意したい。

Source and Image Credits: Kollnig, Konrad, et al. “Goodbye Tracking? Impact of iOS App Tracking Transparency and Privacy Labels.” arXiv preprint arXiv:2204.03556(2022).

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

“スマホのマイクでこっそり盗聴”を妨害する技術 静かな音で会話内容を改ざん

“スマホのマイクでこっそり盗聴”を妨害する技術 静かな音で会話内容を改ざん

米コロンビア大学の研究チームは、不正なマイクが取得したユーザーの会話の言葉を正しく聞き取れないようにする攻撃を提案した論文を発表した。 ビデオ会議中、マイクが“ミュート”でも音が取得されている問題 米国チームが検証

ビデオ会議中、マイクが“ミュート”でも音が取得されている問題 米国チームが検証

米University of Wisconsin-Madisonと米Loyola University Chicagoの研究チームは、一般的なビデオ会議アプリにおいて、マイクをミュートにしている状態であっても音を取得できる可能性を指摘した論文を発表した。 自動運転車へのサイバー攻撃、米国の研究チームが実証 レーザー銃で「偽物の車が前から突っ込んでくる」錯覚攻撃

自動運転車へのサイバー攻撃、米国の研究チームが実証 レーザー銃で「偽物の車が前から突っ込んでくる」錯覚攻撃

米デューク大学と米ミシガン大学の研究チームは、自動運転車のセンサーをだまして、周囲の物体が検出距離よりも近い(または遠い)と信じ込ませる攻撃に成功し、搭載するカメラやセンサーの脆弱性を実証した。 心臓の音で個人認証、精度95%以上 音のリズムやピッチを分析

心臓の音で個人認証、精度95%以上 音のリズムやピッチを分析

スペインとイランの研究チームは、心電図から取得した心拍音を分析し、その人が誰かを特定するバイオメトリクス技術を開発した。心電図(ECG)信号をオーディオ波形ファイルに変換し、5つの音楽的特性を分析することで識別する。 メガネの鼻当てで個人を識別 スマートグラスやVRゴーグルのユーザー認証に活用

メガネの鼻当てで個人を識別 スマートグラスやVRゴーグルのユーザー認証に活用

メガネの鼻当てからソナーのように音を発信する。