Officeに未修正のゼロデイ脆弱性 Microsoftは回避策を公開

現行のすべてのWindowsに影響するゼロデイ脆弱性について、Microsoftが回避策を公開した。Wordファイルをプレビューするだけでも悪意あるコマンドが実行される可能性がある。

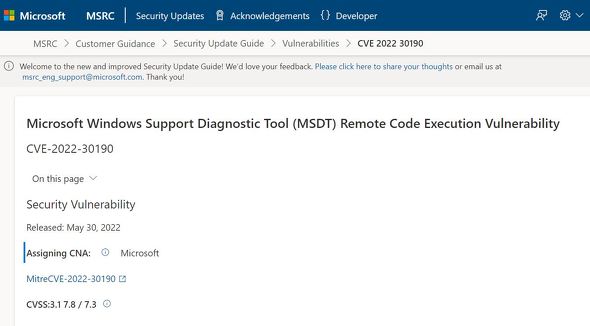

米Microsoftは5月30日(現地時間)、Windowsのゼロデイ・ゼロクリック脆弱性に関する共通脆弱性識別子「CVE-2022-30190」を発行した。本稿執筆現在まだ修正は公開されておらず、Microsoftは回避策を説明した。

既に悪用された可能性があるとなっている。

この脆弱性は、Microsoft Support Diagnostic Tool(MSDT)のリモートコード実行に関するもので、セキュリティ研究グループShadow Chaser Groupのリーダーが4月に報告したもの。セキュリティ更新プログラムを受信しているすべてのWindowsに影響する。

Word文書を開いたり、プレビューするだけでも、MSDTを介して悪意あるPower Shellコマンドが実行されてしまう。これにより、攻撃者は呼び出し元のアプリの権限で、任意のコードを実行する可能性がある。

Microsoftが公開した対策は以下の通り。

- 管理者としてコマンドプロンプトを実行する

- レジストリキーをバックアップするために、コマンド「reg export HKEY_CLASSES_ROOT\ms-msdt filename」を実行する

- コマンド「reg delete HKEY_CLASSES_ROOT\ms-msdt /f」を実行する

Microsoftがパッチを公開したら、「reg import filename」でバックアップからレジストリを復元する。

また、「Microsoft Defender Antivirus」のバージョン1.367.719.0以降であれば、以下のシグネチャで悪用の可能性を検出される。

- Trojan:Win32/Mesdetty.A

- Trojan:Win32/Mesdetty.B

- Behavior:Win32/MesdettyLaunch.A

- Behavior:Win32/MesdettyLaunch.B

- Behavior:Win32/MesdettyLaunch.C

米BleepingComputerはWindowsエクスプローラのプレビューペインを無効にすることも推奨している。

Shadow Chaser Groupによると、この脆弱性は既に実際に悪用されているゼロデイとして4月12日にMicrosoftに報告されたが、Microsoftは4月21日、これをセキュリティ脆弱性とは見なしていないと通知した。その後、別の研究者が攻撃例を紹介したため、MicrosoftはCVEを発行した。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

GoogleやMicrosoft、OSSの安全強化プランに3000万ドルずつ提供

GoogleやMicrosoft、OSSの安全強化プランに3000万ドルずつ提供

Linux FoundationとOpenSSFはOSSセキュリティ強化に関するサミットを開催した。約40社の関連企業と政府関係者が参加。GoogleやMicrosoftなど6社が3000万ドルの提供を約束した。 Microsoft、OfficeのVBAマクロをデフォルトブロックへ 悪用対策で

Microsoft、OfficeのVBAマクロをデフォルトブロックへ 悪用対策で

Microsoftはネット上のOffice文書のVBAマクロをデフォルトでブロックする計画を発表した。マルウェア攻撃対策だ。これまでも警告バーを表示しているが、1クリックでマクロを実行できてしまう。 「Log4j」脆弱性、中国や北朝鮮発の悪用をMicrosoftが確認

「Log4j」脆弱性、中国や北朝鮮発の悪用をMicrosoftが確認

Microsoftは、「Apache Log4j」の脆弱性が、中国、イラン、北朝鮮、トルコを起源とする複数の集団によって悪用されていることを確認した。また、複数のアクセスブローカーが企業からの情報窃盗にこの脆弱性を利用していることも確認したとしている。 Windows 10、11などのゼロデイ脆弱性、パッチ公開前に報告者が概念実証コード公開

Windows 10、11などのゼロデイ脆弱性、パッチ公開前に報告者が概念実証コード公開

Microsoftが11月のセキュリティ更新で修正したはずの脆弱性がまだ悪用できると、報告者が概念実証をGitHubで公開した。既にマルウェアサンプルが検出されているという報告もある。