PCが会話を盗聴してないか確認できる装置「TickTock」 シンガポールと韓国の研究者らが開発:Innovative Tech

シンガポールのNational University of Singaporeと韓国のYonsei Universityの研究チームは、ラップトップPCのマイクが会話をひそかに録音していないかどうかをチェックする装置を開発した。

Innovative Tech:

このコーナーでは、テクノロジーの最新研究を紹介するWebメディア「Seamless」を主宰する山下裕毅氏が執筆。新規性の高い科学論文を山下氏がピックアップし、解説する。

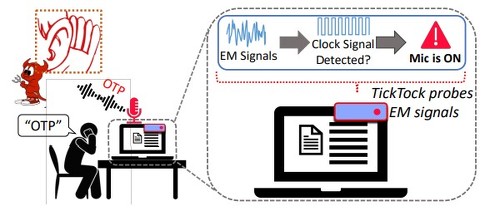

シンガポールのNational University of Singaporeと韓国のYonsei Universityの研究チームが開発した「TickTock: Detecting Microphone Status in Laptops Leveraging Electromagnetic Leakage of Clock Signals」は、ラップトップPCのマイクが会話をひそかに録音していないかどうかをチェックする装置だ。マイク動作時に発生する電磁信号の漏れを捉え、マイクのオン/オフを識別する。

マルウェアを仕込み、ラップトップPCのWebカメラをこっそりオンにし盗撮する攻撃がある。カメラがオンのときにインジケーターを光らせる対策は、マルウェアでインジケーターを無効化する方法で破られているが、物理的にカメラレンズにシールを貼って見えないようにする効果的な方法が存在する。

一方で、マルウェアが被害者のラップトップPCからこっそりと盗聴するケースの報告もある。一般的なビデオ通話アプリでは、会議が終了した後でもMac OS上で音声をキャプチャーするバグもあった。

これらの対策として、例えばWindows 10とmacOS 12の両方がマイクの起動を目に見える形で表示しているが、Webカメラと同様に表示の無効化で突破される。Dellはオペレーティングシステムレベルでマイクを無効にできるようにしたり、Apple Macbook 2019以降のモデルではPCが閉じられるとマイクが無効になる設計が導入されたりした。

いずれにしても、Webカメラへの攻撃対策のような物理的にシールを貼るといった効果的な解決策が見つかっていないのが現状だろう。

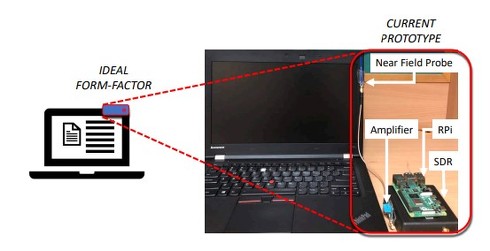

今回はこの課題に対する解決策の1つとして、ラップトップPCのマイクのオン/オフを識別できる外部装置を開発した。この装置はラップトップPCがマルウェアにやられても防げるように、ラップトップPCとは別にスタンドアロンで駆動する設計を採用している。最終的にはUSBフラッシュドライブに近い形でラップトップPCの横に置いたり、クリップで留めたりすることで機器のマイク状態の変化をユーザーに通知することを想定している。

プロトタイプは、近接界プローブ、高周波アンプ、ソフトウェア無線(SDR)、Raspberry Pi 4 Model Bで構成される。

外部からマイクのオフ/オフを識別するために、ラップトップPCに搭載のデジタルMEMSマイクロフォンが動作時に発生する電磁信号を利用する。この電磁信号は、マイクのハードウェアにクロック信号を伝達するケーブルやコネクターから発生し、最終的にはアナログ/デジタルコンバーター(ADC)を動作させるために使用する。TickTockは、この漏れを捉えてマイクのオン/オフ状態を識別する。

プロトタイプを仕上げるためにさまざまな課題を克服する必要があった。1つは、マイクのクロック信号の周波数がラップトップPCに搭載されているオーディオコーデックチップによって異なること。またラップトップPCの配線状態によって、最も強い電磁信号が漏れる場所が異なること。さらに捕捉した電磁信号には他の回路からのノイズが含まれるため、誤検出を防ぐためにフィルターで除去する必要があった。

最終的には、Apple社のハードウェアを除いて高い精度で成功した。具体的には、Lenovo、Dell、HP、ASUSなどの人気ベンダーの全てのモデルを含む、テストしたラップトップPC30台の内27台でうまくいったが、残りの3台であるMacBookだけはうまく機能しなかった。研究者らはこの結果に対して「MacBookのアルミニウム筐体と短いフレックスケーブルが、電磁信号の漏えいを信号が検出できないほど減衰させた」と推測している。

さらにTickTockは、スマートフォン、タブレット、スマートスピーカー、USB Webカメラなど40の非ラップトップPCデバイスに対してもテストしたが、成功率が低く40台中21台にとどまった。

これは、スマートフォンの一部の機種にデジタルマイクではなくアナログマイクが使われていること、スマートスピーカーのようにマイクを搭載したプラグイン型ハードウェアに電力制約がないこと、スモールフォームファクターのハードウェアが電磁信号を減らすために短い配線に依存していることなどが原因と述べている。

これらの結果を踏まえて研究者らは、カメラや慣性計測ユニット(IMU)などのセンサーを加え、他のデバイスでも検知できるようにしたいと述べている。

Source and Image Credits: Ramesh, Soundarya, et al. “TickTock: Detecting Microphone Status in Laptops Leveraging Electromagnetic Leakage of Clock Signals.” arXiv preprint arXiv:2209.03197(2022).

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

ネットに接続していないPCをハッキング 超音波で機密データを盗む攻撃 イスラエルの研究者が発表

ネットに接続していないPCをハッキング 超音波で機密データを盗む攻撃 イスラエルの研究者が発表

イスラエルにあるBen-Gurion University of the Negevの研究者は、インターネットに接続されていない「エアギャップ・ネットワーク」内のコンピュータから機密データを盗む攻撃を説明した研究報告を発表した。 MacBook Proの“ノッチ”でマウス操作が遅くなる? Windowsで再現、明治大が1万回以上テストし検証

MacBook Proの“ノッチ”でマウス操作が遅くなる? Windowsで再現、明治大が1万回以上テストし検証

明治大学宮下研究室の研究チームは、MacBook Pro(2021)に搭載するノッチがマウス操作に与える影響を検証した論文を発表した。ノッチによって、マウスの操作時間とエラー率に与える影響を調査した。 尾行を検知するラズパイ自作装置 周囲のスマホをスキャン、20分間検出され続けると警告

尾行を検知するラズパイ自作装置 周囲のスマホをスキャン、20分間検出され続けると警告

情報セキュリティの会社Argelius Labsを創設したMatt Edmondson氏は、尾行されているかを検知できる安価で持ち運びが可能な手作りデバイスを開発した。周囲のスマートフォン(無線信号)をスキャンして同じものを見つけ続けると、アラートで警告してくれる。 車のキーフォブを1回ハッキングすると、“いつでも何度でも”ロック解除できる技術 70%以上の車両で成功

車のキーフォブを1回ハッキングすると、“いつでも何度でも”ロック解除できる技術 70%以上の車両で成功

シンガポールのNCS Group、A*STAR、シンガポール国立大学による研究チームは、車のキーフォブをハッキングすると所有者に気が付かれずに自由にロック解除できるシステムを発表した。 スマホを“うつ伏せ”に置くとハッキングされる? 直接触らずタッチ操作を行う攻撃「GhostTouch」

スマホを“うつ伏せ”に置くとハッキングされる? 直接触らずタッチ操作を行う攻撃「GhostTouch」

中国の浙江大学とドイツのダルムシュタット工科大学の研究チームは、電磁波を用いて他人のスマートフォンを遠隔操作できる攻撃を開発した。機器を仕掛けたテーブル上にスマートフォンが置かれると、直接触れずにタッチ/スライド操作が行えるという。