スマホの指紋認証を解除する攻撃 専用機器と大量の指紋サンプルで連続アタック 中国チームが発表:Innovative Tech

中国のTencentと浙江大学に所属する研究者らは、市販のスマートフォンの指紋認証を解除する攻撃を提案した研究報告を発表した。

Innovative Tech:

このコーナーでは、テクノロジーの最新研究を紹介するWebメディア「Seamless」を主宰する山下裕毅氏が執筆。新規性の高い科学論文を山下氏がピックアップし、解説する。Twitter: @shiropen2

中国のTencentと浙江大学に所属する研究者らが発表した論文「BrutePrint: Expose Smartphone Fingerprint Authentication to Brute-force Attack」は、市販のスマートフォンの指紋認証を解除する攻撃を提案した研究報告である。

この攻撃は、物理的にスマートフォンのスキャン箇所に専用機器を設置し、大量の指紋サンプルを連続で試して解除する、ブルートフォースアタック(総当たり攻撃)を実行する。そのために、連続で指紋認証に失敗した際にロックがかかる機能をあらかじめ解除する、脆弱性をついた攻撃を行う。

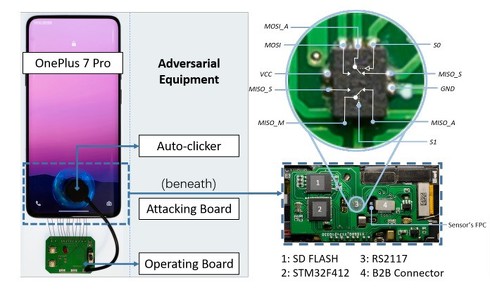

まず研究者らは、総額約15ドルの部品で構築できる基板状の専用機器を開発する。次に、大量の指紋サンプルを必要とするため、学術データセットや生体認証データの漏えいから取得する。

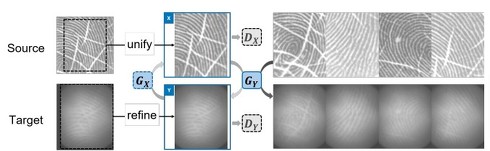

任意の指紋サンプルデータをそのまま使うのではなく、攻撃を容易にするためにスマートフォン向けに特化した指紋画像に学習モデルで変換する。

変換した大量の指紋サンプルを使って解除できるまで連続攻撃を行うのだが、スマートフォンには指紋認証で数回失敗すると指紋認証が実行できなくなるロックアウトモード機能が備わっている。

この機能を突破するため研究者らは、CAMF(CancelAfter-Match-Fail)とMAL(Match-After-Lock)のどちらかの脆弱性を悪用することで試行回数制限の解除を行い、無制限の攻撃を可能にしている。

広く使われているスマートフォン10機種を対象に、BrutePrint攻撃の有効性を評価する実験を行った。その結果、これらの攻撃は、「Xiaomi Mi 11 Ultra」や「Samsung Galaxy S10+」などの全てのAndroid、HarmonyOS搭載端末で無制限の試行を可能にすることに成功した。「Apple iPhone 7」などのiOS端末では15回の試行までしかできないことが分かった。

Source and Image Credits: Chen, Yu, and Yiling He. “BrutePrint: Expose Smartphone Fingerprint Authentication to Brute-force Attack.” arXiv preprint arXiv:2305.10791(2023).

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

工場出荷前に数百万台のスマホがすでにマルウェアに感染 Trend Microが発表 安価なAndroid端末が対象

工場出荷前に数百万台のスマホがすでにマルウェアに感染 Trend Microが発表 安価なAndroid端末が対象

Trend Microの研究者らは、5月に開催したセキュリティイベントで「舞台裏:犯罪企業が数百万台のモバイル機器を事前に感染させる方法」という講演を行った。 スマホの充電器から“人間のような音声”を発声、音声アシスタントにこっそり入力するサイバー攻撃

スマホの充電器から“人間のような音声”を発声、音声アシスタントにこっそり入力するサイバー攻撃

中国の上海交通大学と浙江大学の研究者らは、遠隔から操作してスマートフォンの充電器などから人間のような音声を発声させ、音声アシスタントを攻撃する研究報告を発表した。 “ダークウェブ”を学習した大規模言語モデル「DarkBERT」 韓国の研究者らが開発

“ダークウェブ”を学習した大規模言語モデル「DarkBERT」 韓国の研究者らが開発

韓国のKAISTとS2W Inc.に所属する研究者らは、ダークウェブに特化した大規模言語モデルを提案した研究報告を発表した。 電子機器を修理サービスに出すのは危険? カナダチームが検証 修理中の全ログ取得、返却後に解析してみた

電子機器を修理サービスに出すのは危険? カナダチームが検証 修理中の全ログ取得、返却後に解析してみた

カナダのUniversity of Guelphに所属する研究者らは、電子機器修理業界における顧客のプライバシーに関する調査を行った研究報告を発表した。 中古ルーターは機密データの宝庫? 購入して検証、半数以上に企業秘密が残存 スロバキアチームが調査

中古ルーターは機密データの宝庫? 購入して検証、半数以上に企業秘密が残存 スロバキアチームが調査

セキュリティ企業ESETの研究者らは、テストのために購入した中古の企業向けルーターの半数以上(56.25%)が、前の所有者によって完全にそのままの状態で残されていたことを示した研究報告を発表した。