壁越しで“部屋の中の声”を盗聴する攻撃 屋内のモノから声の振動をミリ波で検知 米研究者らが開発:Innovative Tech

米ラトガース大学に所属する研究者らは、人間の話す声によって引き起こされる微細な振動を、部屋の中の物体からミリ波(mmWave)デバイスで検出して声を復元する盗聴攻撃を提案した研究報告を発表した。

Innovative Tech:

このコーナーでは、2014年から先端テクノロジーの研究を論文単位で記事にしているWebメディア「Seamless」(シームレス)を主宰する山下裕毅氏が執筆。新規性の高い科学論文を山下氏がピックアップし、解説する。

Twitter: @shiropen2

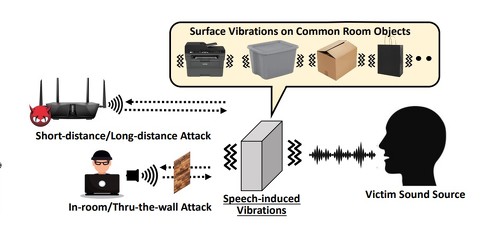

米ラトガース大学に所属する研究者らが発表した論文「Privacy Leakage via Speech-induced Vibrations on Room Objects through Remote Sensing based on Phased-MIMO」は、人間の話す声によって引き起こされる微細な振動を、部屋の中の物体(例えば、紙袋やプラスチック製の収納ボックスなど)からミリ波(mmWave)デバイスで検出して声を復元する盗聴攻撃を提案した研究報告である。この攻撃は、長距離や壁越しでも盗聴できる利点を持つ。

個人情報や企業の機密情報が声の通信経由で盗聴される危険性がある。防音環境での会話が推奨されているが、最近の研究は音声によって生じる振動を利用した新たな盗聴手法を明らかにしている。スピーカーからの音声による振動は、モーションセンサーや無線センシング技術を通じて検出可能であるということだ。

これらの方法は有望だが、音源とセンサーの直接接触や視線の範囲内という非現実的な前提に基づいている。この研究は、これらの条件が満たされていない状況でも、音声盗聴が可能であることを示している。

この攻撃は、紙袋やプラスチック製収納箱、コピー機、段ボールなどの一般的な部屋の物体から生じる微細な音声誘発振動を標的としている。人間の声が物体に振動を引き起こし、ミリ波デバイスを利用してこれらの振動を遠隔地から捉える。

具体的には、物体識別に基づくビームフォーミングを使用し、部屋の物体をスキャンして音声抽出に最適な強い振動反応を示す対象物体を特定する。信号処理技術を用いてノイズを除去し、音声情報を含む特徴を抽出する。深層学習フレームワークを使用して、振動データのみに基づいて音声内容を推測する。

ミリ波は従来の無線周波数技術より高感度で、ミリ波ハードウェアがモバイルやIoTデバイスに統合されることで、よりアクセスしやすくなっている。ただし、ミリ波信号の短い波長による信号でんぱ損失が室内や壁越しの攻撃を困難にしていた。これを解決するため、フェーズドMIMOレーダーというソフトウェア定義の高解像度レーダーセンシング方式を設計し、使用している。

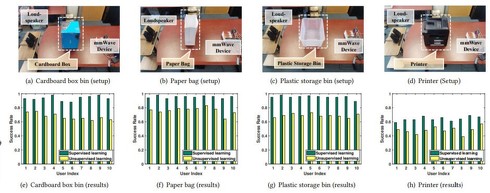

評価実験では、新しい音声盗聴攻撃の有効性を示している。10人の話者と40人のスピーカー音声、さらに5つの一般的な部屋の物体を用いたさまざまな攻撃設定で実施した。結果は、被害者の音声ラベルを訓練に使用する場合は88〜98%、使用しない場合は58〜74%の成功率を達成した。

厚い木製の壁を通した攻撃では、被害者の音声ラベルを訓練に使用する場合は成功率が92.9%以上、使用しない場合は69.8%以上であることを示した。これは、壁越しの音声盗聴攻撃が実現可能であることを意味している。

一方、ガラスの壁を通した攻撃では、成功率はやや低下した。ガラスの壁による性能低下の理由は、ミリ波信号が部屋の物体に到達する前に大部分が反射されるためであると考えられる。

Source and Image Credits: Cong Shi, Tianfang Zhang, Zhaoyi Xu, Shuping Li, Donglin Gao, Changming Li, Athina Petropulu, Chung-Tse Michael Wu, and Yingying Chen. 2023. Privacy Leakage via Speech-induced Vibrations on Room Objects through Remote Sensing based on Phased-MIMO. In Proceedings of the 2023 ACM SIGSAC Conference on Computer and Communications Security(CCS ’23). Association for Computing Machinery, New York, NY, USA, 75-89. https://doi.org/10.1145/3576915.3616634

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

スマホの指紋センサーから“指紋”を復元する攻撃 3Dプリンタで偽物を作成、被害者になりすまし

スマホの指紋センサーから“指紋”を復元する攻撃 3Dプリンタで偽物を作成、被害者になりすまし

香港城市大学と米ジョージ・メイソン大学に所属する研究者らは、スマートフォンのディスプレイ内指紋センサーから指紋データを復元するサイドチャネル攻撃を提案した研究報告を発表した。 人には正しく聞こえるが“AIにはゆがんで聞こえる声”に変えるツール 合成音声に使われないために保護

人には正しく聞こえるが“AIにはゆがんで聞こえる声”に変えるツール 合成音声に使われないために保護

米セントルイス・ワシントン大学に所属する研究者らは、自分の声が音声合成されないための防御ツールを提案した研究報告を発表した。 小学校の「端末パスワード問題」どう考える? 児童が被害/加害者になる可能性も 指紋認証は代替え案になるか

小学校の「端末パスワード問題」どう考える? 児童が被害/加害者になる可能性も 指紋認証は代替え案になるか

広島市立大学大学院情報科学研究科に所属する研究者らは、小学校で普及している端末のパスワード問題を取り上げ、代替案として学校向けのパスワードを用いない指紋ベースのFIDO認証適用の可能生と課題について調査した研究報告を発表した。 自動運転車が検知できない“ステルスカー”は作れるか? 横浜国大が検証 肝は赤外線カットフィルム

自動運転車が検知できない“ステルスカー”は作れるか? 横浜国大が検証 肝は赤外線カットフィルム

横浜国立大学に所属する研究者らは、自動運転車から検知されない車両が作れるのかを検証した研究報告を発表した。 100m先からQRコードに“肉眼で見えない”レーザーを当て偽物にする攻撃 読み込むと悪性サイトへ

100m先からQRコードに“肉眼で見えない”レーザーを当て偽物にする攻撃 読み込むと悪性サイトへ

東海大学に所属する研究者らは、最大100m離れた場所からQRコードに不可視光レーザーを照射し、偽装QRコードに変更する手法を提案する研究報告を発表した。ユーザーが攻撃中のQRコードをスキャンすると、悪性サイトへ誘導されるリスクがある。