名古屋港攻撃のランサムウェア集団「LockBit」、主要インフラ無力化 ユーロポールが主導 警察庁も復号ツール開発などで協力

欧州刑事警察機構が、名古屋港への攻撃などで知られるランサムウェア集団「LockBit」のインフラを無効化し、関係者2人を逮捕したと発表した。

欧州刑事警察機構(ユーロポール)は2月20日(現地時間)、名古屋港への攻撃などで知られるランサムウェア集団「LockBit」のインフラを無効化し、関係者2人を逮捕したと発表した。

LockBitは世界各国で企業や病院などを恐喝して身代金を脅し取っているランサムウェア集団。日本では、2023年に名古屋港で貨物や設備の管理に使う基盤システムが被害に遭い、話題になった。ユーロポールによれば、世界での被害額は数十億ユーロに上るという。

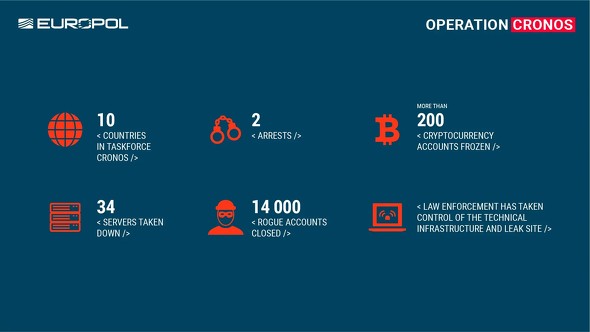

捜査はユーロポールが主導し、フランス、ドイツ、日本、カナダ、米国、英国など10カ国の警察組織などが協力した。すでに「LockBitの主要なプラットフォームや犯罪につながるインフラを停止した」(ユーロポール)といい、オランダやドイツ、スイス、米国にあった34のサーバを停止したとしている。

さらに、LockBitが利用していた暗号通貨に関連するサービスのアカウントも200以上を凍結。人質に取った情報をリークするダークウェブ上のサイトも、現在は英国の管理下にあるという。関係者2人はそれぞれポーランドとウクライナで逮捕した。

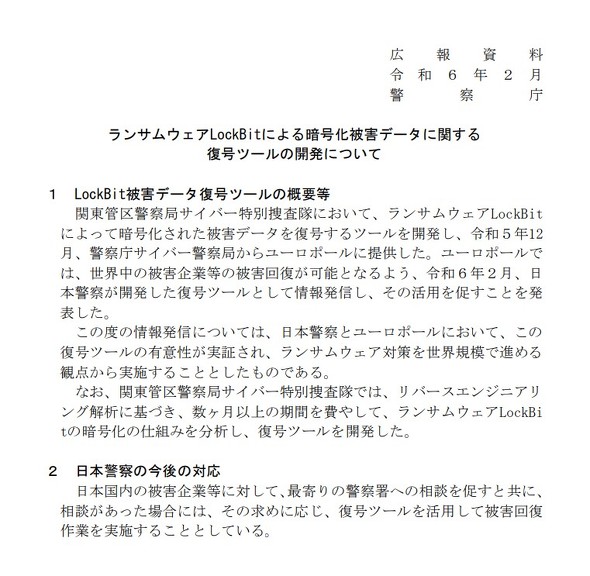

捜査に協力した日本の警察庁も21日(日本時間)、同様の内容を発表。さらに、ランサムウェアによって暗号化されたデータを復号するツールの開発も明らかにした。ツールは2023年12月に、ユーロポールに提供したという。

「関東管区警察局サイバー特別捜査隊では、リバースエンジニアリング解析に基づき、数カ月以上の期間を費やして、ランサムウェアLockBitの暗号化の仕組みを分析し、復号ツールを開発した。この度の情報発信については、日本警察とユーロポールにおいて、復号ツールの有意性が実証され、ランサムウェア対策を世界規模で進める観点から実施することとした」(警察庁)

警察庁は今後、日本国内の被害企業に対し、最寄りの警察署への相談を促す。相談があった場合は、求めに応じ、復号ツールによる被害の回復に協力するという。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

REvilなどランサムウェア攻撃の7人をユーロポールのGoldDust作戦で逮捕

REvilなどランサムウェア攻撃の7人をユーロポールのGoldDust作戦で逮捕

欧州刑事警察機構(ユーロポール)は数千件のランサムウェア攻撃の犯人7人が逮捕されたと発表した。17カ国参加の「GoldDust作戦」の下、REvilやGandGrabの関係者を各国当局が逮捕した。 名古屋港のシステムを停止させたランサムウェア「LockBit」とは? 攻撃の手口や特徴を解説

名古屋港のシステムを停止させたランサムウェア「LockBit」とは? 攻撃の手口や特徴を解説

名古屋港の貨物や設備を管理するシステムで発生したランサムウェア感染は、物流の混乱を招くなど大きな被害を与えた。その攻撃に使われたのは「LockBit」というランサムウェア。その攻撃の手口や特徴を解説する。 徳島県の病院がランサムウェア「Lockbit」被害 電子カルテと院内LANが使用不能に

徳島県の病院がランサムウェア「Lockbit」被害 電子カルテと院内LANが使用不能に

徳島県の鳴門山上病院がランサムウェア「Lockbit 2.0」を使った攻撃を受けた。この影響で、電子カルテや院内LANが使用不能になり、業務に支障が出たため、同日は初診の受け付けを停止している。 ランサムウェア集団“に”DDoS攻撃 米サイバーセキュリティ企業が反撃? リークサイトがダウン

ランサムウェア集団“に”DDoS攻撃 米サイバーセキュリティ企業が反撃? リークサイトがダウン

ランサムウェア集団「LockBit」が、サイバーセキュリティ企業の米EntrustにDDoS攻撃を仕掛けられたと主張している。LockBitがEntrustから盗み出したデータを暴露しようとしたところ、サイバー攻撃を受けてリークサイトがダウンしたというのだ。 千葉県の小中学校がランサムウェア被害に 成績、住所、体重などのデータを暗号化

千葉県の小中学校がランサムウェア被害に 成績、住所、体重などのデータを暗号化

千葉県南房総市で、公立小中学校が使っているサーバがランサムウェアに感染し、成績などの個人情報を暗号化される事案が発生した。