ŒRژùژY‹ئ‚ً‘_‚¤ƒTƒCƒoپ[ƒXƒpƒC‚جٹˆ“®ڈعچ×پAƒXƒCƒX“–‹ا‚ھژèŒû‚ًŒِٹJ

چUŒ‚‘¤‚ح“ء’i‚ةچ‚“x‚بژèŒû‚ًژg‚ء‚½‚ي‚¯‚إ‚ح‚ب‚پA‚½‚¾ژü“‚بڈ€”ُ‚ًچs‚ء‚½‚¤‚¦‚إپA‘½‘ه‚ب”E‘د—ح‚ً‚à‚ء‚ؤگN“ü‚µپA‘gگD“à‚إٹ´گُ‚ًچL‚°‚ؤ‚¢‚½پB

پ@ƒXƒCƒX‚جŒRژ–چq‹َ‰F’ˆٹé‹ئRUAG‚جƒlƒbƒgƒڈپ[ƒN‚ھ‰½ژز‚©‚ة•sگ³گN“ü‚³‚ê‚éƒTƒCƒoپ[ƒXƒpƒCژ–Œڈ‚ھ”ٹo‚µپAƒXƒCƒXگ•{‚جCERT‚ھچUŒ‚‚جژèŒû‚ة‚آ‚¢‚ؤڈع‚µ‚•ھگح‚µ‚½•ٌچگڈ‘‚ً‚ـ‚ئ‚ك‚½پB•ؤƒZƒLƒ…ƒٹƒeƒB‹@ٹضSANS Internet Storm Center‚àپAچUŒ‚‚جژہ‘ش‚ً’m‚ء‚ؤ‘gگD‚جƒZƒLƒ…ƒٹƒeƒB‘خچô‚ة–ً—§‚ؤ‚邽‚كپAˆê“ا‚·‚é‚و‚¤ٹ©‚ك‚ؤ‚¢‚éپB

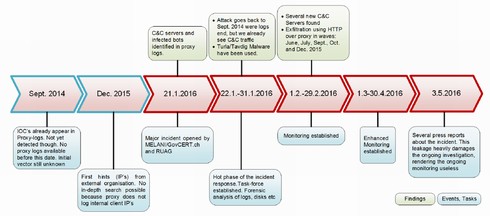

پ@RUAG‚ة‘خ‚·‚é•sگ³ƒAƒNƒZƒX‚ح2016”N1Œژ‚ة”ٹo‚µپAڈع‚µ‚’²‚ׂ½‚ئ‚±‚ëپAڈ‚ب‚‚ئ‚à2014”N9Œژ‚²‚ë‚©‚çƒlƒbƒgƒڈپ[ƒN‚ةگN“ü‚³‚ê‚ؤ‚¢‚½‚±‚ئ‚ھ•ھ‚©‚ء‚½پB

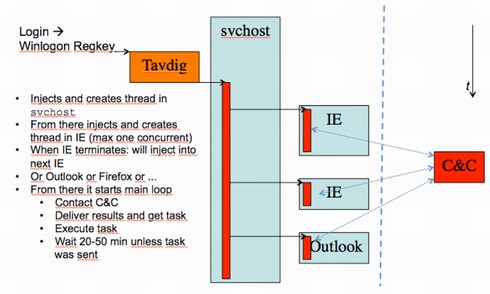

پ@ژg‚ي‚ꂽ‚ج‚حگ””N‘O‚©‚çڈo‰ٌ‚ء‚ؤ‚¢‚éƒ}ƒ‹ƒEƒFƒA‚جپuTurlaپv‚إپArootkit‹@”\‚حژ‚½‚ب‚¢‚à‚ج‚جپA“ï“ا‰»‹Zڈp‚ًژg‚ء‚ؤŒںڈo‚³‚ê‚ب‚¢‚ـ‚ـگِ•ڑ‚µ‚ؤ‚¢‚½پB

پ@چUŒ‚‘¤‚ح“ء’i‚ةچ‚“x‚بژèŒû‚ًژg‚ء‚½‚ي‚¯‚إ‚ح‚ب‚¢پB‚½‚¾پAژü“‚بڈ€”ُ‚ًچs‚ء‚½‚¤‚¦‚إپAپu‘½‘ه‚ب”E‘د—ح‚ً‚à‚ء‚ؤگN“ü‚µپAگ…•½ˆع“®‚µ‚ؤ‚¢‚½پv‚ئ‚¢‚¤پB‚ـ‚¸‘_‚¢‚ً’è‚ك‚½‘ٹژè‚ج‚ف‚ً•W“I‚ئ‚µ‚ؤچUŒ‚‚ًژdٹ|‚¯پAƒlƒbƒgƒڈپ[ƒN‚ض‚جگN“ü‚ةگ¬Œ÷‚·‚é‚ئپA‘¼‚جƒfƒoƒCƒX‚ض‚ئگ…•½ˆع“®‚µ‚ؤٹ´گُ‚ًچL‚°پAچ‚‚¢Œ Œہ‚ًٹl“¾‚µ‚ؤ‚¢‚ء‚½پB

پ@ژه‚ب•W“I‚ج1‚آ‚حActive Directory‚¾‚ء‚½پBپu‚±‚ê‚إ‘¼‚جƒfƒoƒCƒX‚ًگ§Œن‚·‚é‹@‰ï‚ھ“¾‚ç‚êپAƒpپ[ƒ~ƒbƒVƒ‡ƒ“‚âƒOƒ‹پ[ƒvƒپƒ“ƒoپ[ƒVƒbƒv‚ًژg‚ء‚ؤ‹»–،گ[‚¢ƒfپ[ƒ^‚ةƒAƒNƒZƒX‚إ‚«‚éپvپi•ٌچگڈ‘پj

پ@ٹ´گُƒfƒoƒCƒX‚جگ§Œن‚âڈî•ٌ‚جژ‚؟ڈo‚µ‚حپA80”شƒ|پ[ƒg‚ًژg‚ء‚½HTTPŒo—R‚إچs‚ي‚ꂽپBƒ}ƒ‹ƒEƒFƒA‚©‚çHTTPƒٹƒNƒGƒXƒg‚ً‘—‚ء‚ؤƒfپ[ƒ^‚ًٹO•”‚جگ§Œن—pƒTپ[ƒo‚ة“]‘—‚³‚¹پA‚»‚جگ§Œن—pƒTپ[ƒo‚©‚çٹ´گُƒfƒoƒCƒX‚ةگV‚µ‚¢ƒ^ƒXƒN‚ًٹ„‚è“–‚ؤ‚ؤ‚¢‚½‚ئ‚¢‚¤پB

پ@گN“ü‚µ‚½ƒlƒbƒgƒڈپ[ƒN‚ج“à•”‚إ‚ح–¼‘O•t‚«ƒpƒCƒv‚ًژg‚ء‚ؤٹ´گُƒfƒoƒCƒX“¯ژm‚إ’تگM‚ًچs‚¢پAٹK‘w‰»‚³‚ꂽP2Pƒlƒbƒgƒڈپ[ƒN‚ًŒ`گ¬‚µ‚ؤپAŒںڈo‚ً“‚‚µ‚ؤ‚¢‚½پB

پ@پu”يٹQ‚ج’ِ“x‚ًگ„’è‚·‚邱‚ئ‚ح“‚¢پB‚¾‚ھƒvƒچƒLƒVƒچƒO‚جƒpƒ^پ[ƒ“‚ً‰ًگح‚·‚é‚ئپAٹˆ“®‚ھ‚ظ‚ئ‚ٌ‚ا‚ب‚©‚ء‚½ٹْٹش‚ئپAٹˆ“®‚ھٹˆ”‚إ‘ه—ت‚جƒfپ[ƒ^‚ھ—¬ڈo‚µ‚ؤ‚¢‚½ٹْٹش‚ھ‘¶چف‚µ‚ؤ‚¢‚½پv‚ئ•ٌچگڈ‘‚ح‰ًگà‚·‚éپB

پ@•ٌچگڈ‘‚إ‚حپA‚±‚¤‚µ‚½چUŒ‚‚ً‘jژ~پA‚ ‚é‚¢‚حŒںڈo‚·‚邽‚ك‚جƒGƒ“ƒh’[––ƒŒƒxƒ‹‚âƒlƒbƒgƒڈپ[ƒNƒŒƒxƒ‹پAƒAƒNƒeƒBƒuƒfƒBƒŒƒNƒgƒٹ‚جƒZƒLƒ…ƒٹƒeƒB‘خچô‚ة‚آ‚¢‚ؤ‚à‚»‚ꂼ‚êڈذ‰îپBپu‚±‚¤‚µ‚½‘خچô‚ج‘½‚‚ح‚»‚ê‚ظ‚اƒRƒXƒg‚ھ‚©‚©‚é‚à‚ج‚إ‚ح‚ب‚پA‚»‚ê‚ب‚è‚جکJ—ح‚ً”ï‚₹‚خژہ‘•‚إ‚«‚éپv‚ئژw“E‚µ‚ؤ‚¢‚éپB

Copyright © ITmedia, Inc. All Rights Reserved.

ٹضکA‹Lژ–

”N‹à‹@چ\‚جڈî•ٌکR‚¦‚¢پAژ–Œج‘خ‰‚جƒ~ƒX‚إ”يٹQٹg‘ه‚ئ•ٌچگ

”N‹à‹@چ\‚جڈî•ٌکR‚¦‚¢پAژ–Œج‘خ‰‚جƒ~ƒX‚إ”يٹQٹg‘ه‚ئ•ٌچگ

’²چ¸•ٌچگ‚إ‚حƒZƒLƒ…ƒٹƒeƒB’S“–ژز‚ھ•W“IŒ^ƒپپ[ƒ‹چUŒ‚‚ج‰آ”\گ«‚ًٹ´‚¶‚ب‚ھ‚ç‚àپA‘gگD“I‚بƒCƒ“ƒVƒfƒ“ƒg‘خ‰‚ھ•sڈ\•ھ‚¾‚ء‚½‚±‚ئ‚ھ”يٹQٹg‘ه‚ة‚آ‚ب‚ھ‚ء‚½‚ئژw“E‚µ‚ؤ‚¢‚éپB SAPگ»•i‚جŒأ‚¢گئژمگ«‚ً“ث‚چUŒ‚‰،چsپA“ْ–{ٹé‹ئ‚ة”يٹQ

SAPگ»•i‚جŒأ‚¢گئژمگ«‚ً“ث‚چUŒ‚‰،چsپA“ْ–{ٹé‹ئ‚ة”يٹQ

SAP‚ح2010”N‚ةگئژمگ«‚ًڈCگ³‚µ‚ؤ‚¢‚é‚ھپAƒ†پ[ƒUپ[‘¤‚جگف’èƒ~ƒX‚âƒJƒXƒ^ƒ€ƒAƒvƒٹƒPپ[ƒVƒ‡ƒ“‚ھŒ´ˆِ‚إپA‚±‚ج–â‘è‚ھˆ«—p‚³‚ꑱ‚¯‚ؤ‚¢‚é‚ئ‚¢‚¤پB ƒ\ƒjپ[چUŒ‚‚جڈW’cپAگ¢ٹE‚إƒXƒpƒC‚â”j‰َٹˆ“®پ@“ْ–{‚إ‚àƒ}ƒ‹ƒEƒFƒA”Œ©

ƒ\ƒjپ[چUŒ‚‚جڈW’cپAگ¢ٹE‚إƒXƒpƒC‚â”j‰َٹˆ“®پ@“ْ–{‚إ‚àƒ}ƒ‹ƒEƒFƒA”Œ©

2014”N––‚ةƒ\ƒjپ[پEƒsƒNƒ`ƒƒپ[ƒYƒGƒ“ƒ^ƒeƒCƒ“ƒپƒ“ƒgپiSPEپj‚ًچUŒ‚‚µ‚½ڈW’c‚حپAگ¢ٹEٹeچ‘‚ج–¯ٹشٹé‹ئ‚âŒRپAگ•{‹@ٹض‚ب‚ا‚ً•W“I‚ئ‚µ‚ؤپAƒXƒpƒCٹˆ“®‚â”j‰َٹˆ“®‚ًŒJ‚è•ش‚µ‚ؤ‚¢‚é‚ئ‚¢‚¤پB پuAPTپvچUŒ‚‚ة”ُ‚¦‚éƒKƒCƒh‚ھŒِٹJپAŒں’mƒ|ƒCƒ“ƒg‚à‰ًگà

پuAPTپvچUŒ‚‚ة”ُ‚¦‚éƒKƒCƒh‚ھŒِٹJپAŒں’mƒ|ƒCƒ“ƒg‚à‰ًگà

JPCERT/CC‚ھچ‚“x‚بƒTƒCƒoپ[چUŒ‚‚ج‹؛ˆذ‚ةٹé‹ئ‚ھ‘خ‰‚·‚éƒKƒCƒh‚ًŒِ•\‚µ‚½پBڈ]—ˆ‚حڈd—vƒCƒ“ƒtƒ‰ٹé‹ئ‚ب‚ا‚ة’ٌ‹ں‚µ‚ؤ‚¢‚½‚ھپAژü’m‚ج•K—vگ«‚ھچ‚‚ـ‚ء‚½‚±‚ئ‚إŒِ•\‚ة“¥‚فگط‚ء‚½پB