「APT」攻撃に備えるガイドが公開、検知ポイントも解説(1/2 ページ)

JPCERT/CCが高度なサイバー攻撃の脅威に企業が対応するガイドを公表した。従来は重要インフラ企業などに提供していたが、周知の必要性が高まったことで公表に踏み切った。

JPCERT コーディネーションセンター(JPCERT/CC)は3月31日、「APT」と呼ばれる非常に高度な標的型サイバー攻撃の脅威に企業が対応していくためのガイドをWebサイトで公表した。公開は、APTに備える必要性が高まっているためとしている。

APTは「Advanced Persistent Threat(=高度で執拗な脅威)」の略称。様々なサイバー攻撃の脅威の中でも、新しい攻撃手法や従来型の攻撃手法を巧妙に組み合わせながら長期間に渡り、ごく限られた範囲の企業や組織に対する侵入やスパイ、機密情報などの侵害行為が続く脅威とされる。国内では2011年の重工系企業に対する標的型攻撃事件を契機に、知られるようになった。

今回公表されたガイドは、2013年に米DeltaRiskの資料から国内有識者による検討を踏まえてJPCERT/CCが作成、2015年に第2版が作成された。従来はJPCERT/CCの早期警戒情報を受信する組織や日本シーサート協議会会員など約200組織に限定して提供していたという。

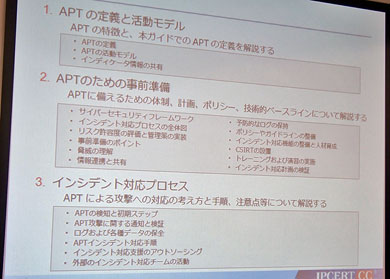

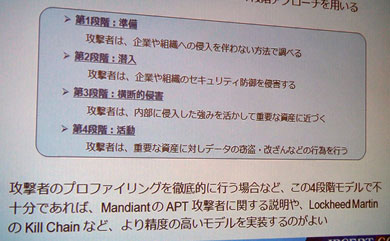

同ガイドではAPTの定義と活動モデル(侵入の準備・侵入・組織横断的な侵害・不正行為)を紹介し、企業や組織で必要なAPTに対する準備や対応を体系的に解説する。エンタープライズサポートグループの佐藤祐輔リーダーは、「APTを理解してAPTがもたらすリスクの評価と対応、手順、体制などを事前に準備し、万一の際に効果的なインシデント対応を行えるようにしていただきたい」と話す。

例えば、攻撃者が侵入を試みる準備段階に対して、企業や組織ではリスク低減化の措置や演習・訓練、担当者によるセキュリティツールの習熟や脅威への精通といった取り組みがポイントになる。ソフトウェアやシステムを最新状態にする、権限を適切に割り当て管理するといった基本的なセキュリティ対策を着実に実施することが重要で、攻撃者に狙われる弱点の解消がリスクの低減につながる。

人的、組織的な観点では平常時のセキュリティ対策やインシデント(事故や事件)発生時の対応などを主管する「CSIRT」の設置があり、CSIRTでは特に不審な通信を検知した外部からの通報などを受け付ける機能やインシデント対応作業などを管理する役割が重要とされる。対応作業についても社内で実施するものや優先度の高いものの洗い出し、事業継続に照らしたシステム停止などの判断基準の整備、作業を外部のセキュリティ会社などに委託する場合の具体的な内容や連携方法なども取り決めておく。

これらのAPTへの対応に必要な取り組みは、計画として策定するだけでなく、平常時から訓練や演習などを実施して、非常時に適切に機能させるように備えておくことが必要だという。同ガイドはAPTへの対応を念頭に置いているが、サイバーセキュリティに関する企業や組織でのリスクマネジメントに必要な内容をカバーしている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

ANAグループやJPCERT/CCが説くインシデントレスポンスの要諦

ANAグループやJPCERT/CCが説くインシデントレスポンスの要諦

サイバー攻撃などの脅威を防ぎ切れない今、企業や組織に求められるのはインシデント(事故)の発生を前提とする対応(レスポンス)への取り組みだ。ITmedia エンタープライズ主催セミナーでは第一線の専門家がインシデントレスポンスにおける“要諦”を解説した。 インシデントレスポンスとは何か――自動車事故に置き換えて考える

インシデントレスポンスとは何か――自動車事故に置き換えて考える

セキュリティ上の重大事故や障害での対応とはどのようなものでしょうか。自動車事故における対応の流れを例に解説します。- APT――新しいタイプの攻撃に備える方法、IPAが公開

IPAは、「APT(=Advanced Persistent Threat、IPAは『新しいタイプ』の攻撃と命名)」と呼ばれるセキュリティの脅威への対策に関する設計・運用ガイドを公開した。  【新連載】セキュリティインシデントが繰り返される理由

【新連載】セキュリティインシデントが繰り返される理由

セキュリティ対策をしているにもかかわらず、標的型攻撃による情報漏えいなどのインシデントが後を絶たないのはなぜか――。業界通の筆者が、その理由を歴史からひも解く渾身の新連載。