AMDプロセッサの“重大な脆弱性”情報、業界から疑問の声:株価操作が目的?

CTS-Labsが行った発表は、セキュリティ企業による誇大宣伝だったのではないかという声が相次いでいる。AMD株の取引にかかわる組織が価格操作を狙ったという説も浮上した。

AMDのプロセッサに“重大な脆弱性”を発見したというセキュリティ企業の発表を巡り、この発表が誇大宣伝だったのではないかと指摘する声が相次いでいる。AMDはこの問題について調査中。米US-CERTなど公的機関のセキュリティ情報は、現時点で出されていない。

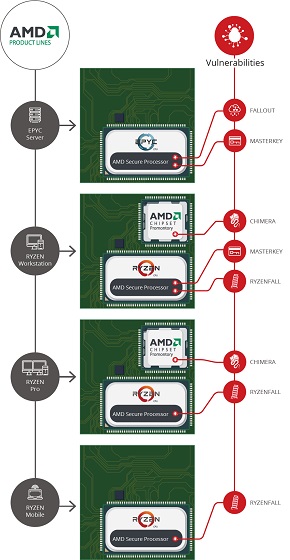

イスラエルのセキュリティ企業CTS-Labsは3月13日、AMDのプロセッサ「Ryzen」と「EPYC」に13件の重大な脆弱性が見つかったと発表した。1月に発覚したIntelなどのプロセッサの脆弱性について大々的に報じられた直後だったこともあり、この問題は大きな注目を集めた。

CTS-Labsが開設した専用サイトでは、今回の脆弱性について「Severe」「Critical」と形容している。セキュリティ業界では一般的に、ユーザーが何も操作しなくても任意の攻撃コードを実行されてしまうような脆弱性に、こうした用語を使用する。

ただ、専用サイトからリンクされているCTS-Labsのホワイトペーパーの中には、今回見つかったとする4種類の脆弱性のうち3種類については、悪用のための前提として「攻撃者が管理者特権でプログラムを実行できる必要がある」などの記載がある。

同社がAMDに連絡してから、24時間足らずで脆弱性情報を公表したことに対しても批判が集まった。AMDは報道各社に寄せたコメントで、「AMDはそれまでこの会社のことを知らなかった。セキュリティ企業が、相手の企業に調査と対応のための十分な時間を与えることなく、自分たちの調査内容をマスコミに発表するのは異例」と述べている。

これに対してCTS-Labsは、「脆弱性についての技術的詳細は公表を差し控えた」と反論。サイトに掲載した最高技術責任者(CTO)の談話の中で、メーカーに対応の時間を与えるため、脆弱性の発見から情報の公開までには30〜90日の猶予を与えるのが一般的とする「責任ある開示」の慣習に問題があると主張した。

Linux創始者のリーナス・トーバルズ氏も今回の問題について、CTS-Labsの発表直後にGoogle+で行った投稿で、「セキュリティ業界は最低の記録を更新した。業界全体が腐敗していると以前から思っていたが、ますますおかしくなっている。セキュリティ関係者はいつになったら、なりふり構わず注目を集めようとする問題を抱えていることを認めるのか」と酷評した。

PC Gamerなどの報道によると、CTS-Labsや関連する組織がAMD株の取引に絡んでいた疑いもあり、AMD株の価格操作を狙ったのではないかという説も浮上している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

AMDのプロセッサ「Ryzen」と「EPYC」に重大な脆弱性、セキュリティ企業が公開

AMDのプロセッサ「Ryzen」と「EPYC」に重大な脆弱性、セキュリティ企業が公開

イスラエルのセキュリティ企業CTS-Labsによると、AMDのプロセッサ「Ryzen」と「EPYC」に13件の重大な脆弱性が存在する。ただし、脆弱性を突く攻撃には管理者権限が必要との見方が出ている。(3/14 12:00追記) Intel、プロセッサの設計変更で「Spectre」「Meltdown」の脆弱性に対応

Intel、プロセッサの設計変更で「Spectre」「Meltdown」の脆弱性に対応

次世代の「Xeon スケーラブル・プロセッサ」と、第8世代 Coreプロセッサーでは、プロセッサの設計を一部変更して、新たな対策を導入する。 プロセッサ脆弱性「Meltdown」と「Spectre」のまとめサイト開設

プロセッサ脆弱性「Meltdown」と「Spectre」のまとめサイト開設

Intelが「他社のプロセッサも影響する」と発表したプロセッサの重大な脆弱性「Meltdown」と「Spectre」についての情報がまとまったWebサイトを、これらの脆弱性を発見したグラーツ工科大学が開設した。 Windowsパッチで一部AMDマシンに不具合、Microsoftが対応説明

Windowsパッチで一部AMDマシンに不具合、Microsoftが対応説明

AMDマシンで「Meltdown」「Spectre」と呼ばれる脆弱性に対処するWindows向けのパッチをインストールしたところ、起動できなくなったという報告が相次ぎ、Microsoftがパッチの配信を停止した。 Microsoft、AMDマシン向けの更新プログラム配信を再開

Microsoft、AMDマシン向けの更新プログラム配信を再開

不具合が発覚して一時的に停止していた、一部AMDマシン向けのWindows更新プログラム配信を再開した。