Windows Server 2022の新機能「SMB over QUIC(プレビュー)」のカンタン評価ガイド:Microsoft Azure最新機能フォローアップ(155)

Windows Server 2022の新機能の一つに、インターネットフレンドリーなUDPポート443でセキュアなSMB接続を実現する「SMB over QUIC」があります。この機能はプレビュー機能であり、ファイルサーバ側はAzure仮想マシン上にある必要があります。この評価環境をできるだけ簡単に準備する方法を紹介します。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

サーバはAzure仮想マシンのAzure Editionのみのプレビュー機能

「SMB over QUIC」は、「Windows Server 2022」の「SMB(Server Message Block)3.1.1」に追加された新機能です。SMB over QUICに対応したファイルサーバとしては現在、Azure仮想マシンとして稼働する「Windows Server 2022 Datacenter:Azure Edition」または「Windows Server 2022 Datacenter:Azure Edition Core」でのみ、プレビュー機能としてサポートされています(運用環境での使用はサポートされません)。

これらのOSイメージは、Azure Marketplaceの「Microsoft Server Operating Systems Previews」オファーからデプロイできます。クライアントとしては、通常版のWindows Server 2022(Datacenter、Standard、Essentials)および「Windows 11」(2020年10月にリリース予定)が対応しています。

- Azure Marketplace|Microsoft Server Operating Systems Previews(Azure Marketplace)

SMB over QUIC(プレビュー)の評価に必要な情報は、以下のMicrosoftの公式ドキュメントで説明されています。ただし、説明が省略されている部分が多く、少し難解かもしれません。

- QUICでのSMB(プレビュー)(Microsoft Docs)

SMB over QUICの前提条件としては、「Active Directory証明書サービス」またはサードパーティーの証明機関により発行されたSMB over QUIC対応の証明書と、公開キー基盤(PKI)へのアクセスが必要になります。また、ファイルサーバのリソースにアクセスする際には、Kerberos認証の使用が推奨されています。ファイルサーバでSMB over QUICを構成するためには、「Windows Admin Center」のリモート管理環境も必要です。

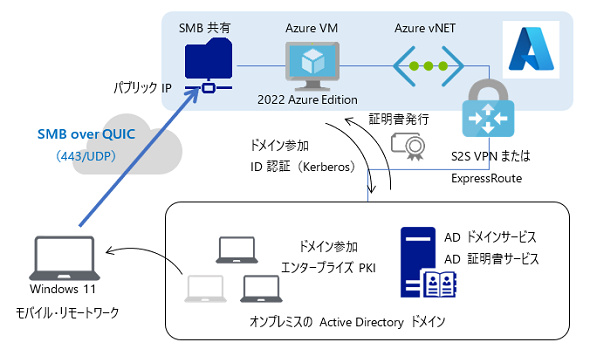

以下の図1は、Active Directory証明書サービスのエンタープライズPKIの環境を利用する場合のSMB over QUICの実装例を示したものです。

サイト間(S2S)VPN接続、または「Azure ExpressRoute」でオンプレミスのネットワークをAzure仮想ネットワークと相互接続し、Azure Editionを実行するAzure仮想マシンと、オンプレミスのWindows 11(またはWindows Server 2022)クライアントの双方を同じActive Directoryに参加させる形になります。クライアントのID認証にKerberos認証を利用するためには、KDC(Kerberos キー配布センター)プロキシの環境も必要です(ない場合はNTLMv2認証が使用されます)。

前提条件さえ整えば、Windows Admin Centerで簡単に有効化できる

SMB over QUICに必要な証明書は、Active Directory証明書サービスの「コンピューター」証明書テンプレートの複製から準備できます。具体的には、以下のようにテンプレートを構成します(画面1)。

関連記事

2023年3月に「仮想マシン(クラシック)」が終了、Azure Resource Managerにできるだけ早く移行を

2023年3月に「仮想マシン(クラシック)」が終了、Azure Resource Managerにできるだけ早く移行を

Microsoftは、2023年3月1日にMicrosoft AzureのIaaSにおける「仮想マシン(クラシック)」の提供を終了します。まだ2年ありますが、もう2年しかないとも言えます。「仮想マシン(クラシック)」で複雑な環境を運用している場合は、テストや移行に時間を要するかもしれません。速やかに移行の検討を開始した方がよいでしょう。 さよならPHP、WindowsでのPHPのサポートが「2022年11月28日」に完全終了

さよならPHP、WindowsでのPHPのサポートが「2022年11月28日」に完全終了

「PHP」は、古くから人気のあるWebアプリのためのスクリプト言語です。当初はLinux上のApache Webサーバと組み合わせて利用されることが多かったものの、Windowsの「IIS」でも古くからサポートされていました。2020年11月26日に最新バージョン「PHP 8.0」がリリースされましたが、Microsoftはこのバージョンをサポートする予定はありません。 2021年にサポートが終了するMicrosoft製品まとめ

2021年にサポートが終了するMicrosoft製品まとめ

前回(第90回)は、Windows 10とMicrosoft Office製品について、2021年以降のサポートライフサイクルを再確認しました。今回は視点を変えて、2021年内にサポートが終了するMicrosoftの製品/技術についてまとめます。 今使っているWindows/Officeは大丈夫? 2021年以降を見据えて、各バージョンのライフサイクルを再確認

今使っているWindows/Officeは大丈夫? 2021年以降を見据えて、各バージョンのライフサイクルを再確認

新型コロナウイルス感染症(COVID-19)拡大の影響を大きく受けた2020年も残すところあとわずか。その影響はどうやら2021年も続きそうです。企業はテレワーク導入の推進を求められたこともあって、企業クライアントPCの更新管理やシステム更改に大きな影響を受けたことでしょう。Windows 10とMicrosoft Office製品について、現時点でのサポートライフサイクルを再確認し、2021年以降の計画に生かしましょう。

Copyright © ITmedia, Inc. All Rights Reserved.