| エンタープライズ:ニュース | 2003/07/10 03:55:00 更新 |

リスクを数字の形で経営者に伝える

セキュリティ対策が必要だとは言うけれど、具体的にどの程度の額を投じればいいのだろう? まず最初になすべきは、危険、つまりリスクの大きさを把握し、明確な数字として示すことだ。

セキュリティ対策を推し進めるには、管理者やエンドユーザーの熱意や工夫ももちろんだが、やはり先立つものがなければどうしようもない。となると一般的な企業では、稟議を出すなり、上申するなりしてセキュリティ関連予算を求めることになる。しかし、その予算が本当に必要なものであるということを、どうやって上司に、ひいては経営陣に納得させればいいのだろう?

理想的なのは、トップ自らが情報セキュリティ対策の重要性を認識し、全社を挙げて取り組む体制を後押ししてくれることだ。だが現実にはそうしたケースは稀だろう。

もともと、セキュリティ対策の投資対効果を測定し、評価するのは難しい作業だ。ERPやCRMといったアプリケーションとは異なり、セキュリティへの投資は、行ったからといって目に見えて売り上げが上がるわけでもなければ、生産性に直結するわけでもない。マイナスを作り出さないための、消極的な部類の投資と見られがちである。このため、セキュリティ対策は必要だと認識はしていても、きちんとした予算枠を獲得するのが困難だという話はしばしば耳にする。

一方で、逆の場合も考えられる。基本となるビジョンを考えず闇雲に――場合によっては重複した形でセキュリティに投資しながら十分な効果が得られないというケースで、これも企業にとっては不幸な結末である。考えうるリスクに対し、少なすぎもせず、多すぎもしない適切な予算内で対策を取るのがベストであることは分かりきっている。

リスク管理の前提が存在しない?

こうして考えていくと、情報セキュリティ管理の基本でもある情報資産の洗い出しを行うとともに、万一被害を受けたときの被害額を想定し、誰にとっても分かりやすい数字として示すことが重要であることが見えてくる。危険の大きさを把握できなければ、対策にどの程度の額を投じるのが適切なのかという判断は下せない。

日本ネットワークセキュリティ協会(JNSA)の情報セキュリティ被害調査ワーキンググループでリーダーを務める山本匡氏(損保ジャパン・リスクマネジメント 企業リスクマネジメント事業部課長)は、コストと効果の兼ね合いを踏まえながら、経営者にきちんと万一の際の想定被害額を伝えることは、現場担当者にとって大きな課題だと指摘する。

だが今のところは、経営レベルでも、また現場側でも被害額を把握するに至っていないのが現状だ。「例えば一昨年には、CodeRedをはじめとするワームが蔓延するなど、さまざまなインシデントが発生した。そこで話を聞くと“いや、徹夜で対応に追われて大変でした”といった声は耳にしても、具体的な被害金額となるとなかなか出てこない。それが会社の業務にどの程度インパクトを与えたのか、またそれが基となって損害賠償を受ける可能性が生じたのかといった事柄も分からない」(山本氏)。

つまり、より安全な環境を作り上げ、リスク管理を行うための前提となるべき情報すら存在しない状態というわけだ。したがって情報システムやセキュリティの担当者は、「そのリスクが企業にどういったインパクトを与えるのかを、経営者が分かる数字として明確に伝えるべきだ」(山本氏)。

しかし、リスクや被害額の数値化は、どういった算定方法を取るかによってまちまちな結果になるのも事実。中にはComputer Economicsのように、企業がCodeRedに対処するための総費用は26億2000万ドル、I Love Youへの対応に至っては87億5000万ドルもの費用を要したとする報告をまとめた企業もある。ちなみに同社は、こうした数字の算出手法を明らかにしていない。

そもそも、この場合に重要なのは、業界全般の動向を把握することではなく、自社にとってどういった影響があるかを明確に示してくれる個別の数値であろう。

被害額の算定モデル

JNSAは先のような背景も踏まえ、情報セキュリティ対策にどのくらいの額が投資されたか、そしてウイルスや不正アクセスなどのインシデントによってどの程度の被害が生じたかを把握することを目的に、「2002年度情報セキュリティインシデントに関する調査報告書」をまとめ、Webサイトで公開した。この内容の一部は、6月初めにRSA Conferenceの併催イベントとして行われた「NSF2003 spring」でも紹介されたものだ。

実はJNSAでは、IPA/ISECの委託を受け、2001年度にも同様に被害額の調査を行っていた。今回の調査はその成果を踏まえ、セキュリティインシデントの現状を把握するとともに、被害額および対策額を算出するためのモデルの精緻化を目指している。今回は国内179社へのアンケート(うち有効回答数は66)と20社へのヒアリングを基にした。

調査報告書は大きく、2つのパートに分かれている。第1部では、昨年得られた結果から導き出したモデルを基に調査表を作成し、これを用いて被害の実態やセキュリティ対策状況を調査した。さらに一連の結果を踏まえ、インシデントによる被害額および対策額の算出モデルの一案を示している。

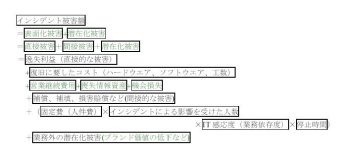

この算出モデルでは、セキュリティインシデントによる被害額を、まずサービスレベルの低下やブランド価値の低下など、金額としては算出しにくい「潜在化被害」と「表面化被害」の2つに大別。さらに表面化被害は、営業継続費や逸失利益、復旧費などからなる「直接被害額」と、補償・補填などの「間接被害額」の2つから構成される。それぞれに、影響を受けた従業員の人件費単価や人数、停止時間、さらには業務のITへの依存度などを係数として計算することで、最終的な被害額をはじき出す。

この調査結果によると、2002年、調査対象企業のセキュリティインシデントによる被害合計額は約1億4000万円(件数にすると59件)。その前年に比べると被害額は激減した。この要因としてJNSAでは、ウイルス対策ソフトやファイアウォールなど基本的なセキュリティ対策の導入が広まったうえ、ウイルス定義ファイルの更新といった対策が徹底したことが大きな要因と見ている。

ただ、モデルとしてすっきりしない部分も残る。例えば、被害を受けた企業と受けなかった企業との間で、各種セキュリティ対策の導入比率に明確な相関関係が見出せなかったという。1人あたりの情報セキュリティ予算を見ると、被害に遭わなかったグループは、被害に遭ったグループの3倍という数字が出ているというが、母数、および母集団の偏りなどを考慮に入れていくと、議論すべき余地はまだ十分に残っているといわざるを得ない。

JNSAでは一連の結果を踏まえ、セキュリティ対策のコストおよび効果を定量的に把握することが今後の課題だとし、算出モデルに関するさらなる調査、考察に取り組むとしている。

情報漏洩から生じる損害賠償額

一方第2部は、頻発している個人情報漏洩による「損害賠償の可能性」と「株価への影響」を検討したものだ。個人情報保護法の成立もあり、組織には、収集した個人情報をしっかり管理し、目的に沿って利用することが求められるようになっている。管理に万全を来たしておくのは当然のことだが、一方で、万一の事故というものをリスクの1つに数えておくことも必要だろう。

JNSAの調査では、2002年に発生したネットワーク経由の情報漏洩事故60件余を対象に、原因に分析などを行うとともに、これらの事件で流出してしまった情報の価値を基準として、予想される損害賠償額の算定にも取り組んだ。

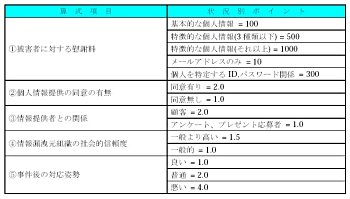

ここで基準となったのは、どういった情報が漏洩したかに基づく慰謝料、個人情報提供に関する同意の有無、情報提供者との関係、情報漏洩元組織の社会的信頼度、それに事件後の対応姿勢という5つの指標で、それぞれが状況別にポイント化されている。このポイントを足し合わせることで評価ポイントを算出し、1人当たりの想定慰謝料を算出するという図式だ。

情報漏洩事故1件当たりの損害賠償額は、この想定慰謝料に被害者の人数を掛け合わせたものとなる。このようにして計算を積み上げた結果、1件の情報漏洩事故当たりの平均損害賠償額は2億4036万円に上るということだ。63件全体をまとめた総額となると、実に151億4270万円という数字になる。

無論、個人情報の漏洩をめぐった判例はまだ多くない。国内で裁判で争われた例としては、しばしば引き合いに出される宇治市の住民基本台帳データの漏洩事件ぐらいだろう。しかし「個人情報保護法が成立し、住基ネットが稼動するなど、個人情報の扱いに対する意識が高まりつつある。今後はこの手の訴訟が増加していく可能性は高い」と山本氏は述べている。

JNSAは一方で、個人情報漏洩事件が企業の株価にどういった影響を及ぼすかについても調査を行った。だが、株価に影響を及ぼす要因は実にさまざまであることは周知の事実。中には事件後かえって株価が上昇した企業もあったという。このため、業種ごとの検討を行うなどして、より正確な検討を行いたいとしている。

山本氏は、「今回提示したのはあくまで1つのモデル。これをきっかけとして、法律など他の専門分野からの参加や議論を期待している」と述べた。

複数の手法で投資効果を測定

情報セキュリティに関する投資対効果については、アクセンチュアも1つの考え方を示している。同社は、情報セキュリティ投資の効果を評価する指標を「ROSI(セキュリティROI)」という言葉で表現。汎用的な評価項目や手法を定義することは困難だとしながらも、複数の評価手法を組み合わせるというアプローチを提案している。

その中には、さまざまな法的規制へ準拠するための投資である「コンプライアンス」や同業他社、業界一般におけるセキュリティ対策との比較に基づく「ベンチマーキング」といった概念が含まれる。これらはどちらかというと、オチこぼれないための、コストとしてのセキュリティというとらえ方だ。

これに対し最近では、セキュリティが実現されてはじめて可能になる新たなサービスの展開や、シングルサインオンに代表されるセキュリティ対策の効率化といった視点からセキュリティ投資を検討するアプローチも登場しているという。こちらはどちらかというと、ビジネスを実現する不可欠な要素としてセキュリティをとらえる、より積極的な算出の方法である。

さらにユニークなのは、損害保険のコストとリスク管理を関連付ける手法だ。まだこれからの段階ではあるが、今後セキュリティ保険市場が拡大するにつれて、各企業のセキュリティ対策レベルに応じて費用負担を設定し、リスクに応じた最適なセキュリティ投資額を算定できるようになると同社は説明している。

数字に基づくリスク管理を

JNSAの山本氏は、「例えば火事などの災害に備える場合、被害額を想定しないケースなど考えられない」と述べ、企業経営層には次のような心構えが求められるとした。「情報関連資産から生まれる利益やインフラとしての重要度を把握し、万一それらが止まったときのマイナス額、つまりリスクを知り、リスクを管理すべきだ」。

山本氏はさらに一歩踏み込み、場合によっては情報を抱えることがリスクになるのだから、あえてそれらを捨てる勇気を持つことも必要だと語った。何より、リスク管理は情報システムだけの話に終わらない。全社的な仕組みと取り組みが必要であり、教育などを通じて社内全体の認知度を上げていくことが不可欠だ。「もしそうした取り組みを怠った結果、事故が発生すれば、社会的な批判は避けられない」(同氏)。

一方で、情報システム担当者にも責任はあると山本氏は述べている。「困難な仕事だとは思うが、経営者が分かる言葉、つまり“金額”でリスクの大きさやインシデントの影響を伝えられるようにしていくべきだ」と同氏は述べ、それがうまく機能した例として、2000年問題を挙げた。同氏はその上で、JNSAがまとめた一連の調査結果を、一連のプロセスを支える柱の1つにしていきたいと語っている。

関連記事関連リンク

[高橋睦美,ITmedia]