内部不正や内部脅威対策の“新常識” なぜ従来のアプローチが実を結ばないのか:着目すべきはデータではなかった

情報漏えいと聞くとサイバー攻撃を連想しがちだが、実は“内側”からのリスクも深刻だ。従業員の不注意や意図的な不正行為など、内部脅威は巧妙化、深刻化している。現状を踏まえて内部不正や内部脅威対策の新常識を解説しよう。

情報漏えい事件の原因として真っ先に思い浮かぶのは、外部からのサイバー攻撃だろう。だが実際は、従業員や委託先、パートナー企業といった内部関係者が意図的に、あるいは“うっかりミス”や認識不足で情報を外に持ち出してしまう「内部不正」も多くある。

現に情報処理推進機構(IPA)がまとめている「情報セキュリティ10大脅威」でも、順位に多少の変動はあるが内部不正は常にランクインしている根深い脅威だ。なぜ内部不正や内部脅威はなくならないのか。その真因には従来のセキュリティアプローチの限界があった。

働き方の変化が内部不正や内部脅威を助長?

内部不正や内部脅威がなくならない背景の一つが社会の変化だ。終身雇用制度が崩壊して転職が一般的になったが、この際に“手土産”として社内情報を持ち出して次の転職を有利に進めようとするケースがある。コロナ禍をきっかけにテレワークやクラウド活用が広がった結果、パブリックとプライベートの垣根が曖昧(あいまい)になり、オフィスで仕事をしていたときのような「周囲の目」もなくなり、不正のハードルが下がっている。

意図的な内部不正だけではなく、そもそも「何が秘密なのか」の理解が曖昧なまま情報を扱ってしまい、第三者に閲覧されてしまうケースもある。日本プルーフポイントの磯村直樹氏(シニアセールスエンジニア)は「『どこまでが重要情報か』という線引きには難しいところがあります。『メモ程度なら』という軽い考えで持ち出そうとしたものが、社内ルールではアウトになることもあるかもしれません」と指摘する。

内部不正だけでなく、組織の内部で起こり得る脅威という観点で考えるとリスクはさらに高まる。フィッシングメールやソーシャルエンジニアリングによってID/パスワードなどのクレデンシャル情報を盗み取り、正規ユーザーになりすましてシステムに侵入する手法はここ数年で攻撃者の間で広く浸透した。

「以前は日本企業を狙ったフィッシングメールの文面は不自然なものが多い印象でしたが、今や生成AIの普及によって日本人が見ても違和感のない文面を作成しやすくなりました。これまで日本を守っていた言語の壁が崩壊し、スパムメールやソーシャルエンジニアリングを仕掛けやすい環境が整ってきています」

磯村氏によると、2024年末から2025年にかけて、日本をターゲットにした電子メール経由の攻撃は爆発的に増加した。

「当社の調査では、世界で流通するスパムメールやクレデンシャルフィッシングの85.9%が日本をターゲットにしています。製造業の技術情報のように価値のある情報が日本企業の中に多々存在する一方で、欧米に比べて内部不正や内部脅威の対策が十分に進んでいないこともこうした傾向を助長しています」

なぜ内部不正や内部脅威はなくならない? 真因は従来のアプローチにあり

内部不正や情報漏えいは昔から存在する課題であり、企業も全く手を打ってこなかったわけではない。だが、そのアプローチには課題があると磯村氏は言う。「日本では長らく“情報漏えい対策”という言葉が先行してきましたが、それが問題解決を遠ざけている一因ではないかと考えられます」

DLP(Data Loss Prevention)をはじめとする情報漏えい対策ソリューションは、重要情報や顧客情報にアクセスできる経路やユーザーを制限することで外部への持ち出し、流出を防ごうとしてきた。だが磯村氏は「こうした方法ではユーザーの利便性が低下するだけでなく、運用が困難になります。これをきちんと運用するには『重要な情報』『重要なファイル』を特定する必要がありますが、現実的には困難です」と話す。

もちろん、大半の企業はセキュリティポリシーや機密文書管理規定といったルールを定め、「重要情報をどう扱うべきか」を定義している。だが、どのファイルが重要で、どれは重要でないのか、IT部門には判断できない。事業部門でも人によって情報の重要度には差があるだろう。その上、情報の重要度は経時的に変化する。

「1台のPCを取っても、中には膨大な数のファイルが存在しています。それらのうちどれが重要なのかを判断して、機密や秘密といったランクを適切に付けられる企業は少数です。このためDLPを現実的に運用できている企業はほとんどないと思います」

こう考えていくとファイルベースや情報ベースの「データセントリック」で対策を考えている限り、この問題は根本的には解決できない。「『どのファイルが重要なのか』と情報ベースで考えようにも、どのファイルが重要なのかは誰にも正確には定義できません。一方、権限を持つユーザーには何ら制限がかかっていません。これが、情報漏えい対策が進まない一因だと考えています」と磯村氏は指摘する。

ユーザーの行動をコンテキストとして可視化し、不審な動きを検知

日本プルーフポイントは内部不正や内部脅威対策のために従来のアプローチを変革し、情報ではなく人間の行動にフォーカスした「ヒューマンセントリック」を取る必要があると訴えてきた。何が重要な情報なのかを判断するのは難しいが、「何が不正な行動なのか」は比較的分かりやすいためだ。

「大量のデータをクラウドストレージにアップロードする、USBメモリにコピーする、社内のファイルサーバからファイルをダウンロードし、拡張子を変更してプライベートの『Microsoft OneDrive』にアップロードするといった行為があれば、ファイルの内容はさておき何か不審なことをしていると判断できるでしょう」と磯村氏は説明する。

重要なのは不審な行為をログ単体で判断するのではなく、一連の流れを示す「コンテキスト」として分析することだ。これによって、ユーザーの生産性に支障を及ぼすことなく状況を可視化して、問題がありそうな場合はコンプライアンス部門と連携して対処することで、内部不正を防止できる。 自社の弱みを踏まえた上で不正に対処するプロセスを整備し、従業員への啓発や教育、トレーニングに取り組むことで内部不正や内部脅威に強い企業文化の醸成や改善にもつなげられる。

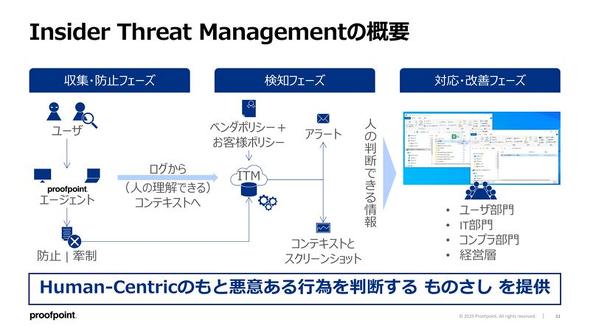

それを実現するソリューションが「Proofpoint ITM」(Insider Threat Management)だ。従業員の行動をクラウドに収集し、コンテキスト単位で可視化、分析して不正な行動や普段とは異なる行動を検知し、対応を支援する。

あるユーザーが、ファイルの名前や拡張子を変更してMicrosoft OneDriveやGoogle Driveにアップロードしようとし、それらがブロックされたのでUSBメモリへの保存を試みたとしよう。Proofpoint ITMは一連の振る舞いを時系列で追いかけ、「誰が、いつ、何に対してどんな操作をしたか」をコンテキストとして把握できる。データセントリックではなくユーザーにフォーカスするヒューマンセントリックだからこそ、こうした分析・検知が実現する。

日本プルーフポイントは200種類以上の不審な行動に関するルールセットを用意している。これには「Webブラウザ履歴の消去」といった内部不正に伴ってしばしば見られる行動の他、「生成AIへの情報アップロードを検知する」などの最新のIT事情に沿ったルールも入っている。外部の攻撃者が何らかの方法でクレデンシャルを奪い、組織の内部で活動を始めようとしている状況も「平常時と異なる動きをしているユーザー」として検知できる。

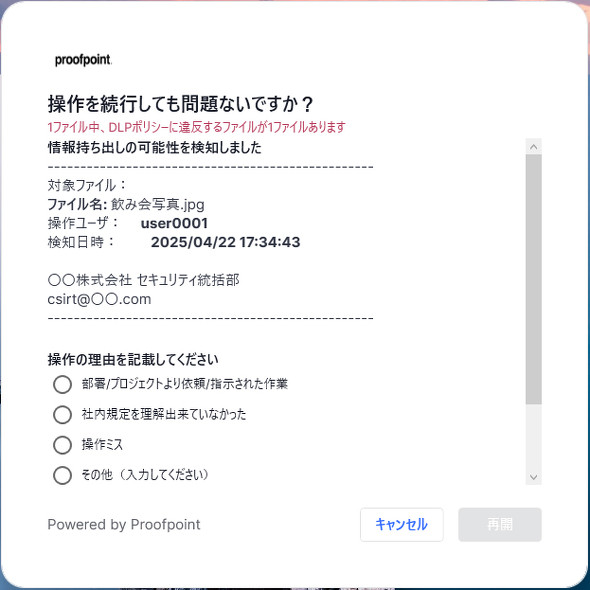

ただ、中には本当に業務上必要な作業をしていたり、単純にルールを勘違いしていて問題行動を取ってしまっていたりするケースもある。Proofpoint ITMはアクセスを単にブロックするだけでなく「なぜこの操作をしたのか」を尋ねるポップアップ画面を表示して、理由が入力されたら操作を許可できる。これによってルールの周知徹底を図り、従業員に出来心や悪意が生じたとしても「見られている」という意識を持たせることで抑止につなげる。

もう一つの特徴が、スクリーンショットを取得して「再現VTR」のように当時の動きを把握できることだ。

ある大手通信キャリアは、コンテキスト情報とスクリーンショットの機能を評価してProofpoint ITMを採用した。以前はログ情報だけをベースに内部犯行かどうかの証拠をつかむ作業に時間を要していた上に、白とも黒とも付かない状態で同僚を疑わなければいけないことに担当者が心理的な負担を感じていた。

これに対し、スクリーンショットという動かぬ証拠を用意することで調査時間を短縮できただけでなく、内部不正かどうかの見極めも容易になって心理的な負担も減ったという。

他にもソフトバンク、Sansanなど多くの企業がProofpoint ITMを導入している。

より高度な運用を実現したいなら、ヒューマンセントリックなアプローチでの内部不正防止に加えてデータセントリックなアプローチを組み合わせることも可能だ。「不審な行動が連続して検出された際、操作しているファイルの重要度が分かればより適切で精度の高い対処ができます」

企業内に存在するファイルを自動的にカテゴリー分けする機能を追加する予定もあり、これによってヒューマンセントリックとデータセントリックの連携を一層進める計画だ。

従業員の正しさを証明し、安心して働ける環境をつくる

ただし、内部不正や内部脅威対策はテクノロジーだけで実現できるものでもない。IT部門はもちろん、リスク管理やコンプライアンスを担う部門と連携して規定やプロセスを整備すると同時に、トレーニングや啓発活動を通してルールを周知することが重要だ。そこまでしても、中にはあえて、あるいはやむを得ず不正を働こうとする人がいるかもしれない。その場合も、システムを使って検知する体制を整えることで一線を越える前に踏みとどまらせ、内部不正を抑止、または防止できるだろう。

「監視」と言うと従業員を疑うかのように思われかねない。しかし磯村氏は、そもそもどのような業務でも、上司や同僚の「監督」の下で進められるはずであり、それはITの世界でも同じだと言う。「Proofpoint ITMは、行動を可視化することで悪意があるのか悪意がないものだったのかを見極めるためのツールです」と話し、大部分の従業員が不正を働いていないことを証明し、安心して働ける環境をつくるという意味で有用だと主張する。

「日本企業はいきなり100点満点を目指しがちですが、大事なのはスモールスタートでもいいので対策を始めて、運用し続けることです。ヒューマンセントリックなアプローチで状況を可視化するという第一歩を踏み出し、その後の対策につなげてください」

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:日本プルーフポイント株式会社

アイティメディア営業企画/制作:ITmedia エンタープライズ編集部/掲載内容有効期限:2025年5月24日

日本プルーフポイントの磯村直樹氏

日本プルーフポイントの磯村直樹氏