Webサイトのセキュリティ意識は「まだ低い」:開発や運用での定期検査を

IPAがWebサイト運営者に行ったアンケートから、Webサイトに対するセキュリティ意識が十分に浸透していない状況が分かった。

Webサイト開発時にセキュリティを意識した運営者は50%――情報処理推進機構(IPA)とJPCERT コーディネーションセンター(JPCERT/CC)が1月26日に発表した2008年10〜12月期の「脆弱性関連情報に関する届出状況」で、Webサイト運営者のセキュリティ意識が十分に浸透していない状況が明るみになった。

IPAでは、脆弱性対策を実施したWebサイト運営者にセキュリティ意識などをアンケートし、2008年7月から210件の回答を得た。その結果、Webサイトの開発段階でセキュリティを意識したという回答は50%だった。2006年の30%程度に比べて増加したものの、半数近くが意識していないことが判明した。

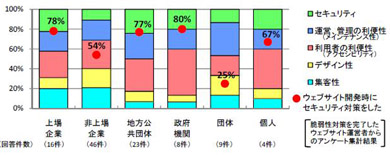

Webサイト開発時にセキュリティ対策を実施した割合は、上場企業や地方公共団体、政府機関で70%以上になったものの、非上場企業では54%、団体では25%にとどまった。個人は67%だった。なお、上場企業や地方公共団体、政府機関では対策したものの、脆弱性が発見される割合が高かった。

IPAでは、Webサイトに対するセキュリティ意識がまだ低い状況であるとし、「開発時にセキュリティを意識した適切な実装が必要で、運用後も定期的な検査を実施すべき」と結論付けている。

期間中の届出状況では、ソフトウェア製品関連が60件、Webサイト関連が1430件で、2004年7月以降の累計ではWebサイト関連が全体の5分の4を占めた。特に2008年7〜12月期は、WebサイトにおけるSQLインジェクションやDNSキャッシュ汚染、クロスサイトスクリプティングの届出が急増した。脆弱性対策が完了したのは201件で、累計では1334件となった。

ソフトウェア製品関連では、修正が完了したものが22件で、累計では321件となった。JPCERT/CC では海外CSIRTと連携して17件の情報をJVN(Japan Vender Note)で公表した。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

Webサイトにまつわるセキュリティ:正規サイトの「弱み」でマルウェアに感染する時代

Webサイトにまつわるセキュリティ:正規サイトの「弱み」でマルウェアに感染する時代

2008年は正規サイトを閲覧しただけでマルウェアに感染する報告が急増。今やインターネットの脅威の起点が正規サイトとなるケースが珍しくない。Webサイトを襲う脅威の現状とは? IPA、DNSキャッシュ汚染の対策資料を公開

IPA、DNSキャッシュ汚染の対策資料を公開

IPAは、2008年7月に明るみになったDNSキャッシュ汚染に対処するための資料をWebで公開した。 仕事納めまでに対処:DNSキャッシュ汚染問題の早期対応を、IPAが再び注意喚起

仕事納めまでに対処:DNSキャッシュ汚染問題の早期対応を、IPAが再び注意喚起

7月に発覚したDNSプロトコルの脆弱性への対応が進んでいないとして、IPAはサーバ管理者やサイト運営者に早期対処を改めて呼び掛けている。- Web関連の脆弱性届出件数が急増、IPAが発表

IPAによると、7〜9月期はDNSキャッシュ汚染問題でWeb関連の脆弱性報告が急増した。