再び活発化するConfickerワーム

2008年に企業の情報システムを中心に大流行した「Conficker」ワームが再びを猛威を振るいつつあるようだ。Confickerの感染について再度確認しておくべき点を紹介する。

(このコンテンツはマカフィー「McAfee Labs Blog」からの転載です。一部を変更しています。)

McAfee Labsは、データセンターで把握している情報を基に毎月サイバー脅威の傾向を公表しています。ここ数カ月における特徴的な点として、「W32/Conficker」がウイルス検知会社数のランキングに入っていることが挙げられます。Confickerは2007年末から2008年にかけて流行しましたが、再び活発化しているといえるでしょう。今月も検知会社数で6位にランクインにしています。今回は、「MS08-067」の脆弱性で感染する以外にも外部メディアで感染する機能を持っているこのワームについて、直近の感染動向を解説します。

最近のConficker感染動向

Confickerの感染活動における初動としては、以下の3点が挙げられます。

- リモートからWindowsの脆弱性(MS08-067が適用されていない状態)を突いた実行

- 感染したUSBメモリなどAutorun(自動実行機能)による実行

- 管理共有を経由したファイルのコピーとタスクの実行

最近の感染傾向としては、1と3のケースがその大半を占めます。一方、企業もConfickerの感染特徴を認識しており、その特徴に合った対策を実行します。大抵の場合、MS08-067の適用および管理共有を利用するために、Confickerのユーザーパスワードに対する「ブルートフォース攻撃」(総当たり攻撃)に対応するための複雑なパスワードの設定を実施します。企業はパスワードを複雑なものに設定すると安心してしまい、多くの場合で管理共有によるアウトブレークの可能性を見逃してしまいます。その結果、多くの企業がウイルス対策ソフトによる駆除を実施した後も、再度感染してしまうというループに陥ってしまいます。

企業の多くはサーバが感染

多くの企業は、インターネットと内部ネットワークとの「ネットワーク境界」を重視したセキュリティ対策を行っています。しかし、USBメモリとモバイル端末への対応が不十分な場合、マルウェアはネットワーク境界を経由せず内部ネットワークに侵入することができます。通常のセキュリティレベルの企業は、RPCポートのクローズやWindowsの脆弱性を突いた攻撃に対しては、ネットワーク境界に設置したファイアウォールおよびIPS/IDS(不正侵入防御/検知)などにより、対策を行っています。企業はWindowsサーバのセキュリティパッチの適用などについて、業務の可用性を優先する傾向があり、結果的にWindowsのMS08-067のパッチの適用を行っていないサーバが感染します。

管理共有の認証が必要

Confickerの特徴を認識しているユーザーは、ブルートフォース攻撃や辞書にあるパスワードを確認して、「該当しない」と判断する場合があります。しかし、Windowsの管理共有を利用できる環境において、ローカルホストのAdministratorに対して共通のパスワードを利用している場合、マルウェアはパスワードを意識することなく、ターゲットのWindowsマシンに容易にアクセスすることができます。これは、ドメインAdministratorを利用した場合も同様です。

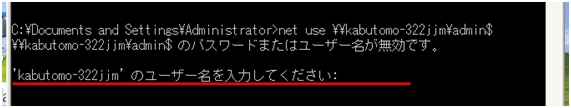

通常、Windowsの管理共有を利用する場合、ユーザーIDとパスワードの入力を要求されます。

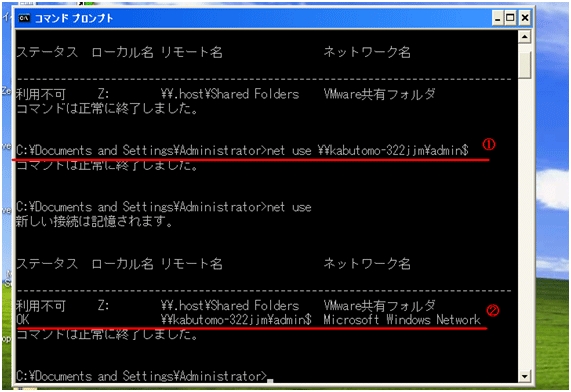

しかしながら、利用先のローカルAdministratorのパスワードが同じ場合には、リモートからユーザーID、パスワードを入力する必要がありません。以下が管理共有への接続を行い、利用可能になった状態を示しています。

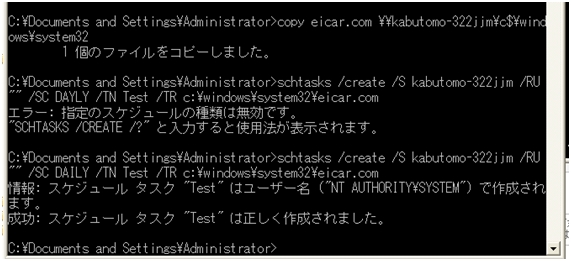

また、リモートからのタスク登録することも可能です。

Confickerによる感染を防ぐには、大きく以下の4つポイントに注目すべきでしょう。

- Windowsのセキュリティパッチの適用

- 安易なパスワードを利用しない

- USBなどのAutorun実行に注意

- サーバ運用の際におけるアカウントの考慮

特にドメインAdministratorの利用制限や、ローカルAdministratorのパスワードを共有しない、といった手段が有効です。

現時点では感染していないユーザーも、管理共有経由のリスクを確認するなど、引き続き注意をお願いします。

企業向け情報を集約した「ITmedia エンタープライズ」も併せてチェック

Copyright © ITmedia, Inc. All Rights Reserved.