年金機構の情報漏えい、事故対応のミスで被害拡大と報告(2/2 ページ)

調査報告ではセキュリティ担当者が標的型メール攻撃の可能性を感じながらも、組織的なインシデント対応が不十分だったことが被害拡大につながったと指摘している。

具体的対応ができない体制

年金機構では情報セキュリティポリシーでインシデント対応の必要性を規定していたものの、具体的なルールなどは定めていなかったという。

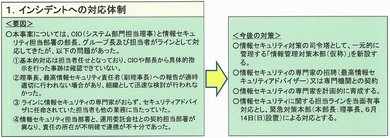

今回の事案にはシステム部門担当理事(CIO)と情報セキュリティ担当部署の部長、グループ長、担当者が対応したが、基本的な対応は担当者任せであり、CIOや部長、グループ長は具体的な対応を指示しなかった。機構理事長および最高情報セキュリティ責任者の副理事長への報告も適時行われることはなく、組織としての対応が遅れた。

さらには、情報セキュリティ担当部署にセキュリティの専門性を持つ人材が配置されていなかったことや、機構を管轄する厚生労働省との具体的な情報共有体制にも不備があり、情報が担当者レベルでとどまるなどの問題も判明している。

情報流出の被害が拡大した直接的な原因は、インシデント対応における機構側の不備が積み重なり、5月8日〜22日の流出を阻止する機会を何度も逃してしまったことにあるとみられている。また、報告書ではインシデントにつながった機構側の日常的なセキュリティ対策における“甘さ”も問題点に挙げている。

共有ファイルサーバの利用に関しては、運用要領で「個人情報などの重要情報の保管は原則禁止」「例外的に保管する場合、パスワード設定などを講じる」などのルールが規定されていたものの、このサーバを担当する文書管理担当部署が機構全体でのルールの順守状況を確認せず、有名無実化していた。

共有ファイルサーバ自体も、外部攻撃などの脅威にさらされるインターネット接続環境下に設置されていた。機構がそのリスクを組織として認識せず、システム設計を改善することはなかったという。

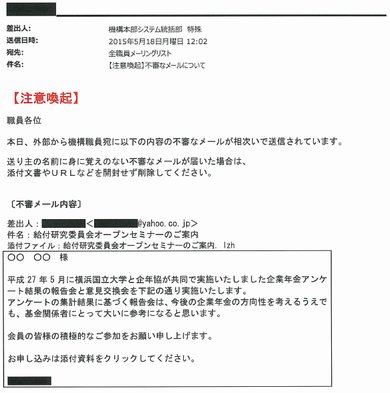

また、国内では以前から標的型攻撃の危険性が叫ばれていたにもかかわらず、機構では職員などへの継続的な注意喚起が十分に行われず、職員の認識不足を招いた。その結果、今回の事案では不信なメールの添付ファイルを開いた5人の職員のうち4人がセキュリティ担当部署に報告をしなかった。

報告書は、年金機構全体として国民の大切な情報を預かるという意識が欠如しており、情報セキュリティ上のリスクに対する認識が不十分であったことが、日常的なセキュリティ対策の不徹底やインシデント発生時における不適切な対応を招いたと結論付けた。

インシデントの再発防止に向けた取り組みについて、報告書では機構の体制やシステムのあり方、職員研修や内部監査、組織風土の抜本的な改革など広範な内容が挙げられている。特にインシデント対応に関して機構は7月10日からCSIRTの構築などに着手。指令塔として管理を一元的に行う「情報管理対策本部」(仮称)の新設や、アドバイザーとなるセキュリティ専門家や外部機関の起用、セキュリティ専門家の計画的な育成などに取り組むとしている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

年金情報125万件流出 年金機構に不正アクセス ウイルス入り添付ファイル開封が原因

年金情報125万件流出 年金機構に不正アクセス ウイルス入り添付ファイル開封が原因

年金機構が不正アクセスを受け、基礎年金番号など125万件が流出。メールに添付されていたウイルス入りファイルを開いたことが原因とみている。 年金機構の情報漏えい、組織の問題点を探る

年金機構の情報漏えい、組織の問題点を探る

6月1日に約125万件もの情報漏えいを発表した「日本年金機構」。情報セキュリティなどの状況がどうだったのかについて考察してみたい。 年金機構の漏えい事件は対岸の火事ではない

年金機構の漏えい事件は対岸の火事ではない

日本年金機構の情報漏えい事件は、対岸の火事ではない。明らかになった数々の管理体制の不備は、マイナンバー制度で危ないとされる企業のリスクと同じだからだ。 流出した年金情報は101万人分 年金機構が発表

流出した年金情報は101万人分 年金機構が発表

年金機構は、年金情報が流出した人の数は約101万人だったと発表。約125万件の情報が流出したと発表していたが、住所を確認するなどして人数を確定させた。 標的型攻撃は続いている――急ぐべき対応策は?

標的型攻撃は続いている――急ぐべき対応策は?

セキュリティ専門家による討論会で、日本年金機構に端を発した標的型攻撃での問題点や企業・組織で急がれる対策などが提起された。 相次ぐサイバー攻撃被害 考え直したいセキュリティ対策

相次ぐサイバー攻撃被害 考え直したいセキュリティ対策

多くの組織がセキュリティ対策へ取り組んできた“はず”なのに、サイバー攻撃などの被害が止まないのは、なぜだろうか。セキュリティ対策の本質を考え直してみたい。 「標的型攻撃ブーム」で騒ぐより先にやること

「標的型攻撃ブーム」で騒ぐより先にやること

日本年金機構での情報漏えいを皮切りに、標的型攻撃に関する報道が相次ぐ。長年対策を呼び掛けてきたセキュリティ業界からは、「今度こそ適切な対応を」と願う声が上がる。