第2回 マシンデータの検索からヒントを可視化する方法:実践 Splunk道場(5/5 ページ)

前回はマシンデータを活用することのメリットを紹介しました。今回はSplunkを通じて多種多様なマシンデータから知見を得ていくための操作を解説します。

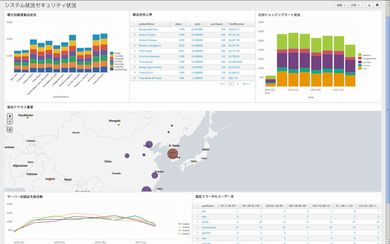

「セキュリティ状況の把握」

2.1:認証エラー状況

サーバごとのホストの認証失敗数を抽出し、レポートとして保存

sourcetype=secure* failed | timechart count by host

2.2:認証エラーユーザー名

ユーザー名とIP情報の統計処理を行い、レポートとして保存

sourcetype=secure failed | chart count over username by srcip

認証ログであるsecureには、送信元IPや認証に失敗/成功したユーザー名や、送信元IP情報が含まれている。しかしながら、それらのフィールドが存在していない。この場合はフィールドの抽出をすればよい。Schema on the Flyなどで記述したように、後付けでスキーマを自在に、しかも必要な部分にだけ定義できる。で、定義は正規表現での登録もしくはrexコマンドで抽出することもできる。今回はフィールド抽出を登録してみる。

usernameのフィールド抽出方法

「設定」-「フィールド」-「フィールド抽出」を選択し、次画面で「新規」を実行して、以下の定義を設定し、保存する。

- 宛先App:search

- 名前:username

- ソースタイプ:secure

- タイプ:インライン

- 抽出:(?i) (user|for) (?P

(?!invalid|user)[^ ]+)

srcipのフィールド抽出方法

- 宛先App:search

- 名前:srcip

- ソースタイプ:secure

- タイプ:インライン

- 抽出:(?i) from (?P

[^ ]+)

フィールドの抽出が終わり、サーチバーからsecureログを指定すると、フィールドサイドバーにusernameおよびsrcipフィールドが抽出されていることを確認できる。フィールド抽出方法も、詳細はチュートリアルを参照いただきたい。

- ダッシュボートを作成する。

上記で作成したレポートを束ねてダッシュボードを作成してみよう。画面上部のAppバーの「ダッシュボード」から「新しいダッシュボード」に遷移し、ダッシュボードを作成する。タイトルとID(ascii テキストのみ)は任意の名前を作成する必要がある。

ダッシュボードができたら、「パネルの追加」から「レポートから新規追加」に遷移し、上記で追加した6つのレポートをダッシュボードに展開する。最終的には次のようなダッシュボードが作成される。

SPLをいくつか覚え、データの中身を理解したら、統計や計算、フォーマット変換を行うことは極めて簡単だ。専門知識がなくてもダッシュボードを作成できる。

このようにしてマシンデータを生かせるのがSplunkであり、膨大なデータをすっきりとしたチャートに可視化したり、貴重なデータを探し当てたりもできるわけだ。本稿で触れられなかった操作も数多くあるので、ぜひサーチマニュアルなどを参照しながら試していただきたい。

次回からSplunkプラットフォームで利用するAppsと、セキュリティとしての利用方法を解説する。

著者:矢崎誠二(Splunk Services Japan/シニアセールスエンジニア)

1999年よりインターネットセキュリティに特化した事業、サービスを専任。セキュリティ黎明期より、脆弱性・不正侵入検知の分野を中心としたセキュリティコンサルティングサービスに参画する。セキュリティ監査およびペネトレーションテストを日本の様々な顧客に提供するとともに、IDアクセス管理、アプリケーションセキュリティ、SIEMなどを含めセキュリティフレームワーク全体のソフトウェアに関する技術支援を遂行する。近年はビッグデータにおけるセキュリティ分析に従事。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

第1回 オペレーションを変えるマシンデータの活用とは?

第1回 オペレーションを変えるマシンデータの活用とは?

ITシステムやセキュリティをはじめ、その運用をより良くしていくヒントはデータにあります。その分析プラットフォームとして注目されているSplunkの使い方を解説していきます。 「あけおめメール」に備えろ! KDDIが装備したデータ分析基盤とは?

「あけおめメール」に備えろ! KDDIが装備したデータ分析基盤とは?

元日になった瞬間に飛び交う「あけおめメール」は、トラフィックを圧迫される通信事業者にとって、実に悩ましい存在だ。年末年始に向けてKDDIが約2カ月で構築した秘策とは? 怪しい動きは自社でも調査 大成建設に聞くセキュリティの取り組み

怪しい動きは自社でも調査 大成建設に聞くセキュリティの取り組み

昨今のセキュリティ対策ではサイバー攻撃などのインシデント(事故や事件)へ迅速な対応をできることが強く求められている。大成建設はそのためのチーム「T-SIRT」を2013年に結成した。T-SIRT誕生の経緯や日々の活動とはどのようなものか――。- 理化学研究所、ログ分析の効率化に「Splunk」を試験導入

理化学研究所は、ネットワークサービスのログ管理を効率化するために、NTTデータが販売するログ管理ツール「Splunk」を試験導入する。