Google、Androidの月例セキュリティ情報を公開 Nexus向けのパッチ配信

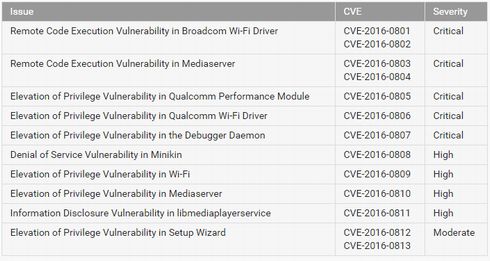

今回のアップデートではAndroidに存在する計13件の脆弱性に対処した。このうち7件は危険度が4段階で最も高い「Critical」に分類している。

米Googleは2月1日、Androidの深刻な脆弱性に関する月例セキュリティ情報を公開し、Nexus向けのセキュリティアップデートをOTA(無線経由)で公開した。

Nexusセキュリティ情報によると、今回のアップデートではAndroidに存在する計13件の脆弱性に対処した。このうち7件は危険度が4段階で最も高い「Critical」に分類している。

中でもMediaserverの脆弱性2件は、MMSやWebブラウザのメディア再生機能を使って悪用された場合、リモートでコードを実行される恐れがある。Mediaserverサービスは音声やビデオの処理に使われていて、普通はサードパーティーアプリにはアクセスできない権限にもアクセスできることから特に危険度が高い。過去にも深刻な脆弱性が多数見つかって修正されている。

また、Broadcom Wi-Fiドライバの脆弱性2件も、細工を施したワイヤレスコントロールメッセージパケットを使ってリモートでコードを実行される可能性がある。

他にはQualcomm製ARMプロセッサのパフォーマンス管理モジュール、Qualcomm Wi-Fiドライバ、Debugger Daemonにそれぞれ見つかった権限昇格の脆弱性もCriticalに分類された。

脆弱性については1月4日までにパートナー各社に通知しており、ビルドLMY49G以降、またはAndroid M Security Patch Levelの2016年2月1日版以降のバージョンで修正される。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

Google、Android向けパッチを開発、Linuxの未解決の脆弱性に対応

Google、Android向けパッチを開発、Linuxの未解決の脆弱性に対応

Googleの担当者は「影響を受けるAndroidデバイスは当初の報告よりもずっと少ないはず」との見方を示す。 Linuxカーネルに脆弱性 PCやサーバ、Androidの大多数に影響

Linuxカーネルに脆弱性 PCやサーバ、Androidの大多数に影響

Linuxカーネルに2012年から存在していた脆弱性をセキュリティ企業が発見。Linux搭載のPCやサーバ数千万台と、Androidデバイスの66%が影響を受けるという。 LGの「G3」に深刻な脆弱性、任意のコード実行の恐れ

LGの「G3」に深刻な脆弱性、任意のコード実行の恐れ

悪用された場合、フィッシング詐欺サイトを表示させてパスワードなどを入力させたり、端末上のデータを盗み出したり、不正なファイルをダウンロードさせたりすることも可能とされる。