第20回 戦艦大和の防御構造に学ぶ効率的な守り方(前編):日本型セキュリティの現実と理想(2/3 ページ)

4月7日は戦艦「大和」が沖縄に向かう途中の坊津沖に沈没してから71年にあたる。今回はこの戦艦「大和」の防御構造を例に、当時の日本と同様にいまの限られたリソースで守らなければならない情報セキュリティの効率的な守り方について考える。

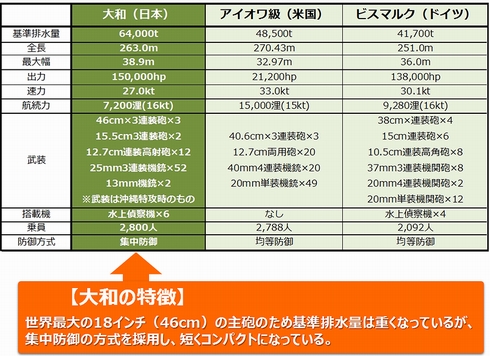

小さく作れた秘訣は「集中防御方式」

日本がこのとても不思議な小さい巨大戦艦を建造できた理由はいくつかあり、最大の理由は「集中防御方式」だろう。この防御方式は、簡単に言うと火薬庫や主砲塔や機関部、司令官が居る艦橋などの重要な部分を集中して防御するため、コンパクトになる仕組みである。これは同時代のライバルである前述のアイオワ級戦艦やドイツのビスマルクと比較しても非常に異質だ。

なお、防御がコンパクトと言うと、少々脆弱な防御の仕組みのように聞こえるかもしれないが、そうではない。戦艦は「自身と同じ威力の砲弾が当たっても大丈夫」というのが基本設計になるため、世界でこの18インチ砲弾を持つのは「大和」の他に、兄弟艦の「武蔵」しかなく、(16インチ以下の砲弾でも20km未満の近距離であれば効果があるが)戦艦同士の砲撃戦では圧倒的有利な状況だった。つまり、「大和」はコンパクトでありながら非常に防御力が高く、しかも、船自体が小さければ相手の攻撃を受ける的も小さくなるため、敵の攻撃を受けにくい特性も併せ持った優秀な防御(回避)力を持った戦艦だった。

“万全なはず”の防御構造で起きた想定外

このように「大和」は、世界最大の18インチ砲による攻撃力だけでなく、防御力に優れていたことが分かる。これをセキュリティ対策として考えると、「大和」は戦艦同士の大口径の大砲の戦いに特化した防御構造を持ち、その攻撃手法で攻撃される場合なら、最強の防御力を誇るといえる。

しかし逆説的に考えると、「それ以外の攻撃手法の場合」には必ずしも万全ではないことを示しているかもしれない。実際には「大和」(と兄弟艦の「武蔵」も)が米国の攻撃を受けて沈没しているので、完璧な防御構造ではなかったことが分かる。

「大和」が沈没したのは、日本が想定していた戦艦同士で砲弾を撃ち合う艦隊決戦に敗れたわけではなく、数百機の航空機による波状攻撃で大量の爆弾や魚雷を受けたことが原因だ。これは、どれだけ優秀な防御構造を持ったとしても、想定している攻撃と異なる攻撃手法では無効化されやすいことを示している。

前置きが長くなったが、話を本題のセキュリティ対策に移そう。このように、セキュリティ対策でどれだけお金と手間隙をかけてその時点の想定される攻撃を全て回避できる防御構造を作ったとしても、現在の状況は航空機からの攻撃(「大和」の設計当時、航空攻撃で戦艦が致命傷を負うことはないというのが一般的だった)のような想定外の攻撃にはたやすく突破されてしまう。

例えば、ほんの10〜15年前は、ファイアウォールで防御壁を築き、それに加えて不正侵入の検知や防御が一定レベルできていれば、かなり有効なセキュリティ対策であった。しかしこの連載でも何度か述べているように、攻撃側の手法が巧妙化して、どんどん攻撃力を高めていった結果、単一の機能だけで攻撃を防御できる状況ではなくなってしまった。

攻撃のノウハウは蓄積されていく。もはや標的型攻撃や特に「APT」と呼ばれるような、より高度な攻撃手法を使うまでもなく、攻撃側はOSやミドルウェアなどの既知の脆弱性をマニュアル化されたプロセスに沿って突くだけで簡単に突破できる。しかも、「大和」が受けた飛行機からの攻撃とは異なり、サイバー攻撃は“目に見えない”。攻撃を受けて企業や組織という“船”は致命的なダメージを受けているのにも関わらず、それに気づかないうちに沈没し、深海を漂っているような状況に陥っている。このような状況が方々で起きていないとは言い切れないのだ。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

第18回 機動戦士ガンダムの量産型モビルスーツから学ぶセキュリティ戦略

第18回 機動戦士ガンダムの量産型モビルスーツから学ぶセキュリティ戦略

今回は「機動戦士ガンダム」の世界観を題材に、セキュリティ対策とそのための戦略を考えるヒントを提示してみたい。 第19回 過去10年の「情報セキュリティ10大脅威」にみる戦いの歴史

第19回 過去10年の「情報セキュリティ10大脅威」にみる戦いの歴史

IPAの「情報セキュリティ10大脅威 2016」が例年より早い2月15日に公開(順位のみ)された。今回はこの10大脅威の過去10年間の変遷を見ながら、現在の情報セキュリティをおける本当の脅威は何なのかを紐解きたい。 第16回 標的型攻撃が生んだセキュリティビジネスの“光と影”

第16回 標的型攻撃が生んだセキュリティビジネスの“光と影”

セキュリティ業界が活況だ。APT攻撃とも呼ばれる2011年の事件をきっかけに、新たな光が射したが、その分だけ影も色濃く出てしまった。標的型攻撃からセキュリティビジネスの本質について述べる。 第11回 ファイアウォール今昔物語 標的型攻撃で花咲く次世代FW

第11回 ファイアウォール今昔物語 標的型攻撃で花咲く次世代FW

仮に日本で標的型攻撃が起きなかったら、次世代ファイアウォールは世に出ず、ずっと“次世代”のままだっただろう。今回は次世代ファイアウォールの普及の道のりから日本のネットワークセキュリティ環境の遷移をひも解く。