1818Œڈ‚جچUŒ‚ƒپپ[ƒ‹‚ج’†‚ة35Œڈ‚ج•W“IŒ^پ\پ\2016”N4پ`6Œژٹْ‚ج“®Œü

ٹé‹ئ‚ھژَگM‚µ‚½چUŒ‚ƒپپ[ƒ‹‚ج‘ه”¼‚ح–³چ·•ت‚ة‘_‚¤‚خ‚ç‚ـ‚«Œ^‚¾‚ء‚½‚à‚ج‚جپA35Œڈ‚ج•W“IŒ^‚ھٹm”F‚³‚ꂽپBƒZƒLƒ…ƒٹƒeƒBƒVƒXƒeƒ€‚جŒں’m‚ً“¦‚ê‚éچ×چH‚àٹm”F‚³‚ê‚ؤ‚¢‚éپB

پ@ڈî•ٌڈˆ—گ„گi‹@چ\پiIPAپj‚ح7Œژ29“ْپA2016”N4پ`6Œژٹْ‚ةپuƒTƒCƒoپ[ڈî•ٌ‹¤—LƒCƒjƒVƒAƒeƒBƒuپiJ-CSIPپjپv‚ً’ت‚¶‚ؤٹé‹ئ‚â‘gگD‚ئ‹¤—L‚µ‚½ƒZƒLƒ…ƒٹƒeƒB‹؛ˆذ“®Œü‚ب‚ا‚جڈَ‹µ‚ً”•\‚µ‚½پB‘ه—ت‚ج‚خ‚ç‚ـ‚«Œ^چUŒ‚ƒپپ[ƒ‹‚ھٹm”F‚³‚ꂽ‚ھپA‚»‚ج’†‚ةچI–‚بژèŒû‚ج•W“IŒ^چUŒ‚ƒپپ[ƒ‹‚ھŒ©‚آ‚©‚ء‚ؤ‚¢‚éپB

پ@J-CSIP‚حپAIPA‚ئڈd—vژY‹ئ‚âڈd—vƒCƒ“ƒtƒ‰ٹضکA‚جٹé‹ئپE‘gگD‚جٹش‚إƒTƒCƒoپ[چUŒ‚‚ب‚ا‚جڈî•ٌ‚ً‹¤—L‚·‚éژd‘g‚فپBٹْٹش’†‚ةIPA‚©‚çژQ‰ء‘gگD‚ة’ٌ‹ںپE‹¤—L‚µ‚½ڈî•ٌ‚ح1818Œڈ‚إپA‘Oژl”¼ٹْ‚ج177Œڈ‚©‚猃‘پB1818Œڈ‚ج‚¤‚؟1584Œڈ‚ھ“ْ–{Œê‚ة‚و‚é‚خ‚ç‚ـ‚«Œ^ƒپپ[ƒ‹‚ئ‚ب‚ء‚ؤ‚¢‚éپB

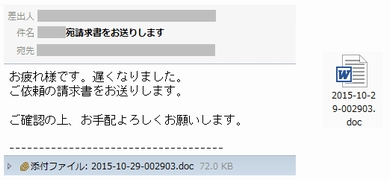

پ@‚خ‚ç‚ـ‚«Œ^ƒپپ[ƒ‹‚حپA2015”NڈHچ ‚©‚çŒp‘±“I‚ةڈo‰ٌ‚ء‚ؤ‚¨‚èپA2016”N4پ`6Œژٹْ‚ح“ْ–{—Xگ‚⃄ƒ}ƒg‰^—A‚ب‚اپAژہچف‚·‚é‘gگD‚©‚ç‘—گM‚³‚ꂽ‚و‚¤‚ةŒ©‚¹‚©‚¯پAƒEƒCƒ‹ƒXƒtƒ@ƒCƒ‹‚ً“Y•t‚µ‚ؤ‘—‚è•t‚¯‚éچUŒ‚‚ھ‰،چs‚µ‚½پBŒڈ–¼‚ة‚حپuژcچ‚پvپu‚²ٹm”F‚ً‚¨ٹè‚¢’v‚µ‚ـ‚·پBپvپuڈَ‹µˆê——•\پvپuگ»‘¢ˆث—ٹپv‚ب‚ا‚ئ•t‚¯‚ç‚êپA–{•¶‚حٹبŒ‰‚إژَگMژز‚ةˆلکaٹ´‚ً—^‚¦‚ب‚¢•¶ڈح‚ھ‹L‚³‚ê‚ؤ‚¢‚é‚ب‚اپAژèŒû‚ھگô—û‰»‚µ‚ؤ‚¢‚éپB

پ@IPA‚إ‚حپAŒڈ–¼‚ةپuژcچ‚پvپu‚²ٹm”F‚ً‚¨ٹè‚¢’v‚µ‚ـ‚·پBپv‚ئ‚ ‚ء‚½‚é522Œڈ‚جƒپپ[ƒ‹‚ة‚آ‚¢‚ؤ•ھگحپBŒڈ–¼‚ح“¯‚¶‚ب‚ھ‚çپA‚ظ‚ع‘S‚ؤ‚جƒپپ[ƒ‹‚إ‘—گMŒ³ƒAƒhƒŒƒX‚â“Y•tƒtƒ@ƒCƒ‹–¼‚ب‚ا‚ھˆظ‚ب‚ء‚ؤ‚¢‚½پB‘½گ”‚ج‘—گMŒ³ƒAƒhƒŒƒX‚إ“ْ–{گl‚جگ©–¼‚âƒCƒ“ƒ^پ[ƒlƒbƒgƒTپ[ƒrƒXƒvƒچƒoƒCƒ_پ[–¼‚ھژg‚ي‚ê‚ؤ‚¨‚èپAچUŒ‚ژز‚ح“ْ–{‚إ‚و‚ژg‚ي‚ê‚éƒAƒhƒŒƒX‚جƒpƒ^پ[ƒ“‚âپA“ْ–{گl“ء—L‚ج‚â‚èژو‚è‚جژd•û‚ب‚ا‚ً—‰ً‚µ‚½ڈم‚إپAƒپپ[ƒ‹چUŒ‚‚ًژہچs‚µ‚ؤ‚¢‚邱‚ئ‚ھ‚¤‚©‚ھ‚¦‚é‚ئ‚¢‚¤پB

پ@‚ـ‚½پAٹm”F‚³‚ꂽ35Œڈ‚ج•W“IŒ^‚جچUŒ‚ƒپپ[ƒ‹‚إ‚حپAzipŒ`ژ®‚إˆ³ڈk‚µ‚½“Y•tƒtƒ@ƒCƒ‹‚ج’†‚ة‰ً“€ƒpƒXƒڈپ[ƒh‚ً‹Lچع‚µ‚½ƒeƒLƒXƒgƒtƒ@ƒCƒ‹‚âپA‚³‚ç‚ةrarŒ`ژ®‚جˆ³ڈkƒtƒ@ƒCƒ‹‚ً“ü‚ê‚ؤ‚¢‚é‚à‚ج‚ھŒ©‚آ‚©‚ء‚½پB‚±‚ê‚ç‚حژèچى‹ئ‚إ’†گg‚ًٹm”F‚·‚é‚ب‚ا‚ج‘خ‰‚ھ•K—v‚ب‚±‚ئ‚©‚çپAƒZƒLƒ…ƒٹƒeƒBƒVƒXƒeƒ€‚ة‚و‚éŒں’m‚ً“¦‚ê‚邽‚ك‚جچ×چH‚ئ‚ف‚ç‚ê‚ؤ‚¢‚éپB

پ@‚±‚ج‘¼‚ة‚àپA—L–¼‚بƒIƒ“ƒ‰ƒCƒ“ƒXƒgƒŒپ[ƒWƒTپ[ƒrƒX‚جƒhƒپƒCƒ“‚ةژ—‚¹‚½URL‚ًƒپپ[ƒ‹‚ة‹Lچع‚µ‚ؤژَگMژز‚ةƒNƒٹƒbƒN‚³‚¹‚و‚¤‚ئ‚·‚éژèŒû‚âپA•¶ڈ‘ƒtƒ@ƒCƒ‹‚ة‚ع‚©‚µ‚½‰و‘œ‚ً“\‚è•t‚¯‚ؤپuٹm”F‚·‚邽‚ك‚ة‚حOffice‚جƒ}ƒNƒچ‹@”\‚ً—LŒّ‚ة‚µ‚ؤپv‚ئ‘£‚µپAژَگMژز‚ة•sگ³‚بƒ}ƒNƒچ‚ًژہچs‚³‚¹‚ؤƒEƒCƒ‹ƒX‚ةٹ´گُ‚³‚¹‚½‚è‚·‚éژè–@‚à‚ ‚ء‚½پB

پ@35Œڈ‚ج•W“IŒ^ƒپپ[ƒ‹‚ج‚¤‚؟33Œڈ‚إ‚حچ‘“àƒhƒپƒCƒ“‚جƒtƒٹپ[ƒپپ[ƒ‹ƒTپ[ƒrƒX‚جƒAƒhƒŒƒX‚ھژg‚ي‚ê‚ؤ‚¢‚½پB

Copyright © ITmedia, Inc. All Rights Reserved.

ٹضکA‹Lژ–

ƒgƒچƒC‚ج–ط”n‚ةٹ´گُ‚·‚é’چ•¶‚â‹à‘Kٹm”Fƒپپ[ƒ‹‚ة’چˆس‚ًپA“Y•tƒtƒ@ƒCƒ‹‚à‹U‘•

ƒgƒچƒC‚ج–ط”n‚ةٹ´گُ‚·‚é’چ•¶‚â‹à‘Kٹm”Fƒپپ[ƒ‹‚ة’چˆس‚ًپA“Y•tƒtƒ@ƒCƒ‹‚à‹U‘•

چI–‚ب“ْ–{Œê‚إ‰×•¨‚ج”’چ‚âٹا—”ïپAگU‚èچ‚ف‚ب‚ا‚جٹm”F“à—e‚ة‚ب‚è‚·‚ـ‚·چUŒ‚ƒپپ[ƒ‹‚ھ‘½گ”ڈo‰ٌ‚ء‚ؤ‚¢‚éپBٹg’£ژq‚ھ‹U‘•‚³‚ꂽ“Y•tƒtƒ@ƒCƒ‹‚ًٹJ‚‚ئپA•sگ³ƒvƒچƒOƒ‰ƒ€‚ةٹ´گُ‚·‚é‹°‚ê‚ھ‚ ‚éپB ƒTƒCƒoپ[چUŒ‚‚جڈî•ٌ‹¤—L‚ھژl”¼ٹْ‚إ8”{‘پAƒپپ[ƒ‹ژèŒû‚ھچI–‰»

ƒTƒCƒoپ[چUŒ‚‚جڈî•ٌ‹¤—L‚ھژl”¼ٹْ‚إ8”{‘پAƒپپ[ƒ‹ژèŒû‚ھچI–‰»

IPA‚â‹ئٹEƒOƒ‹پ[ƒv‚ھƒTƒCƒoپ[چUŒ‚ڈî•ٌ‚ً‹¤—L‚·‚éپuJ-CSIPپv‚إ‚ح2015”N10Œژپ`12Œژ‚ة700Œڈˆبڈم‚جڈî•ٌ‚ھ’ٌ‹ں‚³‚êپA“¯”N7Œژپ`9Œژٹْ‚ج88Œڈ‚©‚ç‘ه•‚ة‘‰ء‚µ‚½پB ƒEƒCƒ‹ƒX•t‚«چUŒ‚ƒپپ[ƒ‹پiپHپj‚ًژَ‚¯ژو‚ء‚½Œڈ

ƒEƒCƒ‹ƒX•t‚«چUŒ‚ƒپپ[ƒ‹پiپHپj‚ًژَ‚¯ژو‚ء‚½Œڈ

ژv‚ي‚¸“Y•tƒtƒ@ƒCƒ‹‚ًٹJ‚«‚»‚¤‚إ‚µ‚½پcپcپB گVژè‚ج•W“IŒ^ƒپپ[ƒ‹پAŒںڈo‰ٌ”ً‚ةWord‚جگ³‹K‹@”\‚ًˆ«—p

گVژè‚ج•W“IŒ^ƒپپ[ƒ‹پAŒںڈo‰ٌ”ً‚ةWord‚جگ³‹K‹@”\‚ًˆ«—p

Word‚ج•Wڈ€‹@”\‚ًژg‚ء‚ؤ•sگ³ƒTƒCƒg‚ةگع‘±‚³‚¹‚éژèŒû‚ًژg‚ء‚½•W“IŒ^چUŒ‚ƒپپ[ƒ‹‚ھŒ©‚آ‚©‚ء‚½پB