ソニーの防犯カメラにバックドア、遠隔操作で攻撃に利用される恐れも

カメラの画像や映像を操作したり、Miraiのようなマルウェアに感染させてボットネットのネットワークに組み込んだり、カメラの使用者を監視する目的で使われたりする可能性も指摘されている。ソニーは脆弱性に対処するファームウェアアップデートを公開した。

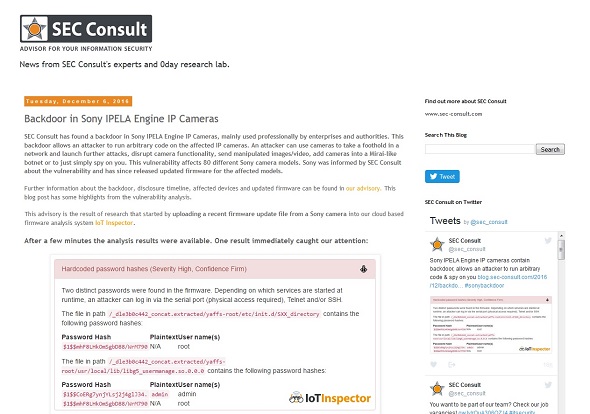

ソニーブランドの防犯カメラにバックドアが存在しており、第三者がインターネット経由でカメラを制御できてしまう状態にあったことが分かった。セキュリティコンサルタント会社のSEC Consultが12月6日のブログで明らかにした。

SEC Consultによると、脆弱性はソニーの子会社Sony Professional Solutions(SPS)が企業向けに販売している防犯カメラ「Sony IPELA ENGINE」のシリーズ製品に存在する。影響を受けるモデルは80種類にのぼるという。

この問題を悪用されれば、任意のコードを実行されてカメラを制御され、攻撃の踏み台として利用される恐れもある。カメラの画像や映像を操作したり、Miraiのようなマルウェアに感染させてボットネットのネットワークに組み込んだり、カメラの使用者を監視する目的で使われたりする可能性も指摘している。

SEC Consultはコンセプト実証用にバックドアのアカウント名やパスワードなどの情報を公開し、一部の製品でHTTPリクエスト処理用に「himitunokagi」という文字列も使われていたことを明らかにした。

ソニーには10月11日に連絡を取ったといい、11月28日には同社がファームウェアアップデートを公開して脆弱性に対処している。

今回のバックドアについてSEC Consultでは、ソニーが開発段階のデバッグや工場での機能テストなどの目的で意図的に導入したもので、捜査当局による監視などの目的で第三者が仕込んだものではなかったと推測している。ただ、「バックドアの性質や目的、導入時期、修正方法についてソニーに質問したが、返答はなかった」という。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

マルウェア「Mirai」に感染したIoT機器が急増、亜種も相次ぎ出現

マルウェア「Mirai」に感染したIoT機器が急増、亜種も相次ぎ出現

史上最大級のDDoS攻撃を引き起こしたマルウェア「Mirai」に感染するIoTデバイスが急増し、Miraiの亜種も次々に出現しているという。 大規模DDoS攻撃横行の恐れ、IoTマルウェア「Mirai」のソースコード公開で米機関が注意喚起

大規模DDoS攻撃横行の恐れ、IoTマルウェア「Mirai」のソースコード公開で米機関が注意喚起

マルウェア「Mirai」による大規模DDoS攻撃の危険が高まったとして、米US-CERTなどがIoTデバイスのデフォルトのパスワードを変更するといった対策を促している。 史上最大級のDDoS攻撃に使われたマルウェア「Mirai」公開、作者がIoTを悪用

史上最大級のDDoS攻撃に使われたマルウェア「Mirai」公開、作者がIoTを悪用

ルータや防犯カメラといったIoTデバイスに感染してボットネットを形成し、DDoS攻撃を仕掛けるマルウェアのソースコードが公開された。 「ソニー攻撃のIPアドレスは北朝鮮のもの」、FBI長官が断言

「ソニー攻撃のIPアドレスは北朝鮮のもの」、FBI長官が断言

攻撃側がプロキシサーバを使い忘れてうっかり明かしたIPアドレスは、北朝鮮の関係者のみが使うものだったという。