米国政府のクラウド推進政策とサイバーセキュリティを読み解く:ビッグデータ利活用と問題解決のいま(2/3 ページ)

トランプ政権発足後の米国において、ビッグデータ化する政府システムの共通基盤としてクラウド利用を推進する姿勢は変わっていない。今回は、軍事・非軍事分野に関わる政府クラウドの調達基準や技術要件、サービスレベルアグリーメント(SLA)の標準化への取り組みを解説する。

国防総省の要件をクリアするクラウドのセキュリティ対策とは?

連邦政府機関の中でも、より高いセキュリティレベルが要求される国防・軍事分野では、クラウドサービス事業者およびそのユーザーに対して、国防総省がFedRAMPに独自の要求事項を加味した認証制度を構築している。

2017年1月13日、Microsoftは、同社のクラウドサービスの「Microsoft Azure Government」(関連情報)と「Office 365 U.S. Government」(関連情報)が、国防総省・国防情報システム局(DISA)のクラウドコンピューティングセキュリティ要求事項ガイド(SRG)に規定されたインパクトレベル5(IL5)の暫定認証を取得したことを公表した。いずれのサービスも、先にFedRAMPの認証を取得しており、この発表でより高度なセキュリティ要件をクリアしたことになる。

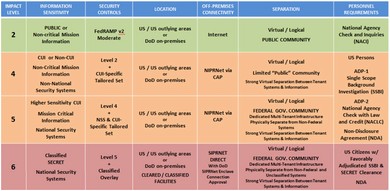

図3は、SRG(本校掲載時点の最新版は2016年3月18日に発行されたVersion 1, Release 2)のインパクトレベルを比較したものである。

図3.クラウドコンピューティングセキュリティ要求事項ガイドのインパクトレベル比較(出典:DoD Defense Information Systems Agency「Department of Defense Cloud Computing Security Requirements Guide Version 1, Release 2」、2016年3月18日)

インパクトレベルは元来、6段階設定されていたが、現在はレベル2・4・5・6の4段階が使われている。各レベルの概要は以下の通りである。

- インパクトレベル1:一般公開を認められた非機密情報(※現在はレベル2に統合)

- インパクトレベル2:管理されていない非機密情報(FedRAMP認証または同等レベルのパブリッククラウドオファリングであること)

- インパクトレベル3:管理されている非機密情報(※現在はレベル4に統合)

- インパクトレベル4:管理されている非機密情報(FedRAMP Moderateベースラインと国防総省固有のコントロール/要求事項の組み合わせにより認証を受ける)

- インパクトレベル5:管理されている非機密情報でミッションクリティカル/国家安全保障情報(FedRAMP Moderateベースラインと国防総省固有のコントロール/要求事項の組み合わせにより認証を受ける)

- インパクトレベル6:機密情報でSECRET扱いまで(外部運用する国防総省契約先の施設および情報システムの評価および認証を受けたもの)

クラウドセキュリティの要は「多層防御」のエコシステム

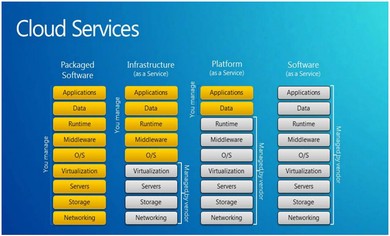

下の図4は、国防総省のクラウドコンピューティングセキュリティ要求事項ガイドより、クラウドサービスの形態別に、政府機関のユーザーとクラウドを提供するベンダーの責任範囲を示している。

図4.セキュリティの継承とリスクの概念的な境界(出典:DoD Defense Information Systems Agency「Department of Defense Cloud Computing Security Requirements Guide Version 1, Release 2」、2016年3月18日)

先述した国防総省の認証制度は、FedRAMPに独自の「多層防御(Defense-in-Depth)」の概念を加味し、セキュリティを強化している点が特徴だ。図4で示す通り、パッケージソフトウェア、IaaS、PaaS、SaaSによって、ユーザーとベンダーの間の責任分界点が階層別に明確化される。その上で、例えばアーキテクチャに関しては、以下のような項目について要求事項を定めている。

- クラウドアクセスポイント(CAP)

- ネットワークプレーン

- CSPアーキテクチャ

- CSPサービスアーキテクチャ……SaaS

- CSPサービスアーキテクチャ……IaaS/PaaS

- CSP災害復旧(DR)−事業継続(COOP)

- インターネットプロトコル(IP)アドレスとドメイン名サービス

- SaaSを利用するミッションオーナーの要求事項

- IaaS/PaaSを利用するミッションオーナーのシステム/アプリケーション要求事項

- クラウドのためのアクティブディレクトリ統合

また、CSPを除く国防総省の契約サプライヤー/パートナーがクラウドサービスオファリングを利用する場合は、ミッションオーナーのクラウド利用に関連する要求事項がそのまま適用される。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

ビッグデータ活用の鍵を握る個人データ匿名化の日米比較

ビッグデータ活用の鍵を握る個人データ匿名化の日米比較

個人データの活用において必須とされるのが、本人を特定されないようにするための匿名化だ。今回は匿名化技術の代表例である健康医療分野を例に、日本と米国における匿名化の状況をみていこう。 英国のEU離脱問題から考えるビッグデータの管理

英国のEU離脱問題から考えるビッグデータの管理

2016年6月23日(現地時間)に実施された英国の欧州連合(EU)離脱をめぐる国民投票(Brexit)の結果は、日本を含むグローバル企業におけるビッグデータの運用管理にどのような影響を及ぼすのだろうか。 IoT標準化にみるビッグデータ連携と階層型のセキュリティとは?

IoT標準化にみるビッグデータ連携と階層型のセキュリティとは?

2015年1月に日本情報処理学会がビッグデータとIoT(モノのインターネット)の標準化活動を開始した。一方、米国ではどのような動きが進んでいるのだろうか。 米国で進むビッグデータの相互運用性の標準化とセキュリティ

米国で進むビッグデータの相互運用性の標準化とセキュリティ

2014年5月にホワイトハウスがビッグデータ報告書を公表して早一年が経ち、米国ではビッグデータに関わるイノベーションと同時に標準化の活動も急ピッチで進んでいる。今回は最前線の動向をお伝えしよう。