「WannaCry」拡散 そのとき情シスはどうすべきだったのか(2/3 ページ)

そろそろ一段落した感もある「WannaCry」騒動ですが、セキュリティ対策は「防げたから終わり」ではありません。この事件から学ぶべきことは何か、“次”に備えて何ができるかを考えてみます。

セキュリティベンダーはどう対応したか

WannaCryに関しては、多くのセキュリティベンダーが詳細、かつタイムリーに情報を発信していたのが大変印象的でした。そこで、情報システム部がどのようにWannaCryを捉えるべきか、各社に聞いてみました。

従来のウイルス対策ソフトは「パターンファイル」「シグネチャ」と呼ばれるフィルタのアップデートが必須で、そのアップデートが間に合わない、いわば未知の脅威はすり抜けてしまうということが指摘されていました。セキュリティベンダー各社に今回のWannaCryは止められたのかという点を確認したところ、例えばカスペルスキーでは「Kaspersky Security Networkによる疑わしいオブジェクトの緊急検知、およびシステムウォッチャーという振る舞い検知機能(デフォルトで有効)の2つの特別な検知機構で防御を実現しており、今回のWannaCryは、システムウォッチャーにより初めから防御が可能だった」と述べています。

そしてトレンドマイクロのウイルスバスターシリーズも、「ウイルスバスターにはさまざまなランサムウェア対策機能が実装されているが、今回は特にフォルダシールドという機能が効力を発揮した。WannaCryのパターン対応前に、すでにこの機能によりWannaCryをブロックし、ユーザーの情報を保護できた」とのことです。

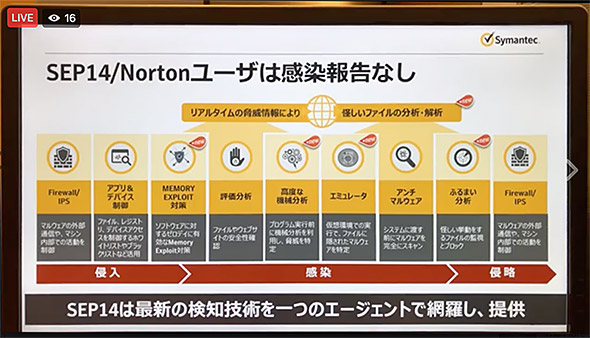

また、シマンテックも2017年5月18日に開催したオンラインセミナーにて、シマンテック製品を利用していたユーザーからの感染報告はない、と発表しました。

さらに、AIを活用した製品群も、パターンファイルなしに、その振る舞いだけで検知できていたというリリースを公開しています。

- WannaCry:企業が取るべき対策 - カスペルスキー公式ブログ

- ランサムウェア「WannaCry/Wcry」による国内への攻撃を 16,436件確認 | トレンドマイクロ セキュリティブログ

- WannaCry? ? AIは泣かない | Cylance Japan株式会社

- 大規模サイバー攻撃ランサムウェア「WannaCry」 vs. FFRI yarai│セキュリティ・リサーチのFFRI(エフエフアールアイ)

情報システム部の皆さんは、自社で利用しているセキュリティ対策ソフトのベンダーに、「WannaCryはどう対策できていたのか」を確認してみるのもいいと思います。

セキュリティベンダーが考える、情報システム部が見直すべきポイント

また、カスペルスキーは今回のWannaCryに対して、「パッチを適切に適用していれば被害は防げたため、タイムリーに脆弱性を把握する仕組みを持つことも重要」とコメントしています。特にWannaCryでは利用者のアクションなしに感染が広がる「ワーム」的な行動が行われ、これがある程度有効であると判断された可能性があるとしています。そのため、「社内でのファイアウォールのルールと、社外でのルールを自動で切り替えできる機能は重要」だと述べています。

そして、一般的なランサムウェアはこれまで通り「メール」「Web」を経由し、攻撃が行われることが多いため、「明らかに不審なメールは開かない」「Windowsでは拡張子を表示し、メールで送られてきた実行ファイルを実行しない」「オフラインのバックアップを持つこと」が効果的な対策になるとし、自社環境がどのようになっているか、いま一度見直しが必要とコメントしました。

トレンドマイクロも、今回のWannaCryに関してファイアウォールが防御したと考えており、「境界防御対策がしっかりできていたら、ネットワーク内への侵入は考えられない」としています。そのため、今後はインターネットへの直接接続の禁止、素早いセキュリティアップデートという運用が行えているかどうかが重要になると述べています。トレンドマイクロでは設定不備や社外持ち出しの端末が攻撃されたと推測しており、それらの端末が感染したという事例報告も受けているとのことです。

高度な機能も「オフにしていては意味がない」

ここで注意しておきたいのは、これらの「防御が可能だった」理由が、さまざまな機能をオンにしていたからだったことです。従来のパターンマッチングによるマルウェア検知だけでなく、各社は振る舞い検知やサンドボックスなど、さまざまな新機能を適宜追加しています。

特にランサムウェア対策機能が搭載されたのは最近のバージョンであることが多いので、それらの機能が、従業員の各端末で有効になっているかどうかを確認してください。これらの機能も、端末でオフにされていたら無意味です。セキュリティ対策ソフトのポリシー設定が確実に行われているか、この機会に確認すべきでしょう。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

2台のPCで「WannaCry」感染が広がる様子……IPAがデモ動画公開

2台のPCで「WannaCry」感染が広がる様子……IPAがデモ動画公開

同じネットワークにつながった2台のPCが「WannaCry」に相次いで感染する様子を収めた映像を、情報処理推進機構(IPA)が公開。 「WannaCry」騒動とは何だったのか? 感染理由とその対策

「WannaCry」騒動とは何だったのか? 感染理由とその対策

世界で猛威をふるったランサムウェアの「WannaCry」とは何だったのか。感染経路や個人でできる対策をまとめた。 「WannaCry」の拡散、電子メールが原因ではなかった セキュリティ企業が分析結果公表

「WannaCry」の拡散、電子メールが原因ではなかった セキュリティ企業が分析結果公表

「WannaCryが電子メール経由で拡散したという憶測は間違いだった」。セキュリティ企業のMalwarebytesがそう断定した。 ランサムウェア「WannaCry」の被害が止まらない理由

ランサムウェア「WannaCry」の被害が止まらない理由

世界で猛威を振るい、次々と被害が報告されているランサムウェア、「WannaCry」。なぜ、被害が拡大し続けているのでしょうか。 メールの添付ファイルに注意 ランサムウェア「Wanna Cryptor」にIPAも注意喚起

メールの添付ファイルに注意 ランサムウェア「Wanna Cryptor」にIPAも注意喚起

5月12日夜から世界で感染が拡大しているランサムウェア「Wanna Cryptor」について、IPA(情報処理推進機構)が緊急会見を開き、注意喚起した。週明けのメール開封時には特に注意が必要だという。