今、エバンジェリストが振り返る 「WannaCryは、そこまで騒ぐべき事件ではなかった」:セキュリティリサーチャーからの提案(前編)(2/4 ページ)

セキュリティのセミナーというと、最新技術を使った防御手法を解説することが多いが、マカフィー主催の「MPOWER:Tokyo」で、ソフトバンク・テクノロジーの辻氏が講演した内容は、自らの目で見てきた事実を軸にした“エモーショナル”なものだった。その講演と辻氏の「思い」を前後編でお届けする。

WannaCryは、日本においては週末にかかるタイミングで初報があった。実はそのとき、感染経路に関してあやふやな情報が多数掲載されていたことを辻氏は指摘する。そのうちの1つには弊誌、ITmedia エンタープライズで掲載したニュース記事もある。

「WannaCryが報じられた当初、『メールの添付ファイルを経由して感染する』という報道があった。これはIPA(情報処理推進機構)が2017年5月14日に公開した情報がもとになっています。しかし、これに確固たる根拠はなく、この時点でメールに添付されるような検体は発見できていなかったのです」(辻氏)

このことから辻氏は、「どんな機関が情報を出したとしても、自分で情報を“検証”すべき時代が来た」と強調する。受け取るだけ、情報を集めるだけの時代は終わり、能動的にフィルタリングし、検証すべきだと辻氏。「自分たちが、責任を持って情報を検証していかなければ、情報に振り回され、結果的に無駄な行動をしてしまいます」。

ややこしかった、WannaCryの感染条件

後に判明するが、WannaCryはWindowsの通信プロトコル「Server Message Block」(SMB)の脆弱性に起因するものだった。しかし、SMBを使う誰もが感染するというものでもなく、2017年3月に公開されたセキュリティパッチ(MS17-010)が適用されていない、という条件が明らかになった。

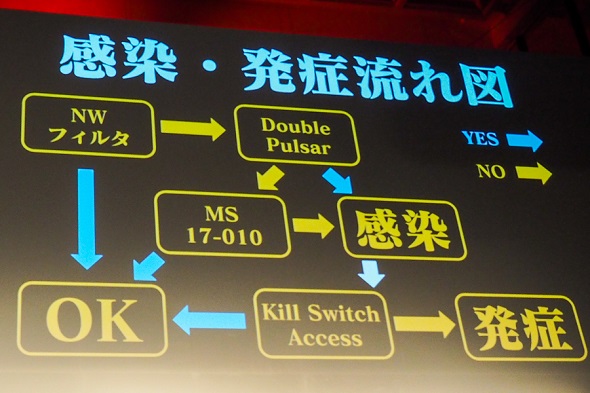

ところが話はそう簡単ではない。セキュリティパッチが適用済みの環境であっても、それ以前に「DoublePulsar」と呼ばれるツールに感染していた場合は、WannaCryに感染してしまうという条件も存在した。さらには「キルスイッチ」とも言うべき機能により、特定のドメインへアクセス可能であれば、感染後に発症しない――という条件もある。

辻氏はこの状況を、1つのフローチャートにして解説。すると、大きな事実が明らかになる。「これ、実は発症に至るほうが少ないと思いませんか? そう考えると、WannaCryについては、そこまで騒ぐようなものではないんじゃないかと思っています」(辻氏)

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

ソフトバンク・テクノロジーの情報漏えい、失意に沈む会議室の空気を変えた「一言」

ソフトバンク・テクノロジーの情報漏えい、失意に沈む会議室の空気を変えた「一言」

「インシデントが発生したら、社会貢献と考えて正しく情報公開を行うべき」と提案するソフトバンク・テクノロジーの辻氏。「MPOWER:Tokyo」で行った講演では、ソフトバンク・テクノロジーで実際に起きたインシデントと、その対応を紹介した。 「WannaCry」拡散 そのとき情シスはどうすべきだったのか

「WannaCry」拡散 そのとき情シスはどうすべきだったのか

そろそろ一段落した感もある「WannaCry」騒動ですが、セキュリティ対策は「防げたから終わり」ではありません。この事件から学ぶべきことは何か、“次”に備えて何ができるかを考えてみます。 ランサムウェア「WannaCry」の被害が止まらない理由

ランサムウェア「WannaCry」の被害が止まらない理由

世界で猛威を振るい、次々と被害が報告されているランサムウェア、「WannaCry」。なぜ、被害が拡大し続けているのでしょうか。 メールの添付ファイルに注意 ランサムウェア「Wanna Cryptor」にIPAも注意喚起

メールの添付ファイルに注意 ランサムウェア「Wanna Cryptor」にIPAも注意喚起

5月12日夜から世界で感染が拡大しているランサムウェア「Wanna Cryptor」について、IPA(情報処理推進機構)が緊急会見を開き、注意喚起した。週明けのメール開封時には特に注意が必要だという。 ベネッセ情報漏えい事件から学ぶ、セキュリティ対策の“基本”とは?

ベネッセ情報漏えい事件から学ぶ、セキュリティ対策の“基本”とは?

2014年も企業の情報セキュリティを脅かす事件は数多く発生している。ソフトバンク・テクノロジーの年次イベントで、セキュリティ専門家の辻伸弘氏がベネッセの情報漏えい事件を例に取り、情報漏えい対策や標的型攻撃対策の“基本”を説明した。