米MicrosoftのWindowsに未解決の脆弱性が発覚し、米セキュリティ機関のCERT/CCが8月27日付でセキュリティ情報を公開した。既に悪用コードも公開されているという。

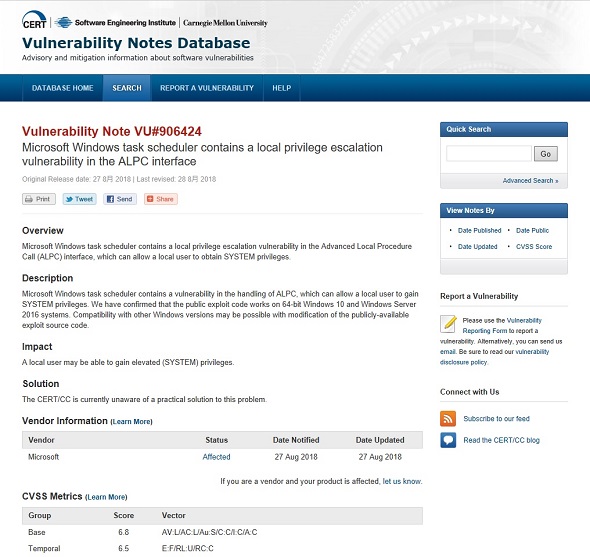

CERT/CCによると、脆弱性はWindowsタスクスケジューラの「Advanced Local Procedure Call(ALPC)」に存在する。ローカルユーザーに悪用された場合、権限を昇格されてシステム特権を獲得される恐れがある。

悪用コードはGitHubなどを通じて公開され、CERT/CCでは64ビットのWindows 10とWindows Server 2016に対して通用することを確認。このコードに手を加えれば、他のバージョンのWindowsに対しても使用できる可能性があるとしている。

危険度は、共通脆弱性評価システム(CVSS)のベーススコアで6.8(最高値は10.0)。現時点でMicrosoftのパッチは公開されておらず、「現実的な解決策については認識していない」とCERT/CCは説明している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

Microsoftが月例セキュリティ更新プログラムを公開 既に悪用されているIEの脆弱性も

Microsoftが月例セキュリティ更新プログラムを公開 既に悪用されているIEの脆弱性も

IEやWindows Shellの脆弱性については、現時点で攻撃が確認されていることから、優先的に対応する必要がある。 Microsoftのマルウェア対策エンジンに重大な脆弱性、定例外で更新プログラム公開

Microsoftのマルウェア対策エンジンに重大な脆弱性、定例外で更新プログラム公開

細工を施したファイルをマルウェア対策エンジンがスキャンすると、リモートで攻撃コードを実行される可能性がある。 Windowsの脆弱性突くコード公開、米セキュリティ機関が注意喚起

Windowsの脆弱性突くコード公開、米セキュリティ機関が注意喚起

Microsoft Windowsのショートカットファイル処理の脆弱(ぜいじゃく)性を突くコードが公開された。CERT/CCでは、Microsoftが6月に公開した更新プログラムの適用を促している。 Windows 10の脆弱性情報に最大2700万円、Microsoftが新たな報奨金制度

Windows 10の脆弱性情報に最大2700万円、Microsoftが新たな報奨金制度

リモートコード実行など、ユーザーのプライバシーやセキュリティを脅かすWindowsの脆弱(ぜいじゃく)性について、500ドル〜25万ドルの報奨金を支払う。