サイバー犯罪者もApple M1対応を急ぐ、M1ネイティブのマルウェア発見の報告

2020年11月に登場したApple M1ベースのMac。この魅力的なハードウェアの性能をフルに発揮すべく鋭意アプリケーションベンダー各社のM1対応が進むが、困ったことにマルウェア開発者も対応に積極的だ。

Appleは2020年11月、「Apple M1」チップを搭載した新しい「MacBook Pro」と「Mac mini」を発表した。低電力でパワフル、バッテリーの持ちも良いとされ、人気を集めている。特にアドバンスドユーザーから高く支持されており、関心を持つソフトウェア開発者も多い。

Apple M1 CPUの命令セットはarm64系を採用しており、これまで採用されてきたIntelプロセッサのx86_64系の命令セットとは異なる実装をとる。このことは、これまでIntel Macで動作したアプリケーション類がそのままではM1 Macでは動作しないことを意味する。

Appleはこの問題を解消するため、Intel Macで動作するアプリケーションをM1 Macでも動作させる機能(「Rosetta 2」)を導入してアプリケーションを移行できるようにしてきた。だが、Rosetta 2経由で動作するアプリケーションはM1ネイティブに動作するアプリケーションと比べてパフォーマンスが低下することが知られている。こうした事情からさまざまなアプリケーションでM1 Macにネイティブで対応する取り組みが進められている。

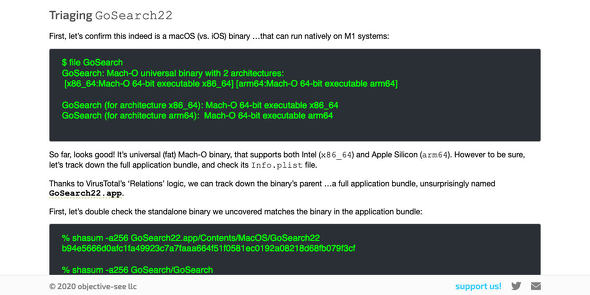

このトレンドはマルウェアの開発者であっても同様だったようだ。セキュリティ研究者のPatrick Wardle氏は2021年2月14日(現地時間)、自身のブログでApple M1でネイティブに動作するマルウェアを発見したと伝えた。

now native on apple silicon|Objective-See's Blog,Arm'd & Dangerous - malicious code, now native on apple silicon|Objective-See's Blog

Apple M1とは

Apple M1はAppleによって設計されたARMをベースにしたシステムオンチップ(SoC:System on Chip)だ。「iPhone 12」向けに開発されたARMベースのSoCである「Apple A14」に影響を受けたSoCとされている。8コア(高性能コア4、高効率コア4)とAppleが設計した8コアGPU(一部のモデルは7コア)を搭載し、高性能でありながら低い消費電力を実現したと評価されている。

互換環境があるのに、攻撃者はなぜわざわざネイティブなマルウェアを開発したか

Appleは既に開発環境に変更を加え、Intel版とM1版のアプリケーションを簡単にビルドできるようにしている。これはつまり、マルウェアの開発者も同じくらい簡単にM1でネイティブに動作するマルウェアをビルドできることを意味している。

高い処理性能が要求されるプログラムは別だが、既存のマルウェアの多くはそれほど高い処理性能を必要としない。このため、マルウェア開発者としてもRosetta 2経由で動作させられれば不都合はないはずだが、あえてM1ネイティブのマルウェアを開発したのには理由があるようだ。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

Google Project ZeroがAppleのiMessageのリファクタリング成果を認める

Google Project ZeroがAppleのiMessageのリファクタリング成果を認める

AppleはiOS 14で同社のメッセージングアプリであるiMessageのリファクタリングを実施し「高いセキュリティを実現した」という評価を得た。Google Project Zeroの研究者が、新しく導入されたセキュリティ機能を分析し、「下位互換性の必要性を考えると、おそらく可能な限り最高なものに極めて近い」という称賛に近い評価を与えている。 機械学習が「爆速」に GoogleがApple M1チップ専用TensorFlowライブラリを発表

機械学習が「爆速」に GoogleがApple M1チップ専用TensorFlowライブラリを発表

Appleが発表したばかりのSoCチップ「M1」専用の機械学習ライブラリを、Googleが発表した。Apple自身が提供するニューラルネットワークのトレーニング高速化フレームワークと組み合わせると「爆速」なトレーニングが可能になるという。 全てのiPhoneユーザーにカスペルスキーが告ぐ 構成プロファイルの落とし穴

全てのiPhoneユーザーにカスペルスキーが告ぐ 構成プロファイルの落とし穴

特にMVNOでiPhoneを利用するユーザーに向けて、構成プロファイルの安易なインストールが危険な理由を説明します。