ニュース

日本の製造業が標的 見つかりにくいAPT攻撃がステルス性を高めて継続中

2019年に「A41APT」という日本の製造業を標的とした持続的標的型攻撃が観測されるようになった。このサイバー攻撃は現在でも続いているようだ。しかも、ただ単に継続しているのではなく、より巧妙に、よりステルス性を高めていることが明らかになった。このサイバー攻撃は今後さらにステルス性を高めて継続する可能性も指摘されており注意が必要だ。すでに感染している可能性も含めて対応しておくことが望まれる。

2019年から「A41APT」という、日本の製造業を標的とした持続的標的型攻撃(APT)が観測され始めた。このサイバー攻撃は現在もより巧妙な手法で継続されており、ステルス性を高めていることが明らかになった。このサイバー攻撃は今後さらにステルス性を高めて継続する可能性も指摘されているため、感染している可能性を考慮した対応が必要になりそうだ。

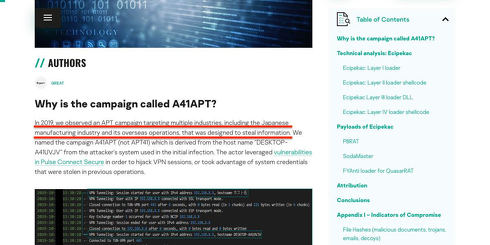

Kasperskyは2021年3月30日(現地時間)、「A41APT」と呼ばれる持続的標的型攻撃キャンペーンに、より洗練されたマルチレイヤーローダー「Ecipekac」が導入されたと伝えた。KasperskyはA41APTがAPT10脅威アクターによる長期に渡る活動の一つだと結論付けている。日本の製造業を標的とした持続的標的型攻撃が、現在もさらに洗練度を増した上で継続していることが示された形だ。

2019年には攻撃が始まったA41APTキャンペーン、標的は日本

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

「Cicada」が日本企業を標的としたサイバー攻撃か MSのバグを使い1年にわたって継続との情報

「Cicada」が日本企業を標的としたサイバー攻撃か MSのバグを使い1年にわたって継続との情報

2020年8月に明らかになったMicrosoftのゼロデイ脆弱性が、場合によっては10カ月にわたって攻撃に使われいていた可能性が出てきた。この脆弱性は日本の有名企業を標的としたサイバー攻撃に使われたとされているため、注意が必要だ。 「Quasar」を使った標的型攻撃 日本も対象に

「Quasar」を使った標的型攻撃 日本も対象に

ユーザーにとって扱いやすいソフトウェアは、サイバー攻撃者にとっても扱いやすい。日本の組織もリモート管理ツールQuasarを使った標的型攻撃のターゲットとされている。攻撃には「ATP10」が関わっているとされる。 NSAがゼロトラストセキュリティモデルの導入ガイダンスを公開、一般企業にも分かりやすく

NSAがゼロトラストセキュリティモデルの導入ガイダンスを公開、一般企業にも分かりやすく

テレワーク時代のセキュリティモデルの一つとして有力視されている「ゼロトラストセキュリティ」だが、これまでのセキュリティモデルよりも複雑で実施が難しい側面がある。NSAがこの懸念を軽減するためのガイダンスを公開した。 約6500人が感染、1年間秘密裏に動き続けたRAT「ElectroRAT」

約6500人が感染、1年間秘密裏に動き続けたRAT「ElectroRAT」

マルチプラットフォームで多機能、高度なRATが1年越しで発見された。既に多数の感染者が出ている。